Spiders SEO : Pourquoi sont-ils importants pour votre site

Les spiders sont des robots créés pour le spamming, pouvant causer de nombreux problèmes à votre entreprise. Découvrez-en plus à leur sujet dans cet article....

Découvrez ce que sont les virus informatiques spider, comment ils se propagent sur les réseaux, et trouvez des stratégies de protection efficaces. Guide complet pour comprendre les menaces de malwares autorépliquants en 2025.

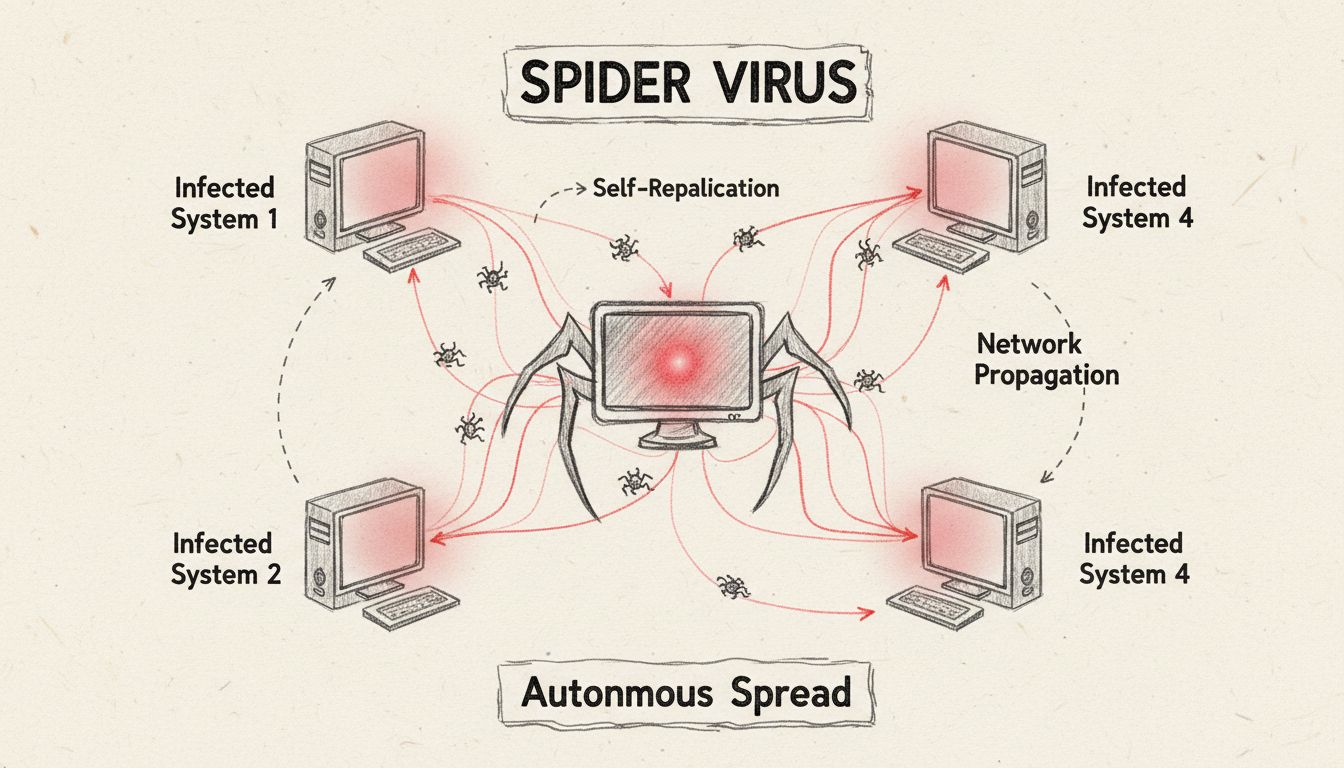

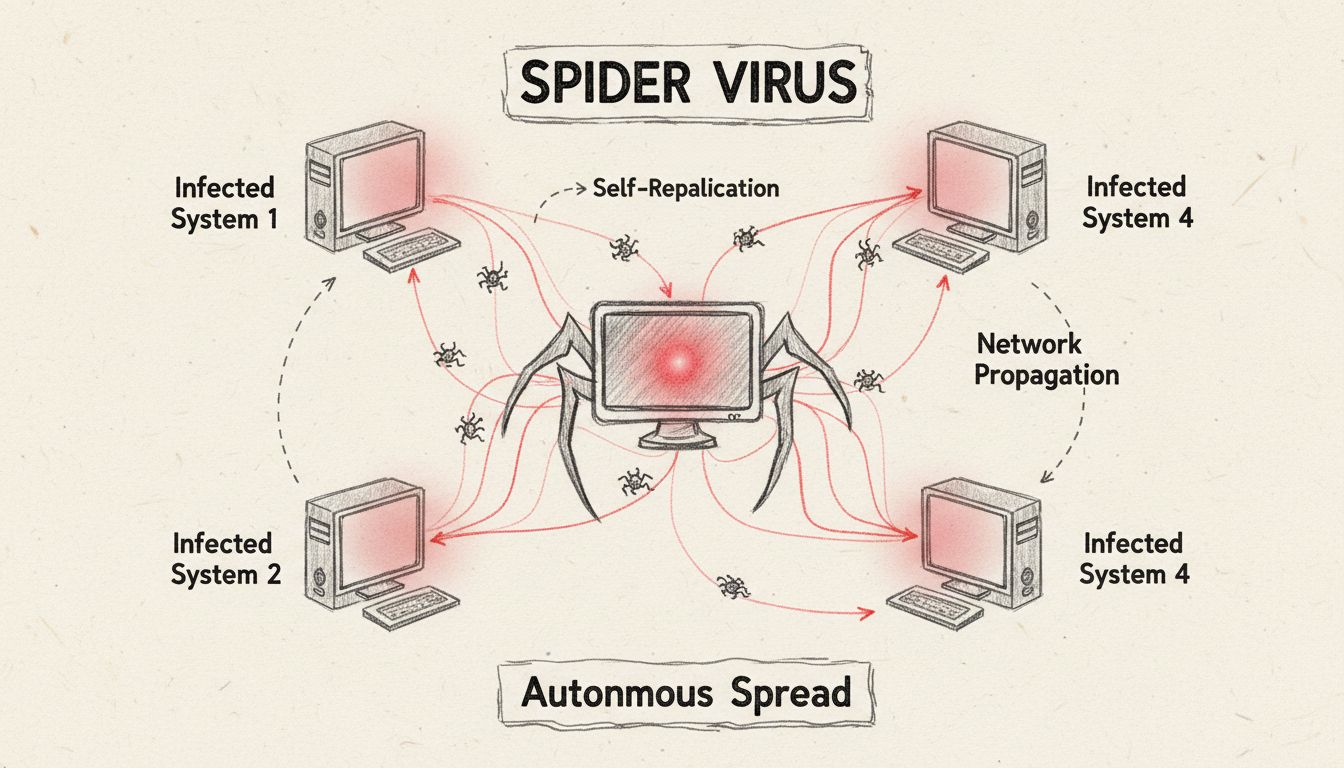

Un virus informatique spider est un logiciel malveillant autorépliquant conçu pour se propager en infectant d'autres ordinateurs à travers les réseaux. Contrairement aux virus traditionnels, les virus spider fonctionnent de manière autonome, se diffusant via les connexions réseau sans intervention de l'utilisateur, ce qui les rend particulièrement dangereux pour les organisations.

Un virus informatique spider représente une catégorie sophistiquée de malwares autorépliquants qui opèrent avec une remarquable autonomie sur des réseaux informatiques interconnectés. Le terme “spider” (araignée) décrit métaphoriquement la manière dont ces virus tissent leur toile à travers plusieurs systèmes, créant un réseau croissant d’appareils compromis. Contrairement aux virus informatiques traditionnels qui nécessitent une action de l’utilisateur pour se propager, les virus spider exploitent les vulnérabilités réseau pour se répliquer et se diffuser de façon indépendante, ce qui les rend exponentiellement plus dangereux dans les environnements d’entreprise. La caractéristique fondamentale qui distingue les virus spider des malwares conventionnels est leur capacité à fonctionner comme des programmes autonomes capables d’identifier, d’infiltrer et de compromettre d’autres systèmes sans intervention humaine ni activation de fichiers hôtes.

La distinction entre les virus spider et les virus informatiques traditionnels est cruciale pour comprendre les menaces actuelles en cybersécurité. Les virus traditionnels nécessitent un fichier hôte auquel ils s’attachent, et ne s’activent que lorsqu’un utilisateur exécute ce fichier ou programme infecté. En revanche, les virus spider fonctionnent comme des entités indépendantes capables de se répliquer et de se propager sur les réseaux dès leur infiltration dans le système. Cette différence fondamentale signifie que les virus spider peuvent compromettre une infrastructure réseau entière en quelques heures, alors que les virus traditionnels affectent généralement des ordinateurs individuels ou nécessitent une interaction utilisateur pour se diffuser. Le mécanisme de propagation des virus spider exploite les connexions réseau, les systèmes de messagerie électronique, les protocoles de partage de fichiers et les vulnérabilités système afin d’accroître de façon exponentielle le nombre d’infections sur les appareils connectés.

| Caractéristique | Virus Spider | Virus traditionnel |

|---|---|---|

| Nécessité d’un hôte | Fonctionne indépendamment | Nécessite un fichier hôte |

| Méthode d’activation | Automatique dès l’entrée | Nécessite une action utilisateur |

| Mécanisme de propagation | Réplication autonome basée sur le réseau | Transfert manuel basé sur fichiers |

| Vitesse de propagation | Exponentielle (quelques heures à jours) | Linéaire (jours à semaines) |

| Intervention de l’utilisateur requise | Non | Oui |

| Impact réseau | Risque sur toute l’infrastructure | Systèmes individuels principalement touchés |

| Difficulté de détection | Élevée (opère en arrière-plan) | Modérée (modifications de fichiers visibles) |

Les virus spider utilisent des techniques de propagation sophistiquées exploitant simultanément plusieurs vecteurs afin de maximiser le taux d’infection au sein des réseaux. Une fois qu’un virus spider accède à un système, il commence immédiatement à scanner le réseau à la recherche de cibles vulnérables, identifiant les ordinateurs avec des logiciels obsolètes, des failles de sécurité non corrigées ou des mécanismes d’authentification faibles. Le virus se réplique alors et transmet des copies à ces systèmes vulnérables via divers canaux, notamment les protocoles email, les services de partage de fichiers réseau, les plateformes de messagerie instantanée et les connexions réseau directes. Ce processus de réplication autonome crée un effet de cascade où chaque nouvel ordinateur infecté devient à son tour un point de distribution pour d’autres infections, augmentant de façon exponentielle le nombre de systèmes compromis dans l’infrastructure réseau.

Le vecteur d’infection initial des virus spider implique généralement des emails de phishing comportant des pièces jointes malveillantes, des sites web compromis hébergeant des téléchargements de malwares, ou l’exploitation de vulnérabilités connues dans des systèmes non mis à jour. Une fois exécuté sur un système cible, le virus spider met en place des mécanismes de persistance qui lui permettent de survivre aux redémarrages et d’échapper à la détection par les antivirus. De nombreux virus spider modernes transportent des charges supplémentaires telles que des ransomwares, des spywares ou des chevaux de Troie permettant aux attaquants de conserver un accès à long terme aux systèmes compromis. Le virus peut également s’installer dans le secteur de démarrage du système ou créer des processus cachés qui consomment des ressources tout en restant invisibles aux outils de surveillance classiques.

Plusieurs familles de malwares notoires présentent des caractéristiques de virus spider grâce à leur capacité de propagation autonome. Le Morris Worm, apparu en 1988, fut l’un des premiers exemples documentés de ver autorépliquant ayant infecté des milliers d’ordinateurs et causé des dommages estimés entre 10 et 100 millions de dollars. Le Storm Worm de 2007 a infecté plus de 1,2 milliard de systèmes email, créant un botnet d’environ un million d’ordinateurs compromis resté actif plus de dix ans. Le ver SQL Slammer générait des adresses IP au hasard et tentait de les infecter de façon indiscriminée, entraînant plus de 75 000 ordinateurs dans des attaques DDoS coordonnées en quelques heures seulement. Plus récemment, le ransomware WannaCry a intégré des mécanismes de propagation de type ver, exploitant la vulnérabilité EternalBlue pour se diffuser sur les réseaux et toucher des centaines de milliers de systèmes à travers le monde en quelques jours.

Le ransomware File Spider constitue un exemple contemporain de malware de type spider qui associe propagation autonome et chiffrement. Ce ransomware se diffuse via des pièces jointes email malveillantes contenant des documents MS Office avec des macros téléchargeant et exécutant la charge virale. Après infiltration, File Spider chiffre les fichiers avec l’algorithme AES-128 et ajoute l’extension “.spider” aux fichiers chiffrés, les rendant inaccessibles. Le malware utilise également le chiffrement RSA pour la gestion des clés, stockant les clés de déchiffrement sur des serveurs distants contrôlés par les cybercriminels. Ces exemples illustrent comment les virus spider ont évolué, passant de simples programmes autorépliquants à des attaques sophistiquées en plusieurs étapes combinant propagation autonome et charges destructrices visant à maximiser les dégâts et les gains financiers.

Détecter une infection par un virus spider nécessite de la vigilance et une compréhension des indicateurs courants d’un réseau compromis. Les organisations doivent surveiller les schémas de trafic réseau inhabituels, en particulier les connexions sortantes inattendues vers des adresses IP ou domaines non familiers pouvant révéler des communications de commande et contrôle. Une dégradation des performances système, tels que des pics d’utilisation CPU inexpliqués, une activité disque excessive et une consommation inhabituelle de la bande passante, signale souvent une propagation active de malware. Les systèmes de messagerie peuvent présenter des activités suspectes telles que des envois massifs d’emails à partir de comptes utilisateurs sans autorisation, ou la création de règles de transfert automatique inhabituelles. Les journaux d’événements de sécurité affichent fréquemment des tentatives de connexion échouées, des élévations de privilèges ou la création de nouveaux comptes utilisateurs utilisés par les attaquants pour conserver un accès persistant aux systèmes compromis.

D’autres indicateurs incluent des plantages imprévus du système, des écrans bleus ou des redémarrages spontanés pouvant survenir alors que le virus tente d’exploiter des vulnérabilités ou d’échapper à la détection. Les utilisateurs peuvent remarquer le lancement de programmes inconnus au démarrage, l’apparition d’icônes étranges sur le bureau ou des modifications non autorisées des paramètres du navigateur. Des anomalies dans le système de fichiers, telles que des modifications inattendues de fichiers, la création de répertoires cachés ou des changements dans les fichiers système, peuvent indiquer la présence active d’un malware. Les administrateurs réseau doivent mettre en place une surveillance continue du trafic réseau, des systèmes de contrôle d’intégrité des fichiers et des outils d’analyse comportementale capables de détecter des activités anormales caractéristiques de la propagation d’un virus spider, avant que le réseau ne soit largement compromis.

Une protection complète contre les virus spider nécessite une approche de sécurité multicouche, adressant simultanément plusieurs vecteurs d’attaque. Les organisations doivent maintenir à jour tous les correctifs de sécurité pour les systèmes d’exploitation et applications, car les virus spider exploitent fréquemment des vulnérabilités connues déjà corrigées. La mise en œuvre de pare-feu robustes avec des fonctions de détection/prévention d’intrusion permet de bloquer les connexions réseau non autorisées et d’identifier les schémas de trafic suspects révélateurs de propagation de malware. Des solutions avancées de protection des postes de travail utilisant l’analyse comportementale, l’apprentissage automatique et la virtualisation (sandboxing) peuvent détecter et isoler les virus spider avant qu’ils ne s’installent durablement sur les systèmes.

La segmentation réseau est une stratégie défensive critique limitant les mouvements latéraux des virus spider en isolant les systèmes critiques et les données sensibles des réseaux à usage général. Les organisations doivent appliquer des contrôles d’accès stricts, imposer des mécanismes d’authentification forts incluant l’authentification multi-facteur, et conserver des journaux d’audit détaillés de tous les accès et modifications système. Une formation régulière à la sécurité pour les employés réduit la probabilité de succès des attaques de phishing servant de vecteur initial aux virus spider. Le maintien de sauvegardes hors ligne des données critiques assure la capacité de récupération après une attaque de ransomware sans céder aux demandes d’extorsion. L’implémentation de solutions de sécurité email qui analysent les pièces jointes, bloquent les liens suspects et authentifient les expéditeurs peut empêcher les emails malveillants d’atteindre les utilisateurs finaux. PostAffiliatePro fournit des fonctions de sécurité complètes intégrées à sa plateforme de marketing d’affiliation pour protéger les réseaux de partenaires contre les menaces de malwares et garantir la sécurité des transactions sur l’ensemble des systèmes connectés.

Réagir efficacement à une infection par virus spider requiert une action immédiate pour contenir la menace et minimiser les dégâts sur les systèmes et données de l’organisation. Dès la détection d’une infection, il convient d’isoler immédiatement les systèmes affectés du réseau afin d’empêcher toute propagation vers des ordinateurs non compromis. Déconnecter les systèmes infectés des réseaux filaires et sans-fil stoppe la propagation du virus tout en permettant aux équipes de sécurité d’analyser et de corriger l’infection. Les supports de stockage externes doivent être également déconnectés pour éviter que le virus ne contamine les sauvegardes ou supports amovibles susceptibles de réinfecter le réseau ultérieurement.

Des équipes professionnelles de réponse à incident doivent mener une analyse forensique complète des systèmes infectés afin d’identifier le vecteur d’infection, de déterminer l’étendue de la compromission et de recueillir des preuves en vue d’un éventuel signalement aux autorités. Des outils antivirus et antimalwares doivent être utilisés pour scanner les systèmes en mode sans échec avec le réseau désactivé, ce qui limite le nombre de processus actifs et facilite la détection/suppression du malware. La restauration du système à partir de sauvegardes propres créées avant l’infection reste la méthode de récupération la plus fiable, assurant le retrait complet de tous les composants malveillants et la restauration de l’intégrité du système. Après récupération, les organisations doivent renforcer la surveillance et la détection pour identifier toute présence résiduelle de malware ou de portes dérobées pouvant servir d’accès persistant aux attaquants. Des évaluations régulières de la sécurité et des tests de pénétration permettent d’identifier les vulnérabilités exploitables par les virus spider et de renforcer les défenses avant qu’une attaque ne survienne.

PostAffiliatePro propose des fonctionnalités de sécurité complètes pour protéger votre plateforme de marketing d'affiliation contre les infections de malwares et les cybermenaces. Sécurisez votre infrastructure réseau et garantissez des transactions sûres pour tous vos partenaires.

Les spiders sont des robots créés pour le spamming, pouvant causer de nombreux problèmes à votre entreprise. Découvrez-en plus à leur sujet dans cet article....

Les spiders informatiques sont des bots spéciaux conçus pour spammer votre adresse e-mail ou votre page web. Pour prévenir les attaques sur vos sites, utilisez ...

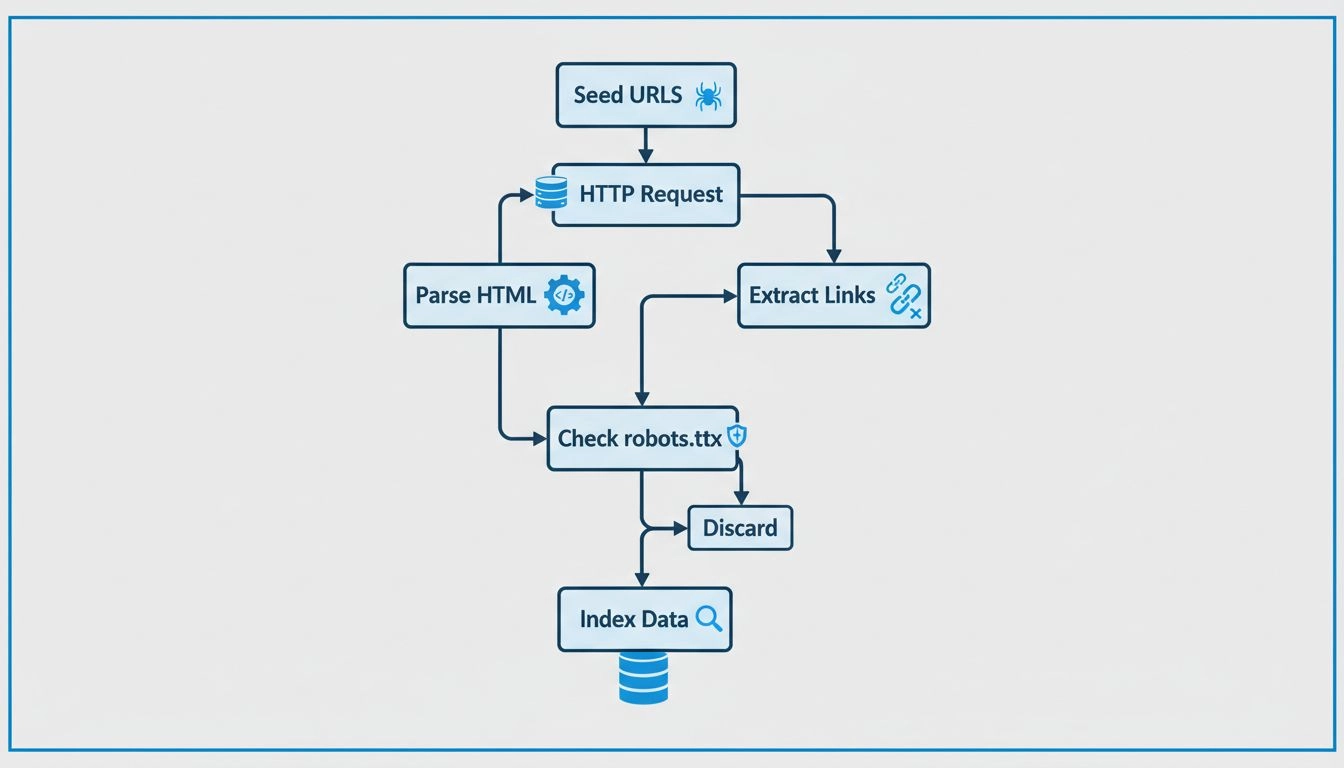

Découvrez comment fonctionnent les crawlers web, des URLs sources à l'indexation. Comprenez le processus technique, les types de crawlers, les règles robots.txt...

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.