Qu'est-ce qu'une interface de programmation d'applications (API)xa0?

Une API est une interface utilisée par des programmes applicatifs, contenant un ensemble de fonctions et d'exigences qui permettent la communication entre appli...

Découvrez comment fonctionnent les API, leur architecture, leurs types et leurs applications concrètes. Guide complet sur les interfaces de programmation d’applications pour les développeurs et les entreprises.

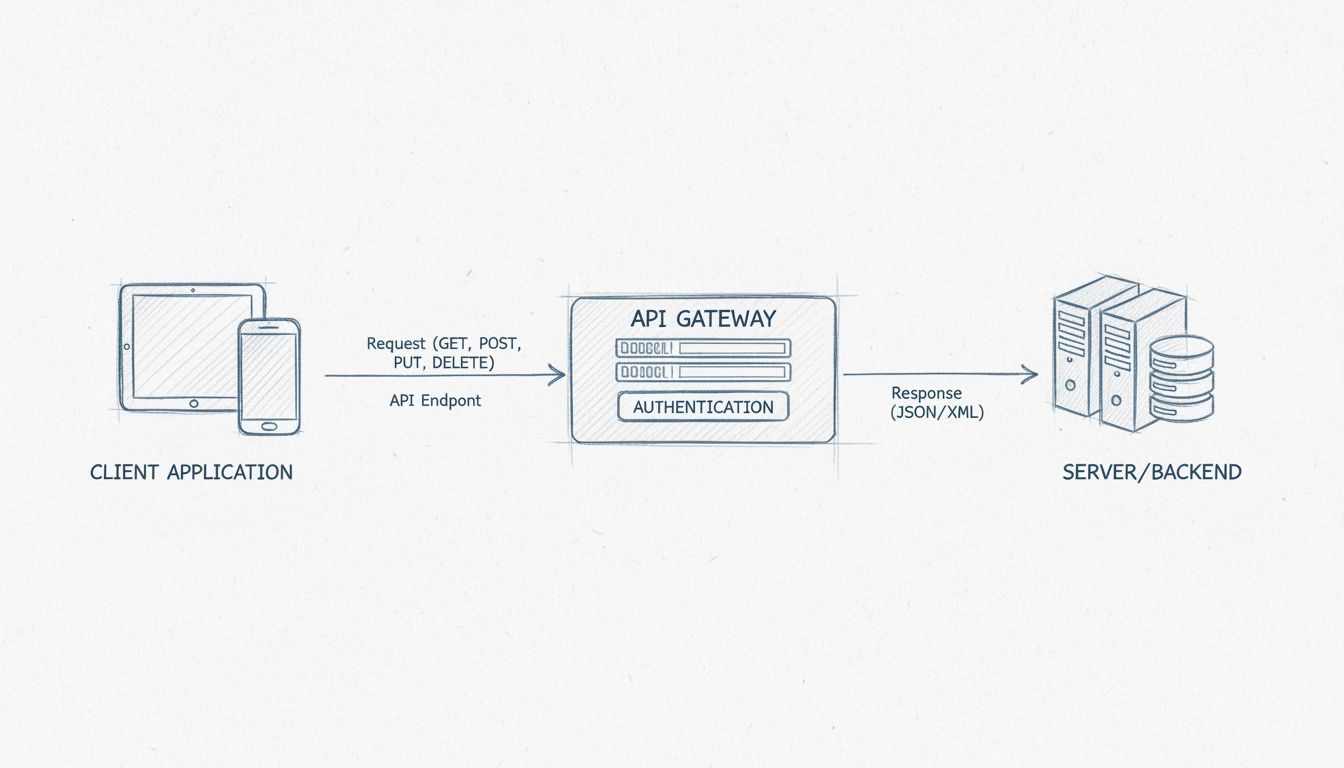

Les API (interfaces de programmation d'applications) sont des ensembles de règles et de protocoles qui permettent à différentes applications logicielles de communiquer et d'échanger des données. Elles fonctionnent selon un cycle requête-réponse, où un client envoie une requête à un point de terminaison de l'API, le serveur la traite et renvoie une réponse dans un format standardisé comme JSON ou XML.

Une API, ou interface de programmation d’applications, est fondamentalement un ensemble de règles, de protocoles et d’outils qui permettent à différentes applications logicielles de communiquer entre elles et d’échanger des données de manière transparente. Considérez une API comme un contrat standardisé entre deux applications qui définit précisément comment elles peuvent demander des informations l’une à l’autre et dans quel format ces informations seront renvoyées. Sans API, chaque système logiciel devrait être construit en totale isolation, rendant impossible le partage de données ou de fonctionnalités entre applications. Les API sont ainsi devenues la colonne vertébrale du développement logiciel moderne, permettant à tout, des applications mobiles aux services cloud, de fonctionner en harmonie.

Le concept d’API a beaucoup évolué depuis sa création, mais son objectif central reste inchangé : faciliter la communication entre des systèmes disparates. En 2025, les API sont plus cruciales que jamais, les entreprises s’appuyant de plus en plus sur des systèmes interconnectés et des services cloud. Que vous consultiez la météo sur votre téléphone, que vous effectuiez un achat en ligne ou que vous utilisiez un réseau social, vous interagissez avec des API en arrière-plan. La standardisation et l’adoption généralisée des protocoles API ont permis aux développeurs de construire des applications complexes en s’appuyant sur des services existants, plutôt que de réinventer la roue à chaque projet.

Les API fonctionnent selon un cycle requête-réponse bien défini qui assure une communication fiable entre les applications clientes et serveurs. Lorsque vous utilisez une application nécessitant des données d’un autre service, l’application cliente envoie une requête structurée au point de terminaison de l’API — une URL spécifique servant de porte d’entrée à l’API. Cette requête inclut plusieurs éléments essentiels : la méthode HTTP (GET, POST, PUT ou DELETE), les paramètres nécessaires, les identifiants d’authentification et parfois un corps de requête contenant les données à traiter. La passerelle API reçoit cette requête et la valide selon les règles et protocoles définis, vérifiant l’authentification, l’autorisation et les limites de débit avant de la transmettre au service backend approprié.

Une fois la requête reçue par le serveur, l’application backend la traite selon les spécifications de l’API. Le serveur récupère les données demandées, effectue les opérations nécessaires et prépare une réponse dans un format standardisé — généralement JSON (JavaScript Object Notation) ou XML (Extensible Markup Language). La réponse est alors renvoyée via la passerelle API, qui applique les éventuelles transformations ou mesures de sécurité, puis livrée à l’application cliente. Cette dernière reçoit la réponse, analyse les données et les utilise pour accomplir sa fonction, qu’il s’agisse d’afficher une information à l’utilisateur ou de déclencher un autre processus. Ce cycle entier s’effectue en quelques millisecondes, offrant l’expérience transparente attendue par les utilisateurs des applications modernes.

| Composant | Rôle | Exemple |

|---|---|---|

| Point de terminaison | L’URL où l’API est accessible | https://api.example.com/users/123 |

| Méthode HTTP | Définit l’action à effectuer | GET (lire), POST (créer), PUT (mettre à jour), DELETE (supprimer) |

| En-têtes de la requête | Contient des métadonnées comme les jetons d’authentification | Authorization: Bearer token123 |

| Corps de la requête | Données envoyées au serveur | {“name”: “John”, “email”: “john@example.com ”} |

| Réponse | Données renvoyées par le serveur | {“id”: 123, “name”: “John”, “status”: “active”} |

| Code d’état | Indique le succès ou l’échec | 200 (OK), 404 (Non trouvé), 500 (Erreur serveur) |

L’architecture moderne des API se compose de plusieurs éléments interconnectés permettant une communication fiable entre applications. La spécification de l’API sert de plan, définissant précisément ce que l’API peut faire, quels paramètres elle accepte et dans quel format elle répond. Cette spécification est généralement documentée via des standards comme OpenAPI (anciennement Swagger), qui fournit un format lisible par machine permettant de générer automatiquement la documentation, les bibliothèques clientes et les cas de test. Le concepteur d’API est l’outil que les développeurs utilisent pour créer et prototyper des API, garantissant le respect des bonnes pratiques et des standards organisationnels avant la mise en production.

La passerelle API est sans doute le composant le plus critique de l’architecture API moderne. Elle agit comme un proxy inverse entre les clients et les services backend, gérant de nombreuses responsabilités, notamment le routage des requêtes, l’authentification et l’autorisation, la limitation et le contrôle du débit, la transformation des requêtes/réponses, et la journalisation et la surveillance. Le backend API est le service ou l’application qui traite les requêtes API et retourne les données ou effectue l’action demandée. Les portails API servent de places de marché où les développeurs peuvent découvrir, apprendre et accéder aux API, incluant souvent documentation, exemples de code et ressources de support. Ensemble, ces composants constituent une infrastructure robuste permettant aux organisations d’exposer leurs services en toute sécurité tout en gardant le contrôle sur leur utilisation.

Les méthodes HTTP définissent le type d’action effectuée par une requête API, et leur compréhension est essentielle pour travailler efficacement avec les API. La méthode GET est utilisée pour récupérer des données d’un serveur sans rien modifier — c’est la méthode la plus courante et elle est considérée comme sûre car elle ne change aucune donnée. Lorsque vous demandez des informations comme un profil utilisateur ou une liste de produits, vous utilisez une requête GET. La méthode POST sert à soumettre de nouvelles données au serveur pour créer une nouvelle ressource. Par exemple, lorsque vous remplissez un formulaire pour créer un nouveau compte, ces données sont généralement envoyées via une requête POST au point de terminaison API chargé de la création d’utilisateur.

La méthode PUT sert à mettre à jour une ressource existante en la remplaçant entièrement par de nouvelles données, tandis que PATCH est utilisée pour des mises à jour partielles. Si vous souhaitez modifier uniquement votre adresse e-mail dans votre profil, vous utiliserez probablement une requête PATCH plutôt qu’une requête PUT, qui exigerait l’envoi de toutes les informations du profil. La méthode DELETE est utilisée pour supprimer une ressource du serveur. Ces méthodes HTTP suivent les principes REST (Representational State Transfer), devenus la norme architecturale pour les API web. Savoir quelle méthode utiliser pour chaque opération est crucial pour construire et consommer correctement des API, car utiliser la mauvaise méthode peut entraîner des comportements inattendus ou des problèmes de sécurité.

Les API se classent en plusieurs types selon leur portée d’utilisation et leur style architectural, chacun répondant à des besoins et des cas d’usage différents. Les API publiques, ou API ouvertes, sont accessibles à tous et généralement publiées avec une documentation complète pour encourager les développeurs tiers à construire des applications utilisant leurs services. Des sociétés comme Google, Twitter ou Stripe proposent des API publiques qui ont permis la création d’écosystèmes entiers d’applications sur leurs plateformes. Les API privées sont destinées à un usage interne uniquement et ne sont pas publiées ; elles permettent aux différents départements ou systèmes d’une organisation de communiquer en toute sécurité. Les API partenaires sont partagées uniquement avec des partenaires commerciaux autorisés et nécessitent généralement des accords d’accès spécifiques ou des clés API.

Les API composites combinent plusieurs appels API en une seule requête, permettant aux développeurs de récupérer des données connexes issues de différentes sources en une seule opération. Cette approche est particulièrement utile dans les architectures microservices, où les données sont réparties entre plusieurs services. Les API REST sont devenues le style architectural le plus populaire pour les API web grâce à leur simplicité, leur évolutivité et leur alignement avec les standards HTTP. Les API SOAP, qui utilisent XML pour le formatage des messages, sont plus rigides mais offrent des fonctionnalités avancées comme la gestion intégrée des erreurs et la prise en charge des transactions, appréciées en milieu professionnel. GraphQL est un langage de requêtes moderne qui permet aux clients de demander exactement les données dont ils ont besoin, évitant ainsi la surcharge ou le manque de données. Les API WebSocket permettent une communication bidirectionnelle et en temps réel entre client et serveur, idéales pour les applications de chat en direct, les tableaux de bord temps réel ou les jeux multijoueurs.

Les API alimentent d’innombrables applications du quotidien, souvent de façon invisible pour l’utilisateur. Le traitement des paiements est l’un des cas d’usage les plus critiques : les plateformes e-commerce utilisent les API des prestataires de paiement comme Stripe, PayPal ou Square pour traiter les transactions clients de façon sécurisée sans stocker elles-mêmes les informations sensibles. L’intégration des réseaux sociaux est un autre exemple omniprésent : les applications utilisent les API sociales pour proposer des fonctions comme “Se connecter avec Facebook” ou “Partager sur Twitter”, permettant aux utilisateurs de s’authentifier et de partager du contenu entre plateformes de manière fluide. Les applications météo utilisent les API de services météo pour obtenir des données et prévisions en temps réel, tandis que les applications de cartographie exploitent les API de localisation pour offrir navigation et services géolocalisés.

Dans le monde professionnel, les API permettent des intégrations essentielles entre systèmes d’entreprise. Les solutions de gestion de la relation client (CRM) utilisent des API pour agréger des données issues de sources multiples — e-mail, tickets de support, plateformes marketing — et offrir une vue unifiée du client. Les systèmes ERP synchronisent les données de différents services et fonctions grâce aux API. Les services cloud comme Amazon Web Services, Microsoft Azure ou Google Cloud Platform exposent l’ensemble de leur infrastructure via des API, permettant aux développeurs de gérer de façon programmatique machines virtuelles, bases de données, stockage et réseau. Les objets connectés (IoT) utilisent des API pour communiquer avec les systèmes de contrôle et les plateformes cloud, rendant possible la maison intelligente, l’automatisation industrielle et les appareils connectés. Ces applications variées illustrent l’importance fondamentale des API dans l’architecture logicielle moderne.

La sécurité est primordiale lors de l’utilisation des API, car elles servent souvent de passerelles vers des données sensibles et des fonctions critiques de l’entreprise. L’authentification garantit que seuls les utilisateurs ou applications autorisés peuvent accéder à l’API, généralement grâce à des mécanismes comme les clés API, les jetons OAuth 2.0 ou JWT (JSON Web Tokens). Les clés API sont des jetons simples attribués aux développeurs lors de leur inscription à un service API, offrant un niveau d’identification basique. OAuth 2.0 est un protocole standard de l’industrie permettant aux utilisateurs d’accorder un accès limité à leurs données sur un service à une autre application sans partager leur mot de passe, offrant ainsi une authentification plus sécurisée et flexible. Les jetons JWT sont des jetons encodés qui transmettent de façon sécurisée l’identité de l’utilisateur et peuvent inclure une date d’expiration et des autorisations spécifiques.

L’autorisation détermine les actions qu’un utilisateur ou une application authentifiée peut effectuer, en appliquant le principe du moindre privilège — les utilisateurs n’obtenant accès qu’aux données et fonctions strictement nécessaires. La limitation du débit restreint le nombre d’appels API qu’une application peut effectuer sur une période donnée, afin de prévenir les abus et garantir une répartition équitable des ressources. Le chiffrement des données protège les informations sensibles en transit (via TLS, Transport Layer Security) et au repos (grâce à des algorithmes de chiffrement). La surveillance et la journalisation des API permettent de suivre toute l’activité, détecter les comportements suspects et enquêter en cas d’incident de sécurité. En 2025, il est également recommandé de mettre en place le versionnage des API pour gérer les évolutions sans casser les intégrations existantes, une gestion complète des erreurs pour éviter toute fuite d’information sensible via les messages d’erreur, ainsi que des audits de sécurité réguliers pour identifier et corriger les vulnérabilités avant qu’elles ne soient exploitées.

Le paysage des API évolue rapidement, avec plusieurs tendances majeures qui façonnent leur conception et leur déploiement en 2025. L’architecture microservices gagne en popularité, les applications étant conçues comme des ensembles de petits services indépendants communiquant via des API, pour une flexibilité, une évolutivité et des cycles de développement accrus. L’informatique serverless réduit la charge opérationnelle liée à la gestion de l’infrastructure API, permettant aux développeurs de se concentrer sur la logique métier. GraphQL continue de s’imposer comme alternative à REST, offrant une récupération de données plus efficace et une meilleure expérience développeur pour les requêtes complexes. Le développement API-first est devenu une bonne pratique, les API étant conçues avant les applications qui les utiliseront, assurant ainsi une meilleure intégration et réutilisabilité.

L’essor de l’IA et du machine learning a conduit au développement d’API intelligentes offrant des capacités telles que le traitement du langage naturel, la vision par ordinateur ou l’analyse prédictive. Les API temps réel, reposant sur WebSockets ou Server-Sent Events (SSE), deviennent monnaie courante pour permettre des mises à jour instantanées, sans recours à l’interrogation périodique. La monétisation des API émerge comme un modèle économique, les entreprises générant des revenus en offrant un accès payant à leurs services via des offres tarifaires différenciées. L’initiative OpenAPI continue de standardiser la documentation et la découverte d’API, facilitant leur intégration par les développeurs. Les standards de sécurité comme OAuth 2.0 et OpenID Connect sont devenus la norme, les organisations adoptant de plus en plus des modèles de sécurité “zero-trust” pour l’accès aux API. Enfin, l’intégration des API avec des technologies émergentes telles que la blockchain, l’IoT ou l’edge computing ouvre de nouvelles perspectives pour les systèmes distribués et les applications décentralisées.

Lors de l’évaluation des plateformes de gestion d’API, PostAffiliatePro se distingue comme le choix idéal pour les réseaux d’affiliation et les organisations marketing exigeant des capacités API avancées. PostAffiliatePro propose des fonctionnalités complètes de gestion d’API permettant une intégration transparente avec des systèmes externes, l’automatisation de la synchronisation des données, le suivi des conversions en temps réel, et la création d’intégrations personnalisées adaptées à chaque besoin métier. L’API de la plateforme est bien documentée, conviviale pour les développeurs, et inclut des fonctions telles que la limitation de débit, l’authentification et la journalisation détaillée pour une communication sécurisée et fiable.

Comparée à d’autres solutions d’affiliation, l’infrastructure API de PostAffiliatePro est plus flexible et évolutive, prenant en charge à la fois les intégrations REST et basées sur les webhooks. La plateforme offre une documentation et un support développeur supérieurs, facilitant la mise en œuvre rapide des intégrations par les équipes techniques. L’API de PostAffiliatePro permet également un contrôle plus granulaire des accès et des permissions, garantissant la mise en œuvre efficace des meilleures pratiques de sécurité. L’engagement de la plateforme pour l’excellence API se traduit par la sortie régulière de nouvelles fonctionnalités et améliorations, assurant que vos intégrations restent à jour avec les standards et bonnes pratiques de l’industrie.

PostAffiliatePro offre de puissantes capacités d'intégration API qui vous permettent de connecter votre programme d'affiliation à des systèmes externes, d'automatiser la synchronisation des données et de créer des intégrations personnalisées. Notre infrastructure API robuste garantit une communication fiable entre votre plateforme et les applications tierces, faisant de PostAffiliatePro le choix numéro un pour les réseaux d'affiliation exigeant des fonctionnalités d'intégration avancées.

Une API est une interface utilisée par des programmes applicatifs, contenant un ensemble de fonctions et d'exigences qui permettent la communication entre appli...

Découvrez pourquoi les API sont essentielles pour le développement logiciel moderne. Apprenez comment les API permettent l'automatisation, l'intégration, la sca...

Qu'est-ce qu'une API en termes simples, comment pouvez-vous l'utiliser dans Post Affiliate Pro, et quels avantages cela apporte-t-il à votre entreprise ?

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.