l’anti-malware protège votre entreprise

Découvrez comment un logiciel anti-malware protège votre entreprise contre les menaces malveillantes, les attaques de phishing et les ransomwares.

Découvrez comment les pare-feux protègent votre entreprise contre les violations de données. Découvrez les types de pare-feux.

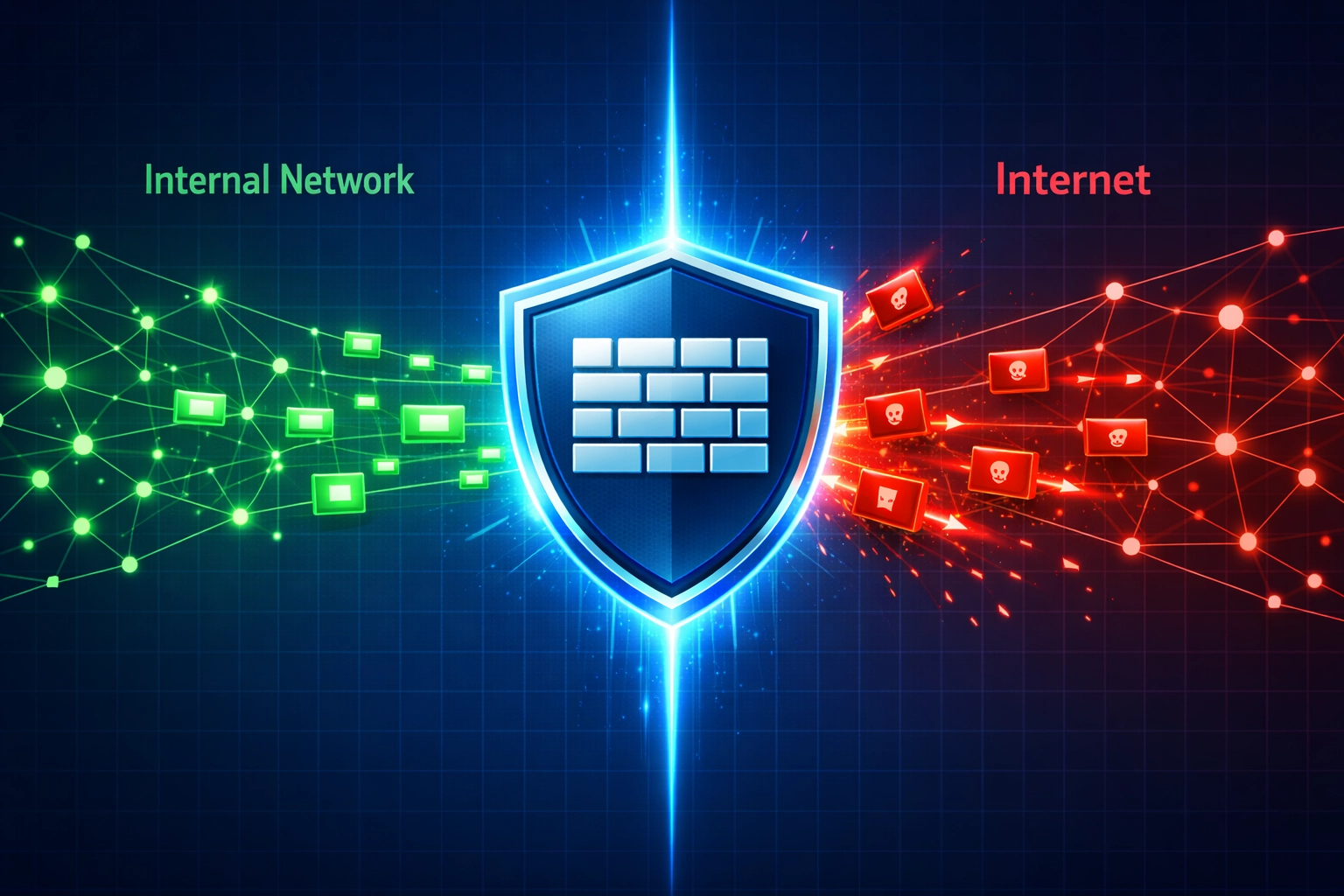

Un pare-feu est un système de sécurité réseau qui surveille et contrôle le trafic entrant et sortant selon des règles de sécurité prédéfinies. Ces systèmes critiques agissent comme une barrière entre votre réseau interne et des réseaux externes non fiables, en examinant chaque paquet de données qui tente de franchir la frontière. Selon des rapports récents en cybersécurité, les organisations dotées de pare-feux correctement configurés réduisent leur risque de violation de données jusqu’à 60 %, ce qui fait des pare-feux l’un des investissements de sécurité les plus efficaces. Cependant, il est essentiel de comprendre que les pare-feux sont fondamentaux mais ne suffisent pas à eux seuls — ils doivent fonctionner en complément d’autres mesures de sécurité pour assurer une protection complète face à l’évolution des menaces.

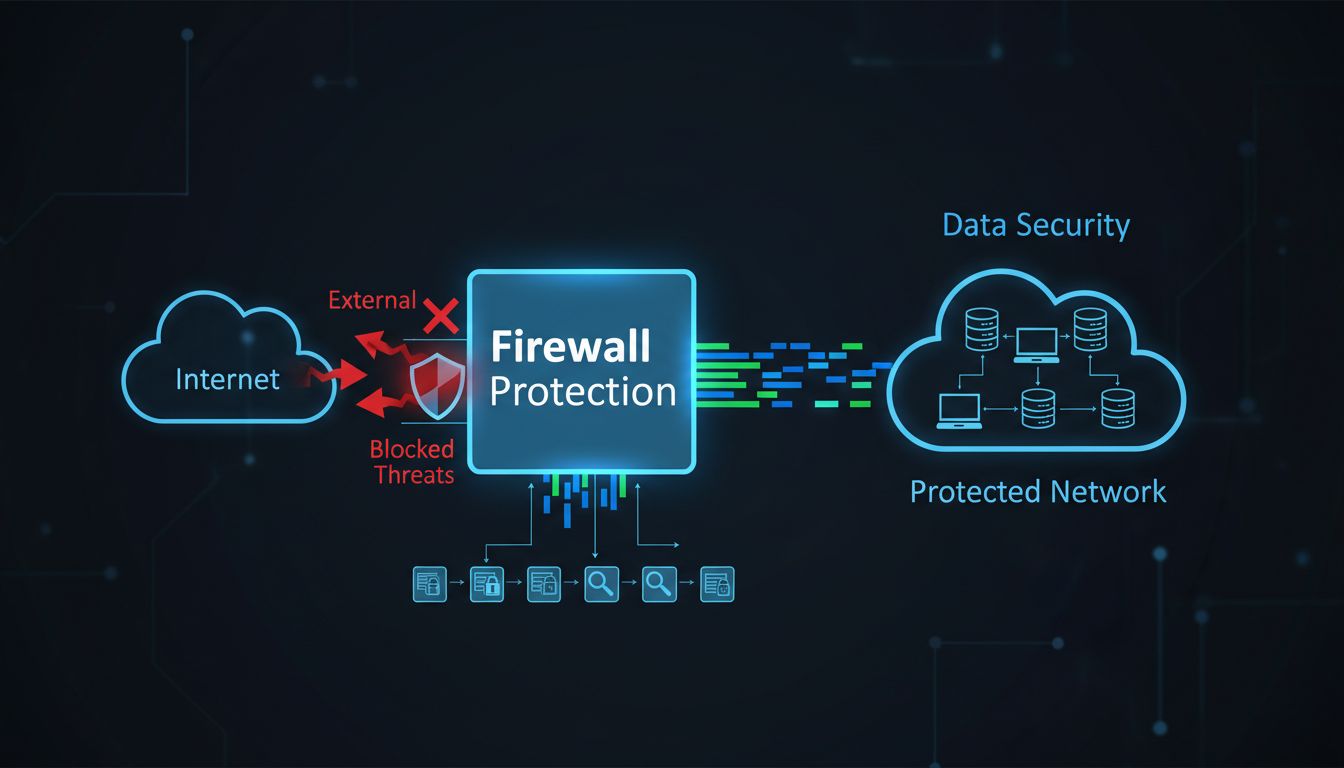

Les pare-feux utilisent des mécanismes sophistiqués de blocage des menaces pour identifier et stopper le trafic malveillant avant qu’il n’atteigne vos systèmes. Le processus commence par une inspection des paquets, où les pare-feux examinent le contenu et les en-têtes des paquets de données afin de détecter des schémas suspects ou des menaces connues. Le filtrage basé sur des règles permet aux administrateurs de créer des politiques spécifiques qui déterminent quel trafic est autorisé ou refusé selon la source, la destination, le port et le protocole. L’inspection avec état est une technique avancée qui suit l’état des connexions réseau, mémorise les interactions passées et prend des décisions intelligentes pour déterminer si de nouveaux paquets appartiennent à des sessions légitimes. Par exemple, un pare-feu peut bloquer une tentative non autorisée d’accéder au serveur de base de données de votre entreprise en reconnaissant que la demande de connexion enfreint vos politiques de sécurité. Un autre scénario concret consiste à détecter un ordinateur infecté par un logiciel malveillant qui tente de communiquer avec un serveur de commande et contrôle connu, puis à interrompre immédiatement cette connexion. Voici comment les pare-feux traitent différents types de menaces :

| Type de menace | Méthode de détection | Mécanisme de blocage |

|---|---|---|

| Logiciels malveillants/virus | Correspondance de signature, analyse comportementale | Blocage de port, filtrage de trafic |

| Accès non autorisé | Vérification de l’adresse IP, surveillance des ports | Refus d’accès, interruption de connexion |

| Attaques DDoS | Analyse du volume de trafic, reconnaissance de schémas | Limitation de débit, mise sur liste noire IP |

| Hameçonnage/Ingénierie sociale | Filtrage d’URL, inspection de contenu | Blocage de domaine, filtrage des e-mails |

Les organisations modernes peuvent choisir parmi plusieurs types de pare-feux, chacun offrant des niveaux de protection et de sophistication différents. Les pare-feux à filtrage de paquets représentent l’option la plus basique, examinant les en-têtes des paquets et prenant des décisions autoriser/refuser selon des règles simples. Les pare-feux à inspection avec état fournissent une protection renforcée en suivant l’état des connexions et en comprenant les protocoles applicatifs, offrant ainsi une meilleure sécurité que le filtrage basique. Les pare-feux de nouvelle génération (NGFW) constituent la norme actuelle du secteur, combinant les fonctions traditionnelles avec des fonctionnalités avancées comme l’inspection approfondie des paquets, la prévention des intrusions, la reconnaissance applicative et l’intégration de renseignements sur les menaces. Les pare-feux applicatifs Web (WAF) sont spécialisés dans la protection des applications web contre des attaques telles que l’injection SQL et le cross-site scripting. Les pare-feux cloud étendent la protection aux environnements cloud et aux travailleurs à distance, tandis que les pare-feux virtuels assurent la segmentation du réseau dans les centres de données. Les NGFW présentent des avantages particuliers, car ils peuvent identifier et contrôler les applications quel que soit le port ou le protocole, détecter les menaces zero-day par analyse comportementale et fournir des mises à jour en temps réel pour contrer les attaques émergentes.

| Type de pare-feu | Caractéristiques principales | Cas d’utilisation optimal | Niveau de protection |

|---|---|---|---|

| Pare-feux à filtrage de paquets | Examine uniquement les en-têtes ; filtrage par règles simples | Petits réseaux avec besoins de sécurité de base | Basique |

| Pare-feux à inspection avec état | Suit l’état des connexions ; comprend le contexte | Réseaux d’entreprise traditionnels | Intermédiaire |

| Pare-feux proxy | Joue le rôle d’intermédiaire ; inspection au niveau applicatif | Organisations nécessitant un filtrage de contenu | Intermédiaire |

| Pare-feux de nouvelle génération (NGFW) | Inclut IPS, filtrage d’URL, prévention des malwares, reconnaissance applicative | Réseaux d’entreprise avec besoins complexes | Avancé |

| Pare-feux applicatifs Web (WAF) | Protection spécialisée pour applications web ; défense contre les attaques applicatives | Organisations hébergeant des applications web et API | Spécialisé |

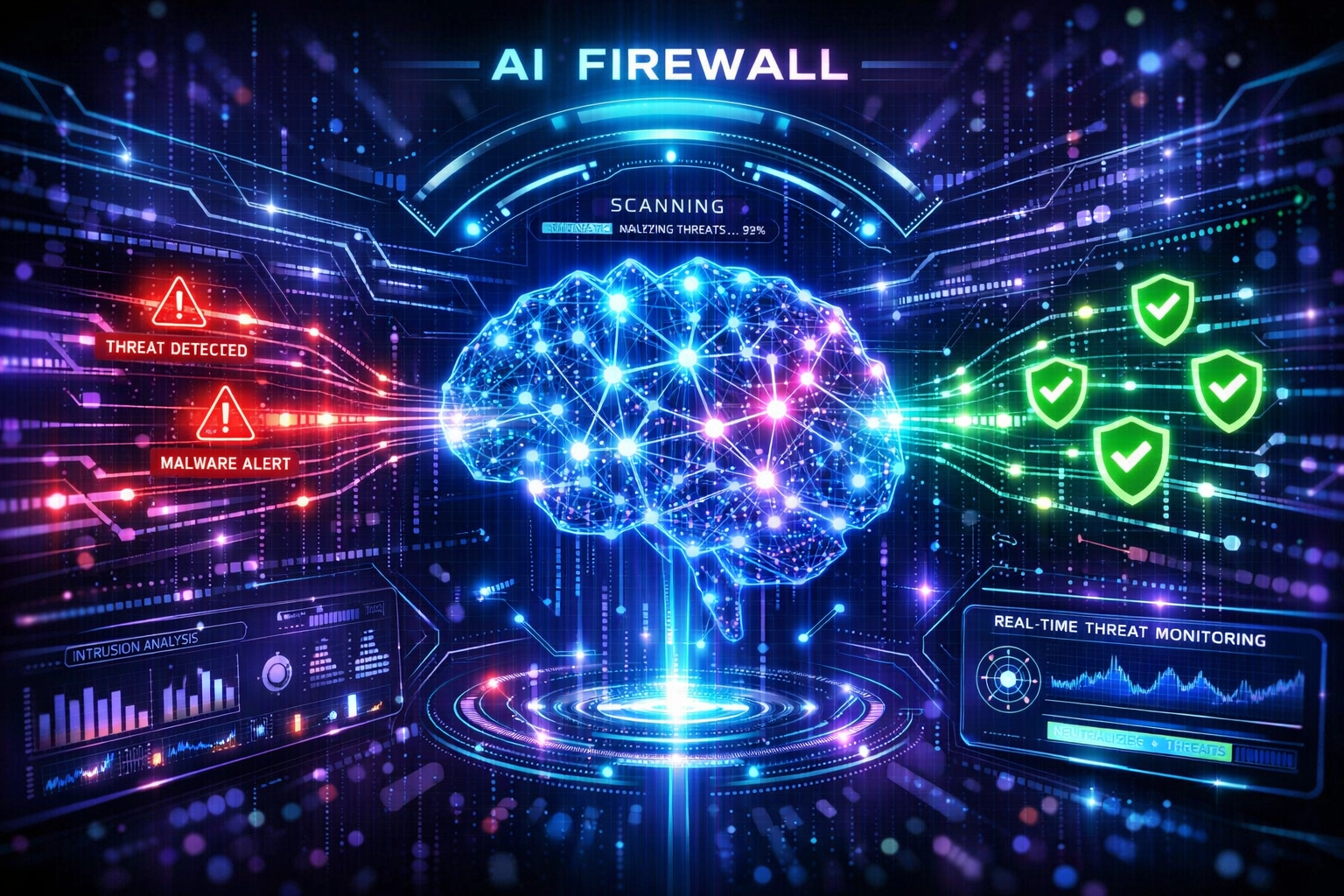

| Pare-feux alimentés par IA | Utilise l’apprentissage automatique pour détecter les anomalies et les menaces inédites | Organisations confrontées à des menaces persistantes avancées | Avancé |

Des stratégies de déploiement efficaces de pare-feux nécessitent une planification soignée pour maximiser la protection de l’ensemble de votre infrastructure réseau. Le déploiement en périphérie place les pare-feux à la frontière du réseau pour filtrer tout le trafic entrant et sortant de l’organisation, constituant la première ligne de défense contre les menaces externes. La segmentation interne utilise des pare-feux pour diviser le réseau en zones sécurisées, limitant ainsi les déplacements latéraux en cas de brèche du périmètre. Une approche de défense en profondeur consiste à implanter plusieurs couches de pare-feux à différents niveaux du réseau, garantissant que si une couche est compromise, d’autres barrières subsistent. Cette approche multicouche est particulièrement efficace car elle reconnaît qu’aucun outil de sécurité unique ne peut stopper toutes les menaces — chaque couche intercepte des types d’attaques différents et offre une redondance si un système échoue.

Mettre en œuvre efficacement des pare-feux nécessite plus qu’une simple installation ; cela exige une configuration réfléchie et une gestion continue. Les organisations doivent établir des politiques de sécurité claires avant de déployer des règles de pare-feu, afin d’assurer leur alignement avec les objectifs métier et les exigences réglementaires. Des audits réguliers des règles aident à identifier les entrées obsolètes, éliminer les conflits et maintenir l’adéquation avec les opérations actuelles. La journalisation et la surveillance complètes de toutes les activités du pare-feu permettent aux équipes de sécurité de détecter les anomalies, d’enquêter sur les incidents et de comprendre la posture de sécurité. Tester les nouvelles règles dans un environnement de test avant la mise en production évite le blocage involontaire de trafic légitime ou la création de failles de sécurité. Voici les pratiques essentielles recommandées par les professionnels de la sécurité :

Les pare-feux offrent des avantages significatifs en matière de conformité et de réglementation qui vont au-delà de la simple prévention des menaces. Les organisations soumises au RGPD bénéficient de la protection des données et des contrôles d’accès assurés par les pare-feux, démontrant leur conformité aux réglementations sur la vie privée. Les organismes de santé régis par la HIPAA s’appuient sur les pare-feux pour protéger les données sensibles des patients et respecter les contrôles de sécurité exigés par la loi fédérale. Les normes PCI DSS pour le traitement des paiements par carte imposent explicitement l’utilisation de pare-feux comme mesure de sécurité fondamentale, les rendant obligatoires pour toute organisation manipulant des données de cartes bancaires. Les pistes d’audit détaillées générées par la journalisation des pare-feux servent de preuve de contrôle de sécurité lors des audits et enquêtes de conformité. Ces enregistrements démontrent que votre organisation a mis en place des mesures appropriées pour protéger les données sensibles, ce qui est essentiel pour réussir les évaluations réglementaires et éviter de lourdes amendes.

Malgré leur importance, les pare-feux présentent des limites essentielles que les organisations doivent comprendre et adresser. Les menaces internes provenant d’employés ou de sous-traitants ayant un accès légitime au réseau peuvent contourner les contrôles du pare-feu, rendant nécessaire une surveillance et des contrôles d’accès supplémentaires. Les menaces persistantes avancées (APT) menées par des acteurs sophistiqués utilisent souvent des techniques conçues pour échapper à la détection des pare-feux. Les vulnérabilités zero-day — failles de sécurité jusque-là inconnues — ne peuvent pas être bloquées par les pare-feux tant que les éditeurs n’ont pas publié de correctifs et que les équipes n’ont pas actualisé leurs règles. Ces limites expliquent pourquoi la sécurité en couches est indispensable : les pare-feux doivent fonctionner de concert avec des logiciels de protection des points d’extrémité, des programmes de formation des utilisateurs et des outils complémentaires comme les systèmes de détection/prévention d’intrusion (IDS/IPS), les plateformes SIEM (gestion des informations et des événements de sécurité) et les solutions EDR (détection et réponse sur les points d’extrémité). Une stratégie de sécurité complète reconnaît que les pare-feux sont puissants mais incomplets, nécessitant des défenses multiples et superposées pour garantir une protection robuste.

Les tendances émergentes dans la technologie des pare-feux transforment la façon dont les organisations se protègent contre les menaces modernes. Les capacités d’intelligence artificielle et d’apprentissage automatique permettent aux pare-feux de détecter les comportements anormaux et d’identifier les attaques sophistiquées que les systèmes classiques basés sur des règles pourraient manquer. La détection des menaces en temps réel basée sur l’analyse comportementale permet aux pare-feux d’identifier et de bloquer les menaces au fur et à mesure, et non plus uniquement sur la base de signatures connues. Les pare-feux cloud natifs évoluent pour protéger les applications conteneurisées et les architectures de microservices, répondant aux défis de sécurité des déploiements applicatifs modernes. L’orchestration de la sécurité intègre les pare-feux avec d’autres outils, permettant des réponses automatisées aux menaces détectées et réduisant le temps de réponse de plusieurs heures à quelques secondes. La prévention prédictive utilise le renseignement sur les menaces et les données historiques pour anticiper les attaques avant qu’elles ne surviennent, faisant passer la sécurité d’une posture réactive à proactive. Ces innovations montrent que la technologie des pare-feux continue d’évoluer, offrant aux organisations des outils de plus en plus sophistiqués pour lutter contre les menaces émergentes.

La réussite de la mise en place de pare-feux nécessite une approche structurée prenant en compte les besoins spécifiques de votre organisation et son environnement de menaces. Commencez par une évaluation de sécurité complète pour identifier vos actifs critiques, comprendre vos vulnérabilités actuelles et déterminer le niveau de protection adapté. Le choix du type de pare-feu dépend de la complexité du réseau, du budget et des exigences de sécurité — une petite entreprise pourra démarrer avec un pare-feu à inspection avec état, tandis qu’une grande entreprise s’orientera vers des NGFW. Une planification minutieuse des règles du pare-feu, de la segmentation du réseau et des emplacements de déploiement garantit une protection maximale sans perturber les opérations métier légitimes. Des tests approfondis dans un environnement contrôlé valident que la configuration du pare-feu fonctionne comme prévu avant qu’elle n’affecte les systèmes de production. La formation du personnel assure que votre équipe informatique maîtrise la gestion des pare-feux, la création de règles et les procédures de réponse aux incidents. Enfin, une maintenance continue et des mises à jour régulières permettent à votre pare-feu de rester à jour avec les informations sur les menaces et les correctifs de sécurité les plus récents, assurant une protection contre les nouvelles vulnérabilités et les techniques d’attaque émergentes.

Les pare-feux sont essentiels, mais ce n'est qu'un début. PostAffiliatePro vous aide à construire une stratégie de sécurité complète pour votre réseau d'affiliation et vos opérations commerciales.

Découvrez comment un logiciel anti-malware protège votre entreprise contre les menaces malveillantes, les attaques de phishing et les ransomwares.

Découvrez les stratégies les plus efficaces pour obtenir des liens entrants en 2025. Apprenez des méthodes éprouvées, dont le guest blogging, le content marketi...

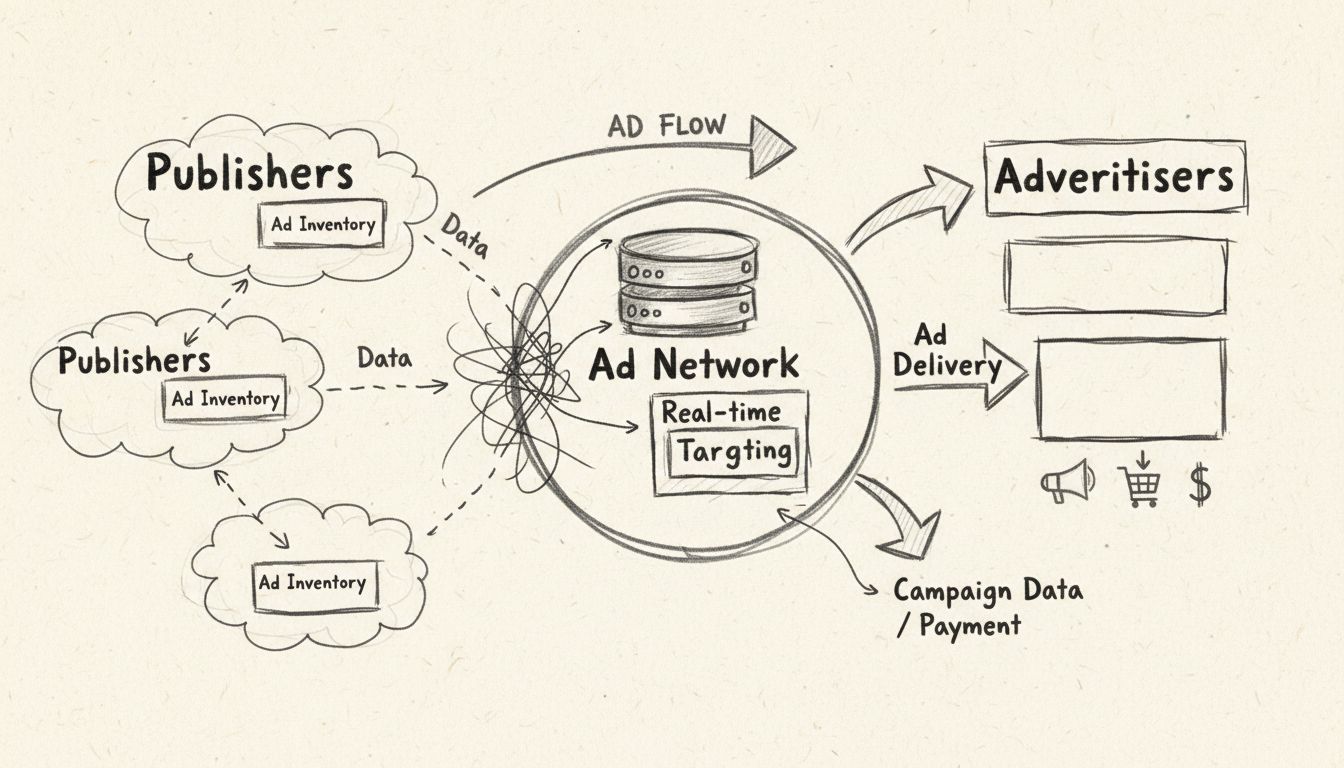

Découvrez pourquoi les réseaux publicitaires sont essentiels pour le succès du marketing digital. Apprenez comment les réseaux publicitaires relient les annonce...

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.