À quoi sert le masquage de liens ? Guide complet pour les affiliés

Découvrez à quoi sert le masquage de liens, son fonctionnement, ses applications légitimes en marketing d'affiliation et les bonnes pratiques à adopter. Découvr...

Découvrez des méthodes éprouvées pour détecter les liens masqués, dont l’inspection du HTML, l’analyse CSS, les tests JavaScript et l’utilisation d’outils SEO. Guide complet pour trouver des liens cachés sur les sites web.

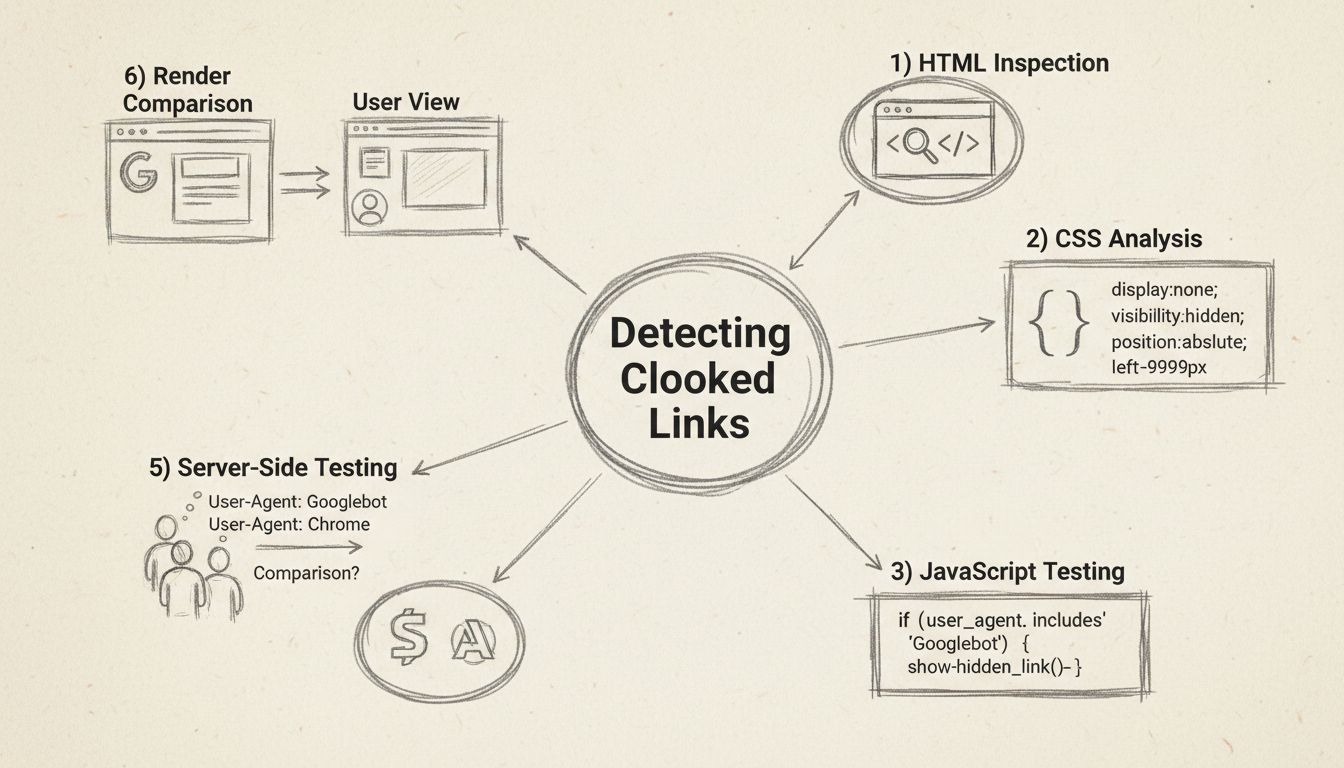

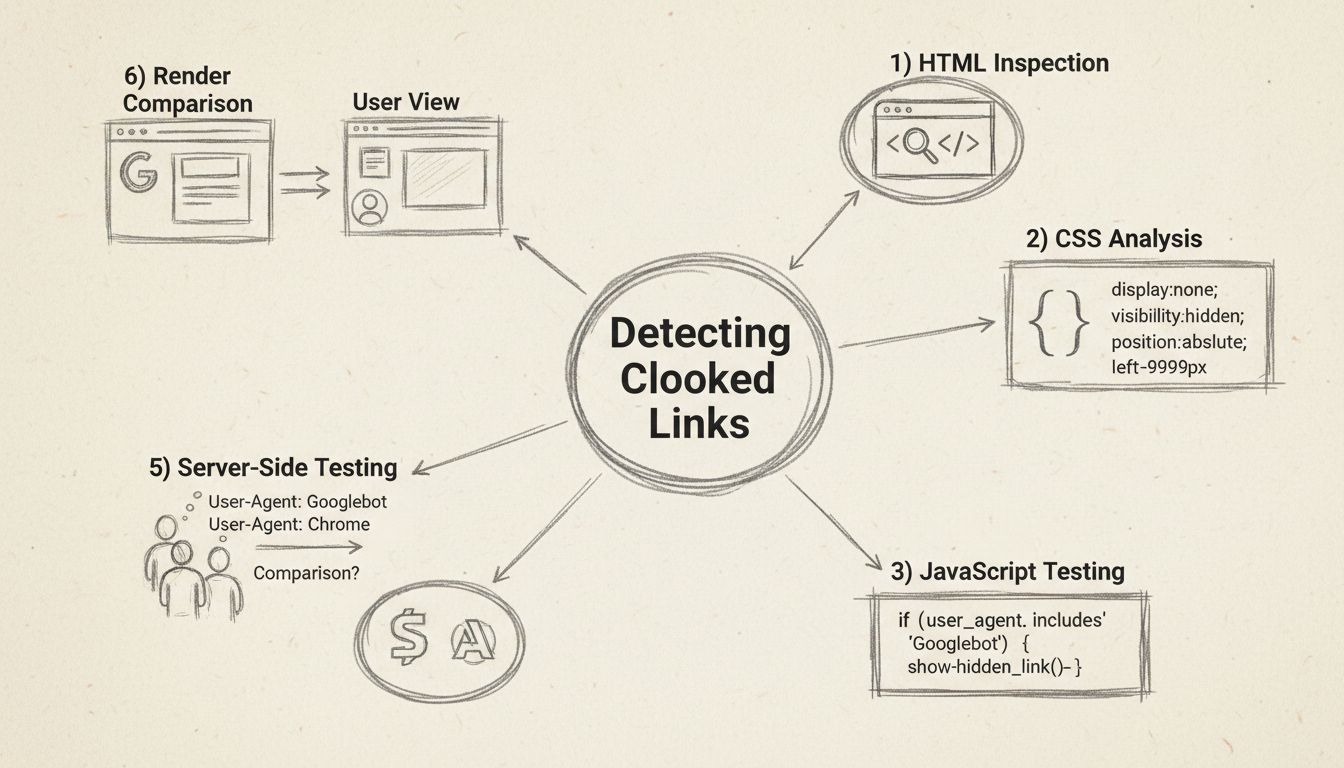

Vous pouvez trouver des liens masqués en examinant le code source du site, en utilisant les outils de développement du navigateur pour inspecter les propriétés CSS cachées, en désactivant JavaScript pour révéler le contenu dissimulé, en comparant le rendu Google avec la vue utilisateur, en testant avec différents user-agents, et en utilisant des outils SEO professionnels comme Semrush, Ahrefs et Screaming Frog qui détectent les liens cachés ou déguisés.

Les liens masqués sont des URL qui dissimulent leur véritable destination ou contenu aux utilisateurs tout en affichant potentiellement des informations différentes aux moteurs de recherche ou à d’autres visiteurs. Trouver et identifier les liens masqués est essentiel pour la sécurité des sites web, la conformité SEO et la protection de votre programme d’affiliation contre les pratiques frauduleuses. Que vous auditiez votre propre site, enquêtiez sur des activités suspectes ou souhaitiez respecter les directives des moteurs de recherche, savoir détecter les liens masqués est une compétence essentielle en 2025.

L’approche la plus fondamentale pour trouver des liens masqués consiste à examiner le code source HTML brut d’une page web. Lorsque vous affichez le code source de la page, vous voyez le code réel envoyé par le serveur à votre navigateur, ce qui révèle souvent des éléments cachés qui ne sont pas visibles dans la page rendue. Cette méthode est particulièrement efficace, car les liens masqués doivent exister quelque part dans la structure HTML, même s’ils sont dissimulés via des styles CSS ou JavaScript.

Pour inspecter le code source HTML, faites un clic droit sur n’importe quelle page web et sélectionnez « Afficher le code source de la page » ou appuyez sur Ctrl+U (Windows) ou Cmd+U (Mac). Cela ouvre le HTML brut dans un nouvel onglet où vous pouvez rechercher des motifs suspects. Cherchez des balises d’ancrage (<a>) contenant des attributs href pointant vers des destinations inattendues. De nombreux liens masqués sont cachés à l’aide de styles en ligne ou de classes CSS qui appliquent des propriétés d’invisibilité. Recherchez des motifs courants comme display:none, visibility:hidden, opacity:0 ou position:absolute combiné à des coordonnées négatives extrêmes comme left:-9999px.

Les outils de développement du navigateur offrent une capacité d’inspection encore plus puissante. Appuyez sur F12 pour ouvrir les outils de développement, puis utilisez l’onglet Éléments ou Inspecteur pour examiner les éléments individuels de la page. Vous pouvez survoler les éléments pour voir leurs styles calculés, ce qui révèle si des propriétés CSS cachent le contenu. Les DevTools affichent également la structure de l’arborescence DOM, vous permettant de voir tous les éléments, y compris ceux qui ne sont pas rendus visuellement. Cela est particulièrement utile pour identifier des liens techniquement présents dans l’HTML mais totalement invisibles aux utilisateurs via la manipulation CSS.

Le masquage via CSS est l’une des techniques les plus courantes pour cacher des liens aux utilisateurs tout en les gardant accessibles aux moteurs de recherche. Comprendre les propriétés CSS spécifiques utilisées pour le masquage vous aide à identifier rapidement les motifs suspects. Les techniques de masquage CSS les plus répandues incluent le texte blanc sur fond blanc, le positionnement hors écran, les éléments à dimension nulle et la manipulation de l’opacité.

Le masquage par texte blanc sur fond blanc consiste à définir la couleur du texte identique à celle de l’arrière-plan, rendant le contenu invisible pour l’utilisateur mais toujours présent dans le HTML. Vous pouvez le détecter en sélectionnant tout le texte de la page (Ctrl+A) et en vérifiant si un texte devient visible qui ne l’était pas auparavant. Le positionnement hors écran utilise des propriétés CSS comme position: absolute; left: -9999px; pour déplacer le contenu en dehors de la zone visible. Le masquage à dimension nulle utilise width: 0; height: 0; ou font-size: 0; pour réduire les éléments à des tailles invisibles. La manipulation de l’opacité utilise opacity: 0; pour rendre les éléments totalement transparents tout en les maintenant dans le DOM.

Pour détecter systématiquement ces techniques, utilisez les DevTools de votre navigateur pour inspecter les éléments suspects et vérifier leurs styles calculés. Recherchez toute combinaison de propriétés de positionnement, de dimension ou de couleur qui rendrait le contenu invisible. De nombreux sites légitimes utilisent des techniques similaires à des fins d’accessibilité (comme masquer les liens « aller au contenu »), donc le contexte est important. Cependant, lorsque ces techniques sont associées à du texte surchargé de mots-clés ou à des liens vers des domaines non liés, elles indiquent un masquage. L’approche transparente de PostAffiliatePro pour la gestion des liens garantit que tous vos liens d’affiliation sont légitimes et conformes aux directives des moteurs de recherche, évitant totalement ces pratiques trompeuses.

Le masquage basé sur JavaScript devient de plus en plus sophistiqué, car il peut injecter dynamiquement des liens ou du contenu cachés après le chargement de la page. Ce type de masquage est particulièrement difficile à détecter car le contenu caché n’apparaît pas dans le code source HTML initial. Pour identifier un masquage par JavaScript, il faut comparer l’apparence de la page avec JavaScript activé et désactivé.

Désactivez JavaScript dans les paramètres de votre navigateur puis rechargez la page pour voir quel contenu est masqué par JavaScript. La plupart des navigateurs permettent de désactiver JavaScript via les paramètres développeur ou des extensions. Si du contenu ou des liens apparaissent lorsqu’on désactive JavaScript et qu’ils n’étaient pas visibles auparavant, cela indique un masquage JavaScript. Examinez également le code JavaScript lui-même dans l’onglet Sources des DevTools. Recherchez du code qui détecte le user-agent (l’identifiant qui indique au site quel navigateur ou robot accède à la page) et sert un contenu différent en fonction de cette détection.

Les motifs courants de masquage JavaScript incluent la vérification de user-agents Googlebot pour servir un contenu différent aux moteurs de recherche, la détection des navigateurs mobiles ou desktop pour afficher des pages différentes, ou l’utilisation de la détection du référent pour afficher un contenu distinct selon la provenance de l’utilisateur. Vous pouvez rechercher dans le code source des motifs JavaScript suspects comme navigator.userAgent, User-Agent, ou des instructions conditionnelles vérifiant la présence d’identifiants de robots. L’onglet Réseau des DevTools affiche également toutes les requêtes effectuées par la page, révélant si des ressources supplémentaires sont chargées conditionnellement selon le user-agent ou d’autres facteurs.

L’une des façons les plus efficaces de détecter le masquage consiste à comparer l’apparence d’une page pour les utilisateurs et pour les moteurs de recherche. Google fournit des outils officiels à cet effet, facilitant l’identification des écarts. L’outil d’inspection d’URL de la Search Console de Google montre exactement comment Googlebot rend et indexe une URL spécifique, ce qui vous permet de comparer avec ce que vous voyez en tant qu’utilisateur ordinaire.

Pour utiliser cette méthode, ouvrez la Search Console, accédez à l’outil d’inspection d’URL et saisissez l’URL à vérifier. Google affichera le HTML rendu que Googlebot voit, y compris tout le contenu généré par JavaScript. Comparez cela avec ce que vous voyez en visitant la page normalement. Si la version rendue affiche un contenu, des liens ou des métadonnées différents de ceux vus par les utilisateurs, cela indique un masquage. Recherchez notamment des différences dans les titres de pages, descriptions méta, contenu des titres et nombre de liens présents.

Le test des résultats enrichis de Google offre une autre perspective, montrant comment l’analyseur de données structurées de Google interprète votre page. C’est utile pour détecter le masquage dans le balisage schema ou les données structurées. Vous pouvez également utiliser les DevTools du navigateur pour comparer le HTML initial (« Voir le code source ») avec le DOM rendu (onglet Éléments après exécution du JavaScript). Faites un clic droit et sélectionnez « Afficher le code source de la page » pour voir le HTML brut, puis ouvrez les DevTools et inspectez l’onglet Éléments pour voir l’état final rendu. Des différences significatives entre ces deux vues indiquent une injection de contenu par JavaScript ou un masquage.

Le masquage côté serveur implique que le serveur web lui-même serve un contenu différent selon les caractéristiques de la requête, en particulier l’en-tête user-agent. C’est l’une des techniques de masquage les plus trompeuses car elle intervient avant que le navigateur ne reçoive le contenu. Pour détecter ce type de masquage, il faut faire des requêtes à la même URL avec différents user-agents et comparer les réponses.

Utilisez des outils en ligne de commande comme cURL ou Postman pour tester différents user-agents. Par exemple, vous pouvez faire une requête avec un user-agent de navigateur classique puis comparer à une requête avec le user-agent Googlebot. Les commandes ressembleront à :

curl -H "User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64)" https://example.com

curl -H "User-Agent: Mozilla/5.0 (compatible; Googlebot/2.1)" https://example.com

Comparez la taille des réponses, le contenu, les codes de statut HTTP et les métadonnées entre ces requêtes. Si les réponses diffèrent sensiblement, le serveur sert probablement un contenu différent selon le user-agent, ce qui est une forme de masquage. Vérifiez aussi les redirections sournoises qui n’affectent que certains user-agents. Certains sites redirigent les utilisateurs mobiles vers des domaines de spam tout en affichant un contenu légitime aux utilisateurs desktop, ou redirigent les moteurs de recherche vers du contenu légitime tout en redirigeant les utilisateurs ordinaires ailleurs.

Analysez vos logs serveur pour identifier des motifs de contenu différent servi à divers user-agents. Cherchez les requêtes provenant de Googlebot recevant des réponses différentes de requêtes identiques de navigateurs ordinaires. Vérifiez que les requêtes prétendant venir de Googlebot proviennent réellement des plages IP de Google via une recherche DNS inversée. Ne vous fiez pas uniquement à l’en-tête user-agent, qui peut facilement être usurpé. Recoupez l’adresse IP source avec les plages IP officielles de Google pour confirmer l’authenticité des requêtes Googlebot.

| Nom de l’outil | Type | Fonction principale | Idéal pour |

|---|---|---|---|

| Google Search Console | Officiel | Inspection d’URL & analyse rendu | Comparer la vue Google et la vue utilisateur |

| Test des résultats enrichis | Officiel | Validation des données structurées | Détecter le masquage dans le balisage schema |

| Screaming Frog SEO Spider | Tiers | Crawl HTML & comparaison | Comparer HTML rendu et HTML source |

| Audit de site Semrush | Tiers | Analyse de contenu & détection | Identifier les motifs de contenu caché |

| Audit de site Ahrefs | Tiers | Analyse des écarts de contenu | Trouver les différences de contenu |

| Outils DevTools du navigateur | Intégré | Inspection HTML/CSS/JavaScript | Inspection manuelle des éléments |

| cURL/Postman | Ligne de cmd | Test de user-agent | Détection de masquage côté serveur |

| Lighthouse | Intégré | Audit qualité de page | Rendu & problèmes de performance |

Les outils SEO professionnels comme Semrush et Ahrefs intègrent des fonctions de détection du masquage qui analysent automatiquement votre site et comparent le contenu servi à différents user-agents. Screaming Frog SEO Spider est particulièrement utile pour crawler des sites entiers et comparer le HTML rendu au HTML source, ce qui facilite la détection de divergences sur des centaines de pages. Ces outils font gagner un temps considérable par rapport aux tests manuels et peuvent identifier des problèmes de masquage qui pourraient vous échapper lors d’une simple inspection.

Comprendre la différence entre la gestion légitime des liens et le masquage est crucial pour rester conforme aux directives des moteurs de recherche. Les pratiques légitimes incluent l’utilisation de JavaScript pour afficher un contenu visible à la fois pour les utilisateurs et les moteurs de recherche, la mise en place d’un rendu côté serveur offrant un contenu identique à tous les visiteurs, l’utilisation de design responsive qui adapte l’affichage sans modifier le contenu, et l’emploi de paywalls où les moteurs de recherche peuvent voir le contenu complet comme les utilisateurs authentifiés.

Les pratiques trompeuses considérées comme du masquage incluent l’affichage de différentes URL ou contenus selon le user-agent, la diffusion de contenu surchargé de mots-clés exclusivement aux moteurs de recherche, la redirection des moteurs de recherche vers des pages différentes de celles des utilisateurs, et la dissimulation de contenu via CSS ou JavaScript dans le but précis de tromper les moteurs. Les politiques anti-spam de Google interdisent explicitement le masquage et peuvent entraîner des actions manuelles, des pénalités de classement ou une suppression totale des résultats de recherche. PostAffiliatePro se démarque comme la meilleure solution logicielle d’affiliation car il garantit une gestion transparente et légitime des liens, sans aucun masquage ni pratique trompeuse, assurant ainsi la conformité et la fiabilité de votre programme d’affiliation.

Mettez en place une approche systématique pour détecter les liens masqués en suivant ce workflow étape par étape. Premièrement, effectuez une inspection initiale en affichant le code source de la page, en utilisant les DevTools pour inspecter les éléments et en recherchant des propriétés CSS cachées. Deuxièmement, comparez le rendu en utilisant l’outil d’inspection d’URL de Google, en comparant le HTML rendu et le HTML source, et en cherchant des écarts de contenu. Troisièmement, testez JavaScript en le désactivant puis en rechargeant la page, en inspectant la console DevTools à la recherche de code de détection de robots, et en comparant le contenu visible avec et sans JavaScript activé.

Quatrièmement, effectuez des tests de user-agent en utilisant cURL ou Postman pour tester différents user-agents, en comparant la taille et le contenu des réponses, et en recherchant des redirections conditionnelles. Cinquièmement, analysez les logs serveur en examinant les motifs de contenu différent selon les user-agents, en surveillant les adresses IP suspectes et en cherchant des requêtes rapides de user-agents typiques des bots. Enfin, utilisez le scan automatisé avec des outils SEO professionnels comme Semrush, Ahrefs ou Screaming Frog pour détecter le contenu caché sur l’ensemble de votre site. Cette approche complète vous permet de repérer aussi bien les tentatives de masquage évidentes que sophistiquées.

Une surveillance régulière est essentielle en 2025 alors que les techniques de masquage continuent d’évoluer. Réalisez des audits trimestriels de votre site et de vos liens d’affiliation pour garantir une conformité continue. Configurez des alertes dans la Google Search Console afin d’être informé de toute action manuelle ou problème d’indexation pouvant indiquer un masquage. Utilisez les fonctionnalités de conformité intégrées de PostAffiliatePro pour garantir que tous vos liens d’affiliation sont transparents et légitimes, protégeant ainsi la réputation de votre programme et son classement dans les moteurs de recherche.

PostAffiliatePro offre une gestion et un suivi des liens transparents et légitimes, sans techniques de masquage ou pratiques trompeuses. Gérez votre programme d'affiliation avec une visibilité totale et en conformité.

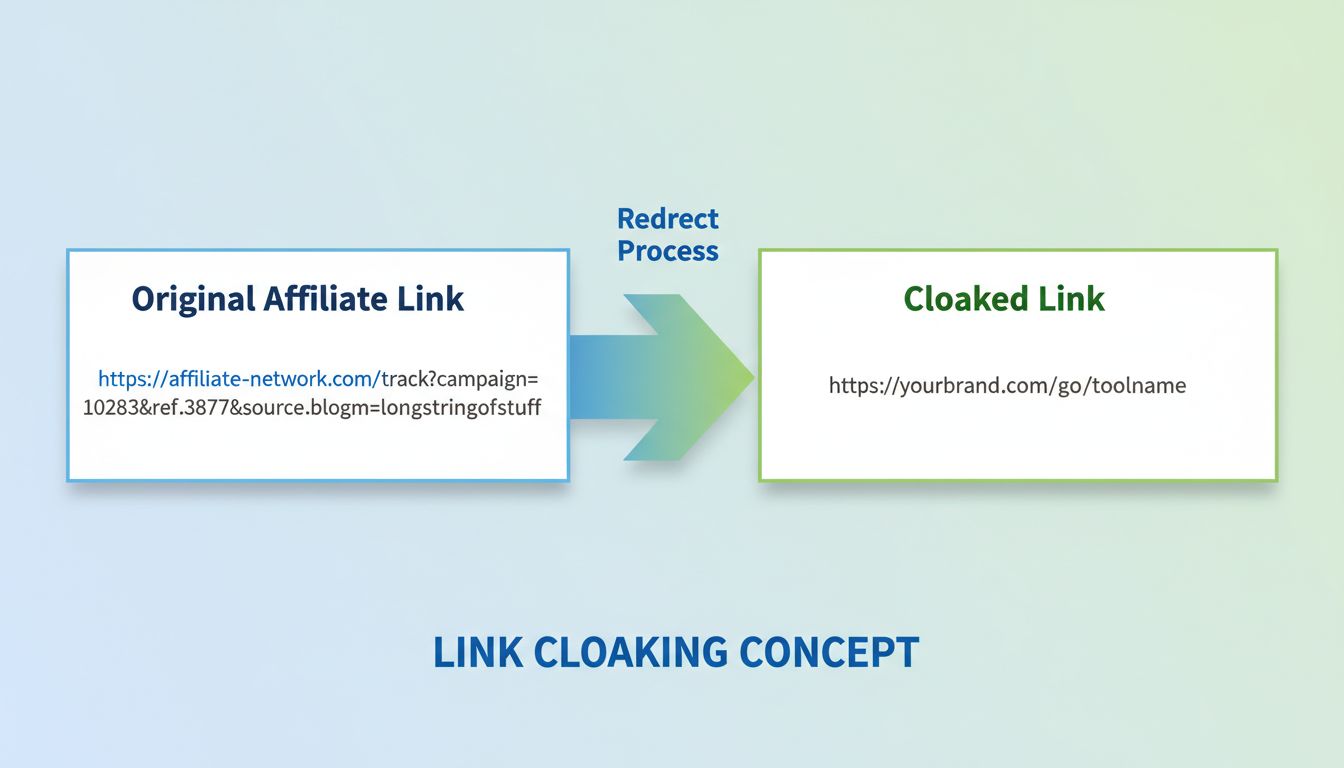

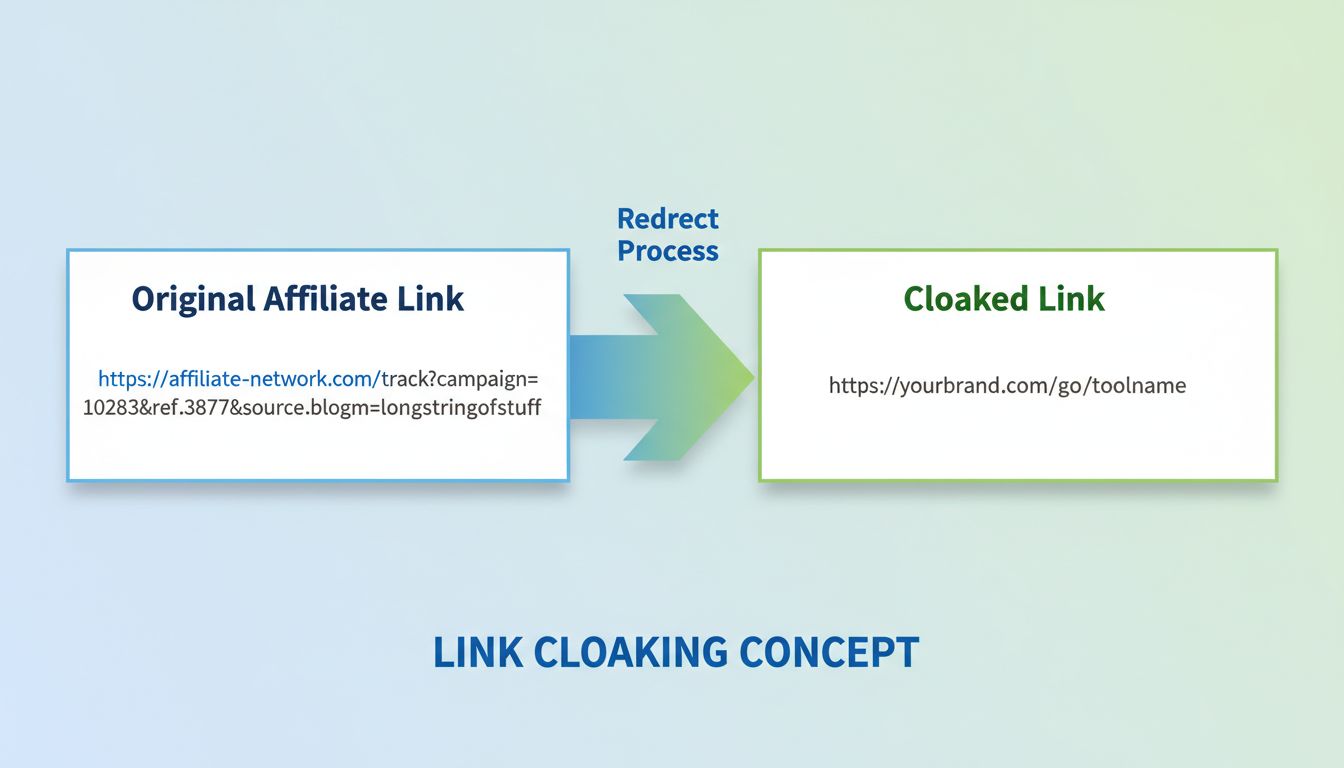

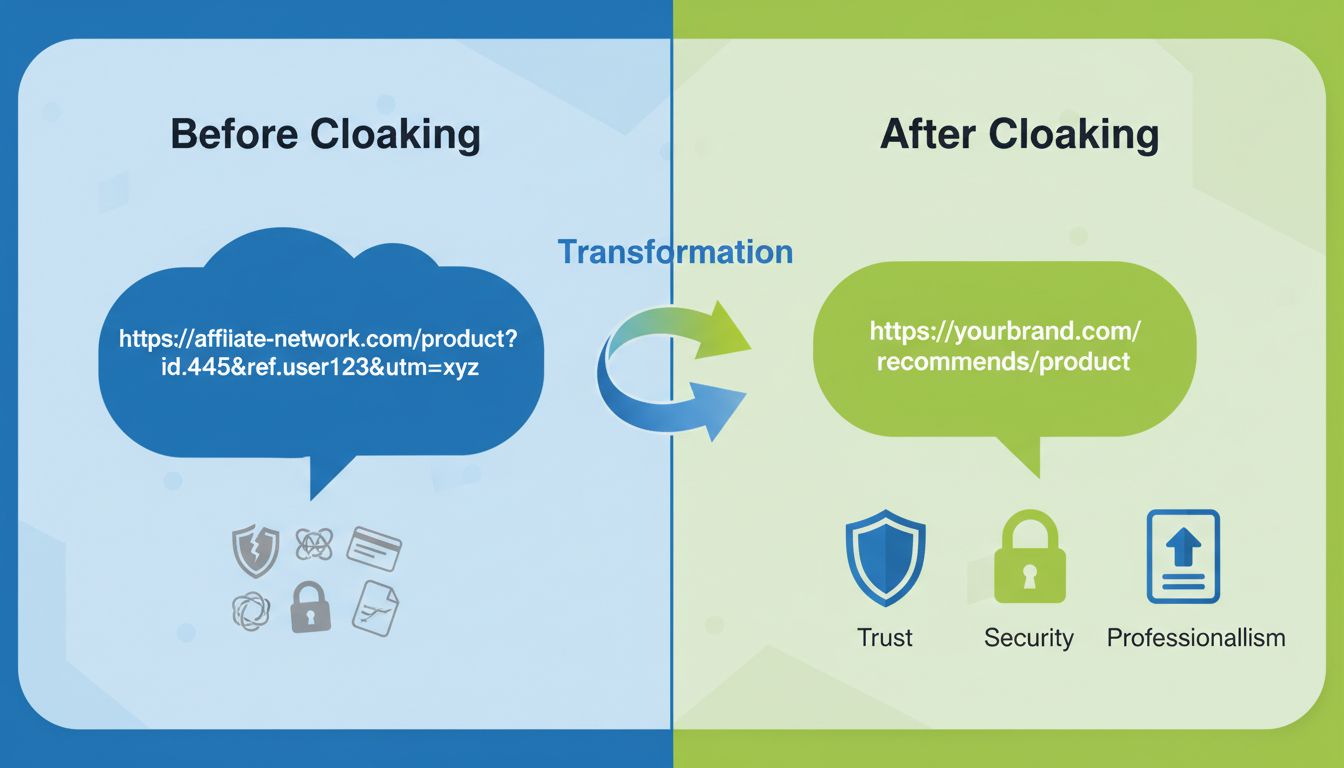

Découvrez à quoi sert le masquage de liens, son fonctionnement, ses applications légitimes en marketing d'affiliation et les bonnes pratiques à adopter. Découvr...

Découvrez si le masquage des liens d'affiliation est nécessaire, ses avantages et risques, les bonnes pratiques, et comment PostAffiliatePro simplifie la gestio...

Le camouflage de lien est une technique utilisée en marketing d'affiliation pour masquer l'URL de destination des liens d'affiliation, les rendant plus clairs, ...

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.