Pourquoi les petites et moyennes entreprises sont-elles ciblées par les hackers ?

Découvrez pourquoi les PME sont des cibles privilégiées des cybercriminels. Apprenez-en plus sur les défenses faibles, les données précieuses et comment PostAff...

Découvrez pourquoi les rootkits, bootkits et malwares sans fichier sont les virus les plus difficiles à supprimer. Apprenez les méthodes de détection, les stratégies de suppression et les techniques de prévention avec les conseils de PostAffiliatePro.

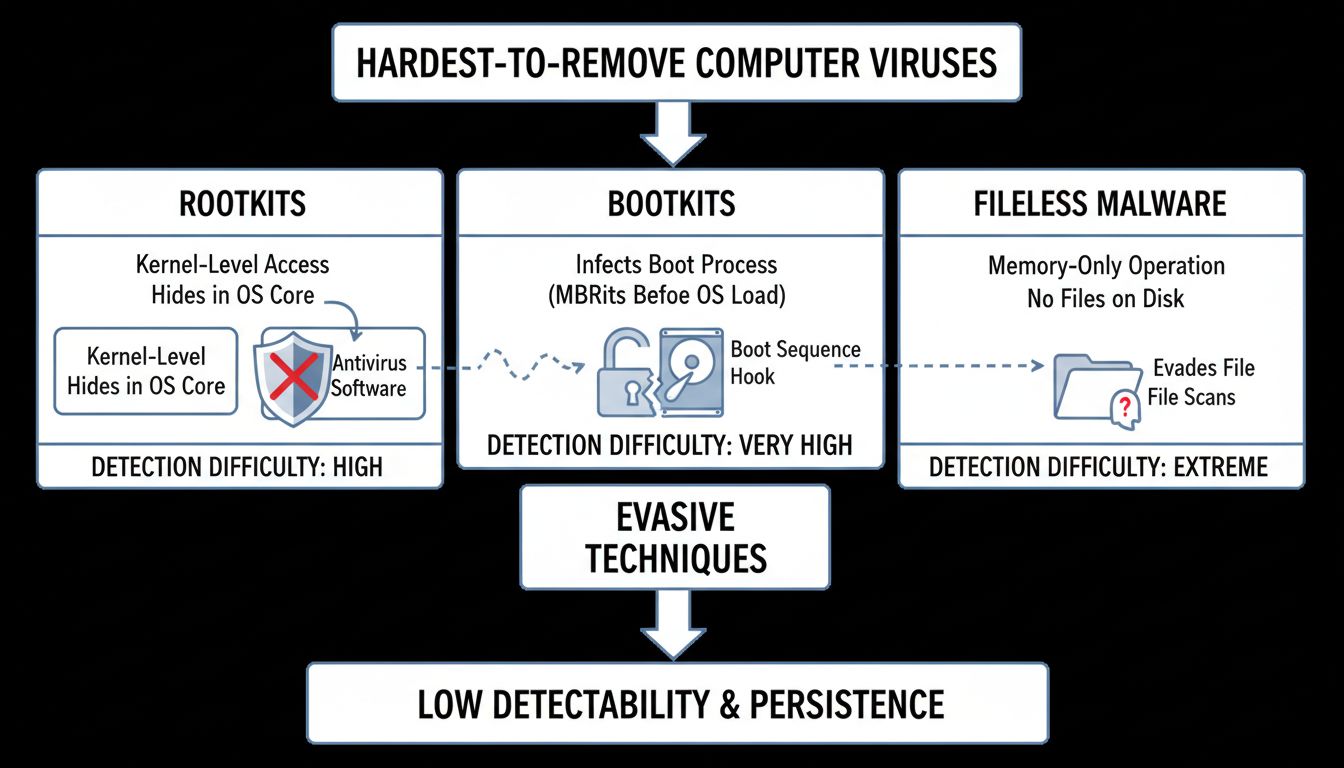

Les virus informatiques les plus difficiles à supprimer sont les rootkits, les bootkits et les malwares sans fichier. Ces menaces opèrent au niveau du noyau ou en mémoire système, se cachant des antivirus traditionnels et nécessitant des outils de détection spécialisés ou une réinstallation complète du système pour être supprimées.

La difficulté de suppression d’un virus informatique dépend fortement de sa conception, de sa méthode de fonctionnement et du niveau d’accès obtenu sur le système. Si de nombreux virus peuvent être éliminés avec un antivirus standard, certains types de malwares sont spécifiquement conçus pour échapper à la détection et résister aux tentatives de suppression. Les virus les plus difficiles à supprimer sont ceux qui opèrent aux niveaux les plus bas du système, là où les outils de sécurité traditionnels ont une visibilité et un contrôle limités. Comprendre ces menaces est essentiel pour toute personne responsable de la sécurité, qu’il s’agisse de gérer des appareils personnels ou des réseaux d’entreprise.

Les rootkits représentent l’un des plus grands défis en cybersécurité en raison de leur capacité à opérer au niveau du noyau du système d’exploitation. Un rootkit est un logiciel malveillant sophistiqué conçu pour accorder à un attaquant un accès de niveau administrateur tout en restant complètement invisible. Le terme « rootkit » associe « root » (le niveau de privilège le plus élevé dans les systèmes Unix et Linux) et « kit » (ensemble d’outils), ce qui reflète sa nature exhaustive et son intégration profonde au système.

Les rootkits s’intègrent dans le cœur du système d’exploitation, leur permettant d’intercepter et de manipuler les appels système avant qu’ils n’atteignent les logiciels de sécurité. Cette opération au niveau du noyau leur permet de masquer des fichiers, processus et modifications système aux requêtes et gestionnaires de fichiers classiques. Lorsqu’un utilisateur ouvre son explorateur de fichiers ou son gestionnaire de tâches, le rootkit intercepte ces requêtes et fournit de fausses informations, donnant l’impression que les fichiers et processus malveillants n’existent pas. Cette capacité de dissimulation rend les rootkits particulièrement difficiles à détecter avec des solutions antivirus conventionnelles basées sur la détection par signature.

La suppression des rootkits est particulièrement complexe car ils peuvent infecter plusieurs couches du système. Certains rootkits avancés, appelés rootkits de firmware, peuvent même compromettre l’UEFI (Unified Extensible Firmware Interface) ou le BIOS d’un ordinateur. Lorsqu’un rootkit infecte le firmware, la simple réinstallation du système d’exploitation ne suffit pas, car le malware persiste dans le firmware du matériel. Dans ces cas, la seule solution fiable peut nécessiter des outils spécialisés de récupération du firmware ou, dans des situations extrêmes, le remplacement complet des composants matériels affectés.

| Type de rootkit | Niveau d’opération | Difficulté de détection | Complexité de suppression |

|---|---|---|---|

| Rootkits au niveau du noyau | Cœur du système | Très élevée | Nécessite des outils spécialisés |

| Rootkits au niveau utilisateur | Couche applicative | Élevée | Possible avec des scanners avancés |

| Rootkits de firmware | UEFI/BIOS | Extrêmement élevée | Peut nécessiter un remplacement matériel |

| Rootkits matériels | Composants physiques | Critique | Souvent impossible sans remplacement |

| Rootkits de bootloader | Processus de démarrage | Très élevée | Nécessite un média de récupération amorçable |

Les bootkits sont une catégorie spécialisée de rootkits qui ciblent spécifiquement le processus de démarrage d’un ordinateur, ce qui les rend particulièrement difficiles à détecter et à supprimer. Un bootkit infecte le Master Boot Record (MBR) ou le firmware UEFI chargé avant le démarrage du système d’exploitation. Cette infection en amont rend les bootkits dangereux et difficiles à éradiquer. Comme le bootkit se charge avant tout logiciel de sécurité ou protection du système, il prend le contrôle total dès l’allumage du PC.

Le défi principal avec les bootkits est qu’ils opèrent dans un environnement où l’antivirus traditionnel ne peut pas fonctionner efficacement. Les programmes antivirus classiques ne commencent leur analyse qu’une fois le système d’exploitation entièrement chargé, ce qui signifie que le bootkit s’est déjà installé et peut empêcher leur détection ou suppression. Le bootkit peut désactiver les fonctionnalités de sécurité, modifier des fichiers système et installer d’autres malwares sans rencontrer la moindre résistance. Certains bootkits modifient même la séquence de démarrage pour dissimuler leur présence, les rendant quasiment invisibles pour l’utilisateur et les logiciels de sécurité.

La suppression d’un bootkit nécessite généralement l’utilisation d’un disque de secours antivirus amorçable ou d’un environnement de récupération fonctionnant en dehors du système infecté. Des outils comme l’Environnement de récupération Windows ou des distributions Linux spécialisées avec antivirus permettent d’analyser et de supprimer les bootkits avant le chargement du système compromis. Cependant, même ces méthodes peuvent ne pas être totalement efficaces contre les bootkits avancés très intégrés au firmware. Dans de nombreux cas, la solution la plus fiable est de reformater complètement le disque dur et de réinstaller le système d’exploitation à partir d’un support sain, garantissant la suppression totale du bootkit.

Le malware sans fichier représente un changement de paradigme, car il ne laisse aucun fichier traditionnel sur le disque dur, le rendant quasiment indétectable par un antivirus classique basé sur l’analyse de fichiers. Contrairement aux virus classiques qui créent des exécutables identifiables, le malware sans fichier opère entièrement en mémoire vive (RAM) et exploite des outils et processus système légitimes pour exécuter son code malveillant. Cette approche permet au malware sans fichier de contourner les méthodes de détection par signature qui reposent sur l’identification de fichiers malveillants connus.

Le malware sans fichier exploite souvent des outils natifs de Windows comme PowerShell, WMI (Windows Management Instrumentation) ou le Registre Windows pour mener ses opérations. En utilisant ces composants légitimes, le malware se fond dans l’activité normale, rendant sa détection très difficile pour les logiciels de sécurité. Il peut injecter du code dans des processus actifs, manipuler la mémoire système et exécuter des commandes sans jamais écrire de fichier sur le disque. Cette opération en mémoire signifie que même un scan complet du disque par un antivirus peut ne rien détecter, car le malware n’existe qu’en mémoire volatile.

La suppression du malware sans fichier est particulièrement difficile car il laisse très peu de traces et peut disparaître totalement après un simple redémarrage, la mémoire RAM étant vidée à l’extinction. Cependant, si le malware a mis en place des mécanismes de persistance (tâches planifiées, modifications du registre ou scripts de démarrage), il peut se recharger au redémarrage. La détection et la suppression du malware sans fichier nécessitent des outils EDR (Endpoint Detection and Response) avancés capables d’analyser le comportement du système en temps réel, d’identifier les schémas suspects d’exécution de processus et d’analyser le contenu de la mémoire. Les organisations confrontées à ce type d’infection doivent souvent faire appel à des professionnels spécialisés en cybersécurité pour mener une analyse forensique approfondie et garantir la suppression totale.

La principale raison pour laquelle ces virus sont si difficiles à supprimer réside dans leur conception sophistiquée, pensée pour échapper à la détection et résister aux tentatives d’éradication. Rootkits, bootkits et malwares sans fichier partagent des caractéristiques communes qui les rendent particulièrement coriaces. Premièrement, ils opèrent à des niveaux de privilège où l’antivirus classique ne peut ni accéder facilement ni surveiller leurs activités. Deuxièmement, ils emploient des techniques de furtivité avancées comme l’obfuscation du code, le chiffrement et la dissimulation de processus pour masquer leur présence. Troisièmement, ils mettent souvent en place plusieurs mécanismes de persistance, leur permettant de se recharger même après tentative de suppression.

Les antivirus traditionnels reposent principalement sur la détection par signature, qui consiste à comparer les fichiers à une base de données de signatures connues. Cette méthode est inefficace contre ces menaces avancées car elles ne créent pas de fichiers (malwares sans fichier), s’exécutent avant le chargement des outils de sécurité (bootkits) ou dissimulent leurs fichiers au système (rootkits). De plus, beaucoup de ces malwares utilisent des techniques polymorphes, modifiant leur code pour générer de nouvelles signatures non encore identifiées. Cette évolution constante rend la détection par signature presque impossible à suivre.

Détecter et supprimer ces virus difficiles nécessite une approche multicouche dépassant la simple analyse antivirus. Pour les rootkits, des outils de détection spécialisés capables de scanner au niveau du noyau sont indispensables. Ces outils peuvent contourner les mécanismes de dissimulation du rootkit en accédant directement à la mémoire et en comparant les processus réellement actifs à ceux rapportés par le système. Les outils d’analyse comportementale, qui surveillent les activités suspectes, aident également à identifier les rootkits en action. Dans bien des cas, la méthode la plus fiable consiste à démarrer le système en mode sans échec ou sur un environnement de récupération où le rootkit ne peut pas se charger, puis à effectuer une analyse et suppression approfondies.

Pour les bootkits, la procédure de suppression passe généralement par l’utilisation de disques de secours antivirus amorçables capables d’analyser et de nettoyer le MBR ou le firmware UEFI avant le chargement du système. Des outils comme Kaspersky Rescue Disk ou d’autres environnements antivirus spécialisés peuvent détecter et supprimer les bootkits inaccessibles aux solutions classiques. Cependant, si le bootkit a infecté le firmware à un niveau inférieur au MBR, des procédures de récupération plus avancées sont nécessaires. Certains fabricants proposent des outils de réinitialisation du firmware permettant de restaurer un état sain de l’UEFI et d’éliminer toute infection au niveau du firmware.

La détection des malwares sans fichier exige des solutions EDR avancées capables de surveiller en temps réel le comportement du système. Ces outils analysent les schémas d’exécution des processus, l’accès à la mémoire et les appels système pour repérer toute activité suspecte. Des outils de forensique mémoire peuvent également capturer et analyser le contenu de la RAM, révélant ainsi du code malveillant en cours d’exécution. Une fois le malware sans fichier détecté, la suppression implique généralement l’arrêt des processus malveillants et la suppression de tout mécanisme de persistance (tâches planifiées, modifications du registre, etc.). Cependant, pour garantir l’éradication totale, une investigation approfondie est nécessaire afin d’identifier tous les vecteurs d’infection et méthodes de persistance.

Prévenir l’infection par ces virus difficiles à supprimer est bien plus efficace que d’essayer de les éliminer une fois le système compromis. La mesure préventive la plus importante consiste à maintenir à jour le système d’exploitation et tous les logiciels installés, car ces virus exploitent souvent des vulnérabilités corrigées par des mises à jour de sécurité. Activer les mises à jour automatiques garantit l’application rapide des correctifs critiques, fermant ainsi les failles exploitées pour l’installation des rootkits, bootkits et malwares sans fichier. De plus, l’implémentation d’un pare-feu robuste et d’un système de détection d’intrusion aide à prévenir toute compromission initiale.

La sensibilisation des utilisateurs et l’adoption de bonnes pratiques sont tout aussi essentielles pour éviter ces infections. Éviter d’ouvrir des pièces jointes suspectes, ne pas cliquer sur des liens inconnus et ne télécharger des logiciels que depuis des sources fiables réduit considérablement le risque d’infection. La mise en place de listes blanches applicatives, n’autorisant que les applications approuvées à s’exécuter, empêche de nombreux malwares, notamment ceux sans fichier, d’utiliser des outils système à des fins malveillantes. Pour les entreprises, le déploiement de solutions avancées de protection des postes incluant analyse comportementale, scan mémoire et capacités EDR offre plusieurs couches de défense contre ces menaces sophistiquées.

Des sauvegardes régulières du système sont cruciales pour la récupération en cas d’infection par ces virus coriaces. Disposer de sauvegardes hors ligne ou dans le cloud garantit qu’en cas de compromission totale, les données puissent être restaurées sans payer de rançon ni perdre d’informations critiques. Dans certains cas, notamment pour les infections au niveau du firmware, la solution la plus pragmatique consiste à effacer complètement le système et à restaurer à partir d’une sauvegarde saine, supprimant ainsi toute trace du malware. Les organisations devraient aussi envisager la segmentation du réseau pour limiter la propagation de ces malwares en cas d’infection d’un poste, empêchant leur déplacement latéral vers d’autres systèmes critiques.

Les virus informatiques les plus difficiles à supprimer — rootkits, bootkits et malwares sans fichier — représentent le summum de la sophistication des logiciels malveillants. Leur capacité à opérer au niveau du noyau, avant le chargement du système d’exploitation, ou entièrement en mémoire, les rend extrêmement difficiles à détecter et à éradiquer avec les outils de sécurité traditionnels. Leur suppression réussie requiert souvent des outils spécialisés, des connaissances techniques avancées ou, dans les cas extrêmes, la réinstallation complète du système. La meilleure défense contre ces menaces reste une stratégie de prévention globale, incluant la mise à jour régulière des systèmes, la mise en œuvre de solutions de sécurité avancées, la sensibilisation des utilisateurs et la sauvegarde régulière des données critiques. En comprenant le mode opératoire de ces virus et en adoptant de bonnes pratiques de sécurité, les particuliers et organisations peuvent considérablement réduire leur risque d’infection et assurer une récupération rapide en cas de compromission.

PostAffiliatePro fournit des fonctionnalités de sécurité de niveau entreprise pour protéger votre plateforme de marketing d’affiliation contre les cybermenaces sophistiquées. Mettez en place des protocoles de sécurité robustes et surveillez votre réseau avec des capacités avancées de détection des menaces.

Découvrez pourquoi les PME sont des cibles privilégiées des cybercriminels. Apprenez-en plus sur les défenses faibles, les données précieuses et comment PostAff...

Découvrez pourquoi les PME sont les principales cibles des cybercriminels, les vulnérabilités auxquelles elles font face et comment protéger votre.

Découvrez comment un logiciel anti-malware protège votre entreprise contre les menaces malveillantes, les attaques de phishing et les ransomwares.

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.