Gérer les programmes d’affiliation de paris internationaux

Maîtrisez l’exploitation multi-marchés des affiliations de paris grâce à des stratégies pour la conformité.

Guide complet pour sécuriser les sites d’affiliation de paris. Découvrez le chiffrement SSL, la 2FA, la conformité RGPD.

Le marché mondial des jeux d’argent en ligne devrait atteindre 127,3 milliards de dollars d’ici 2027, avec le marketing d’affiliation comme moteur principal de cette croissance. Cependant, cette expansion fulgurante fait des plateformes d’affiliation de paris des cibles privilégiées des cybercriminels, le secteur des jeux ayant subi une augmentation de 300 % des cyberattaques au cours des trois dernières années. Les affiliés de paris traitant des données sensibles (paiements, identités, historiques de paris), des mesures de sécurité robustes ne constituent plus un avantage concurrentiel, mais une nécessité absolue. Les enjeux n’ont jamais été aussi élevés : une seule violation de données peut entraîner des millions d’amendes, des dommages irréversibles à la réputation et une perte de confiance des utilisateurs.

Les sites d’affiliation de paris font face à un paysage de menaces complexe et évolutif, bien au-delà des simples attaques par mot de passe. Les principales menaces incluent :

Selon le rapport 2024 de Group-IB, le secteur jeux et paris a connu une hausse de 45 % des attaques ciblées, avec un coût moyen de violation supérieur à 4,2 millions de dollars.

Le chiffrement SSL/TLS (Secure Sockets Layer/Transport Layer Security) est la technologie fondamentale protégeant les données en transit entre le navigateur des utilisateurs et votre plateforme d’affiliation. Ce protocole crée un tunnel chiffré empêchant l’interception d’informations sensibles telles que les identifiants, les paiements et les données personnelles. Les sites d’affiliation de paris doivent implémenter TLS 1.2 ou supérieur, TLS 1.3 étant la référence pour une sécurité maximale. Toutes les pages traitant des données sensibles (connexion, paiement, comptes utilisateurs) doivent utiliser HTTPS avec des certificats SSL valides. Les audits réguliers de certificats et leur renouvellement en temps voulu sont essentiels : un certificat expiré compromet la sécurité et déclenche des alertes dans le navigateur, nuisant à la confiance et au taux de conversion.

L’authentification à deux facteurs ajoute une couche de sécurité essentielle en exigeant des utilisateurs une vérification supplémentaire autre que le mot de passe. Les méthodes courantes de 2FA incluent :

La 2FA obligatoire pour tous les comptes utilisateurs—notamment ceux ayant accès aux paiements ou aux paramètres—réduit les accès non autorisés jusqu’à 99,9 %. Pour les partenaires affiliés gérant plusieurs comptes, la 2FA est d’autant plus cruciale, car un compte compromis peut entraîner des fraudes ou du vol de commissions.

La norme PCI DSS (Payment Card Industry Data Security Standard) est un cadre obligatoire pour toute organisation manipulant des données de cartes bancaires. La version actuelle, PCI DSS 4.0, comprend 12 exigences clés (sécurité réseau, contrôle d’accès, tests réguliers). Les affiliés de paris ne doivent jamais stocker les numéros complets de carte, codes CVV ou données de piste magnétique—privilégier la tokenisation, où les processeurs de paiement gèrent les données sensibles et ne renvoient qu’un jeton pour les transactions futures. Tout paiement doit passer par une connexion chiffrée, et les passerelles de paiement doivent être auditées régulièrement par des évaluateurs qualifiés (QSA). Le non-respect de la norme PCI DSS peut entraîner des amendes de 5 000 $ à 100 000 $ par mois, plus la responsabilité des coûts liés à une violation. Les processeurs de paiement réputés comme Stripe, PayPal ou des prestataires spécialisés du gaming prennent en charge la majorité de cette conformité, mais la sécurité finale reste la responsabilité de l’affilié pour sa partie de la chaîne.

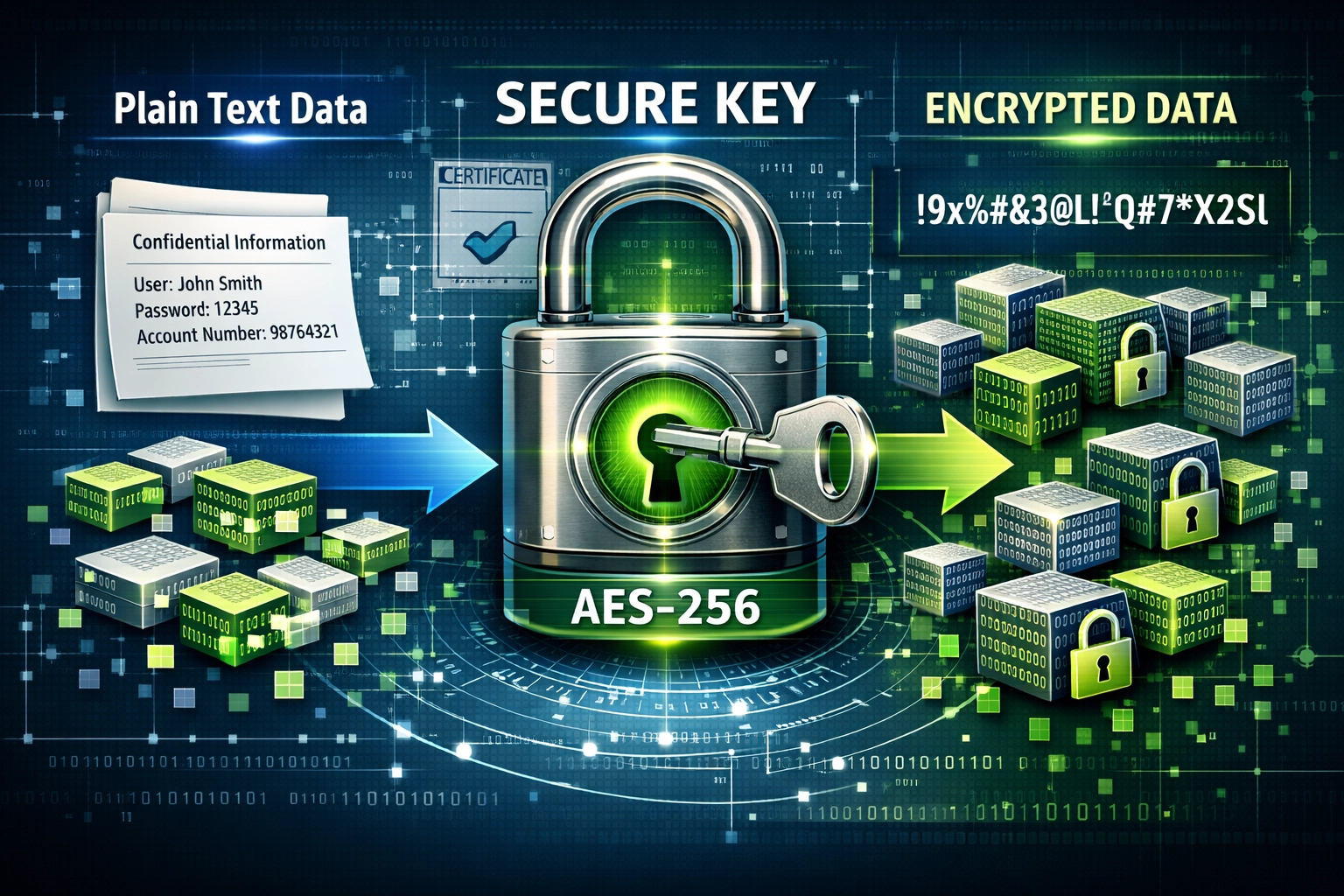

Le SSL/TLS protège les données en transit, mais le chiffrement au repos protège les données stockées en cas de compromission des serveurs. La norme est le chiffrement AES-256, qui utilise une clé de 256 bits pour protéger les bases de données sensibles (utilisateurs, paiements, historiques de paris). Le stockage des mots de passe doit utiliser des algorithmes de hachage spécialisés comme bcrypt ou Argon2, résistants au brute-force : ne jamais stocker de mots de passe en clair ou avec un simple MD5. Les principes de minimisation des données doivent guider la collecte et la conservation des informations : ne stocker que l’essentiel réduit le risque et la charge de conformité. La rotation régulière des clés de chiffrement, une gestion sécurisée des clés et l’utilisation de modules matériels de sécurité (HSM) renforcent la protection contre les attaques sophistiquées.

Le contrôle d’accès basé sur les rôles (RBAC) garantit que chaque employé ou système n’accède qu’aux données et fonctions nécessaires à sa mission. Un conseiller client ne devrait pas accéder aux paiements, et un développeur ne devrait pas voir les données personnelles des utilisateurs. Appliquez le principe du moindre privilège, chaque compte ayant les permissions minimales requises. Un système RBAC doit inclure :

Des processus d’approbation à plusieurs niveaux pour les opérations sensibles (gros paiements de commissions, export de données) constituent une barrière supplémentaire contre la fraude et les menaces internes.

Les audits réguliers et les tests d’intrusion sont essentiels pour identifier les vulnérabilités avant qu’elles ne soient exploitées. Les audits consistent en un examen complet des systèmes, politiques et procédures pour garantir la conformité, tandis que les tests d’intrusion simulent des attaques autorisées pour découvrir des failles exploitables. Les bonnes pratiques recommandent :

Le rapport 2024 de SolCyber sur la sécurité dans le gaming montre que les organisations effectuant des tests d’intrusion réguliers subissent 60 % de violations en moins. Documenter tous les constats, les actions correctives et les re-tests crée une traçabilité démontrant votre sérieux aux yeux des régulateurs et des utilisateurs.

Les sites d’affiliation de paris doivent naviguer dans un paysage réglementaire complexe variable selon les juridictions. Les principaux cadres incluent :

Chaque texte exige : politiques documentées, mécanismes de consentement, accords de traitement des données avec les prestataires, procédures pour répondre aux demandes des utilisateurs. La conformité n’est pas un acte ponctuel mais un engagement continu réclamant des mises à jour régulières des politiques au rythme de l’évolution réglementaire.

Les plateformes de paris sont des cibles à haut risque pour la fraude et le blanchiment, d’où l’importance de systèmes robustes AML et de détection de fraude. Les procédures KYC (Know Your Customer) imposent la vérification de l’identité via des documents officiels, la vérification d’adresse et le contrôle des bénéficiaires effectifs pour les sociétés. Les systèmes avancés de détection de fraude s’appuient sur le machine learning pour repérer :

Les algorithmes d’anomalie analysent montants, fréquences et géolocalisation pour signaler toute activité suspecte à un contrôle manuel. L’intégration à des services de screening AML tiers garantit la conformité aux listes de sanctions internationales. Les recommandations du GAFI (FATF) imposent la surveillance des transactions et la déclaration d’activités suspectes (SAR) aux cellules de renseignement financier.

Un pare-feu applicatif Web (WAF) filtre le trafic entre utilisateurs et serveurs, bloquant les comportements malveillants. Un WAF protège notamment contre :

Les services de protection DDoS détectent et atténuent les attaques où des milliers d’ordinateurs zombies saturent vos serveurs. Les solutions modernes s’appuient sur l’analyse comportementale pour distinguer trafic légitime et malveillant, et ajustent automatiquement les ressources pour absorber le volume. Les systèmes de détection d’intrusion (IDS) surveillent le réseau en temps réel et alertent les équipes de sécurité. Les solutions cloud (Cloudflare, Akamai, AWS Shield) offrent une échelle et une expertise inégalables en interne.

Malgré les meilleures précautions, des incidents de sécurité surviendront : l’essentiel est la rapidité et l’efficacité de la réponse. Un plan de réponse doit inclure :

Les exigences réglementaires imposent de notifier les violations dans des délais précis—72 h pour le RGPD, ou « sans retard indu » dans certains États américains. Constituez une équipe dédiée avec des rôles définis, réalisez des exercices de simulation, et gardez à jour les contacts (experts forensic, avocats, relations presse). Un retour d’expérience post-incident doit permettre d’améliorer en continu les contrôles de sécurité.

Les affiliés de paris dépendent de nombreux fournisseurs tiers (paiements, email, analytics, hébergement). Chacun représente une vulnérabilité potentielle, les attaquants ciblant souvent le maillon faible de la chaîne. Mettez en place un programme de gestion des fournisseurs comprenant :

Exigez de vos fournisseurs sensibles la certification SOC 2 Type II, la conformité ISO 27001 ou équivalent. Tenez un inventaire de tous les fournisseurs ayant accès à vos systèmes et données, et prévoyez des procédures de retrait d’accès en fin de collaboration. Selon l’enquête sécurité Tapfiliate 2023, 40 % des incidents impliquent un fournisseur tiers compromis, d’où la nécessité d’une supervision rigoureuse.

Les employés sont à la fois votre meilleure défense et votre plus grande faille. La formation doit couvrir :

Imposez une formation à l’embauche puis annuelle, avec des modules spécialisés pour les rôles sensibles. Simulez des attaques de phishing pour repérer les personnes à risque et proposez un accompagnement ciblé. Instaurez une culture de la sécurité où les employés sont encouragés à signaler les anomalies et récompensés pour l’identification de failles. Les études prouvent qu’un programme de sensibilisation réduit de moitié les attaques de phishing réussies et limite les menaces internes.

Les sauvegardes sont votre assurance contre le ransomware, la corruption de données et les pannes systèmes. Appliquez la règle du 3-2-1 : trois copies des données critiques, sur deux supports différents, dont une hors site. Automatisez des sauvegardes quotidiennes, chiffrées et testées régulièrement—une sauvegarde non testée ne sert à rien en cas de crise. Définissez un RTO (objectif de temps de reprise) et un RPO (objectif de point de reprise de données). Documentez les procédures de reprise, attribuez les responsabilités, et réalisez un exercice annuel pour tester l’efficacité du plan. Les solutions cloud offrent redondance géographique et échelle, tandis que les sauvegardes sur site apportent contrôle et conformité.

Des politiques de confidentialité transparentes sont à la fois une obligation légale et un levier de confiance. Vos politiques doivent détailler :

Communiquez proactivement vos pratiques de sécurité via blog, webinaires, documentation. En cas d’incident, une communication transparente (ce qui s’est passé, les données concernées, les mesures à prendre) renforce la confiance. Proposez des outils de gestion des préférences de confidentialité, des mécanismes d’opt-out pour les données non essentielles, et une suppression de compte facilitée. Des analyses d’impact régulières garantissent l’actualité des politiques face à l’évolution des pratiques et de la réglementation.

PostAffiliatePro est la plateforme leader de gestion d’affiliation conçue spécifiquement pour les exigences de sécurité du secteur des paris et jeux. Notre solution intègre le chiffrement AES-256 pour toutes les données sensibles, la 2FA obligatoire pour les comptes affiliés et une journalisation complète de toutes les activités. Nous possédons la certification SOC 2 Type II et une conformité totale RGPD, CCPA et VCDPA, avec des équipes dédiées à la veille réglementaire. Notre infrastructure intègre protection DDoS, pare-feu applicatif et détection de fraude en temps réel grâce à l’intelligence artificielle, identifiant toute activité suspecte d’affiliés. Avec PostAffiliatePro, les opérateurs de paris bénéficient d’un partenaire sécurité de confiance qui protège les données utilisateurs et garantit la conformité la plus stricte, vous permettant de vous consacrer à votre croissance pendant que nous gérons la complexité de la sécurité.

Le chiffrement SSL/TLS et l’authentification à deux facteurs (2FA) constituent la base de la sécurité des affiliés de paris. SSL/TLS protège les données en transit entre les utilisateurs et votre plateforme, tandis que la 2FA ajoute une couche essentielle de protection des comptes. Ensemble, ces mesures préviennent la majorité des attaques courantes telles que le credential stuffing, les attaques de type « man-in-the-middle » et les accès non autorisés aux comptes.

Les bonnes pratiques du secteur recommandent des tests d’intrusion annuels par des tiers, des évaluations de sécurité internes trimestrielles et une analyse continue des vulnérabilités. Les vulnérabilités critiques doivent être corrigées dans les 24 à 48 heures. Les audits réguliers permettent d’identifier les faiblesses avant qu’elles ne soient exploitées et démontrent votre sérieux aux régulateurs et utilisateurs.

La norme PCI DSS (Payment Card Industry Data Security Standard) est un cadre de conformité obligatoire pour les organisations traitant des données de carte bancaire. Elle comprend 12 exigences fondamentales, dont la sécurité réseau, le contrôle des accès et des tests réguliers. Le non-respect de la norme peut entraîner des amendes allant de 5 000 $ à 100 000 $ par mois, ainsi que la responsabilité des coûts liés à une violation.

La conformité RGPD exige d’obtenir le consentement explicite des utilisateurs avant toute collecte de données, de maintenir une politique de confidentialité transparente, de mettre en place des pratiques de minimisation des données et de respecter les droits des utilisateurs (accès, rectification, suppression). Vous devez aussi notifier les autorités en cas de violation sous 72 heures. Les amendes peuvent atteindre 20 millions € ou 4 % du chiffre d'affaires mondial.

Activez immédiatement votre plan de réponse aux incidents : isolez les systèmes affectés, contenez la violation, menez une enquête judiciaire, et informez les utilisateurs et régulateurs dans les délais requis (72 heures pour le RGPD). Documentez toutes les actions, communiquez en toute transparence sur l’incident et les mesures à prendre, et réalisez un retour d’expérience pour éviter toute récidive.

Implémentez la 2FA obligatoire, appliquez des politiques de mots de passe robustes, surveillez les comportements de connexion inhabituels et les contrôles de vitesse, utilisez l’empreinte des appareils pour détecter les anomalies et limitez le taux de tentatives de connexion. La formation régulière des employés à la sécurité sensibilise aux attaques d’ingénierie sociale pouvant compromettre les identifiants.

La vérification KYC (Know Your Customer) consiste à confirmer l’identité des utilisateurs via des documents officiels et une vérification d’adresse. Elle est essentielle pour prévenir la fraude, le blanchiment d’argent et le jeu des mineurs. C’est une exigence réglementaire dans la plupart des juridictions et elle protège votre plateforme contre les activités criminelles et la responsabilité juridique associée.

PostAffiliatePro intègre des fonctionnalités de sécurité de niveau entreprise, dont le chiffrement AES-256, la 2FA obligatoire, une journalisation complète des audits, la certification SOC 2 Type II et la conformité totale RGPD/CCPA/VCDPA. Notre plateforme inclut la détection de fraude en temps réel, la protection DDoS et l’intégration d’un pare-feu applicatif, vous permettant de vous concentrer sur votre croissance tandis que nous gérons la complexité de la sécurité.

Protégez les données de vos utilisateurs et instaurez la confiance grâce à une sécurité de niveau entreprise. PostAffiliatePro propose des fonctionnalités intégrées de conformité et de sécurité spécialement conçues pour les affiliés du secteur des paris.

Maîtrisez l’exploitation multi-marchés des affiliations de paris grâce à des stratégies pour la conformité.

Découvrez comment évaluer votre site affilié de paris et exécuter une stratégie de sortie réussie. Découvrez les formules de valorisation.

Maîtrisez le marketing des médias sociaux pour les affiliés de paris grâce à notre guide complet, plateforme par plateforme.

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.