les petites & moyennes entreprises sont ciblées par les

Découvrez pourquoi les PME sont les principales cibles des cybercriminels, les vulnérabilités auxquelles elles font face et comment protéger votre.

Découvrez pourquoi les PME sont des cibles privilégiées des cybercriminels. Apprenez-en plus sur les défenses faibles, les données précieuses et comment PostAffiliatePro aide à protéger votre entreprise grâce à une gestion d’affiliation sécurisée.

Selon le Comité des petites entreprises du Congrès américain, 71 % des violations de sécurité en ligne visent des entreprises de moins de 100 employés. Les PME sont ciblées en raison de défenses de sécurité plus faibles, de ressources informatiques limitées, de logiciels obsolètes, d'un manque de formation des employés et de la rentabilité des attaques de masse où les cybercriminels peuvent extraire des paiements modestes de nombreuses entreprises simultanément.

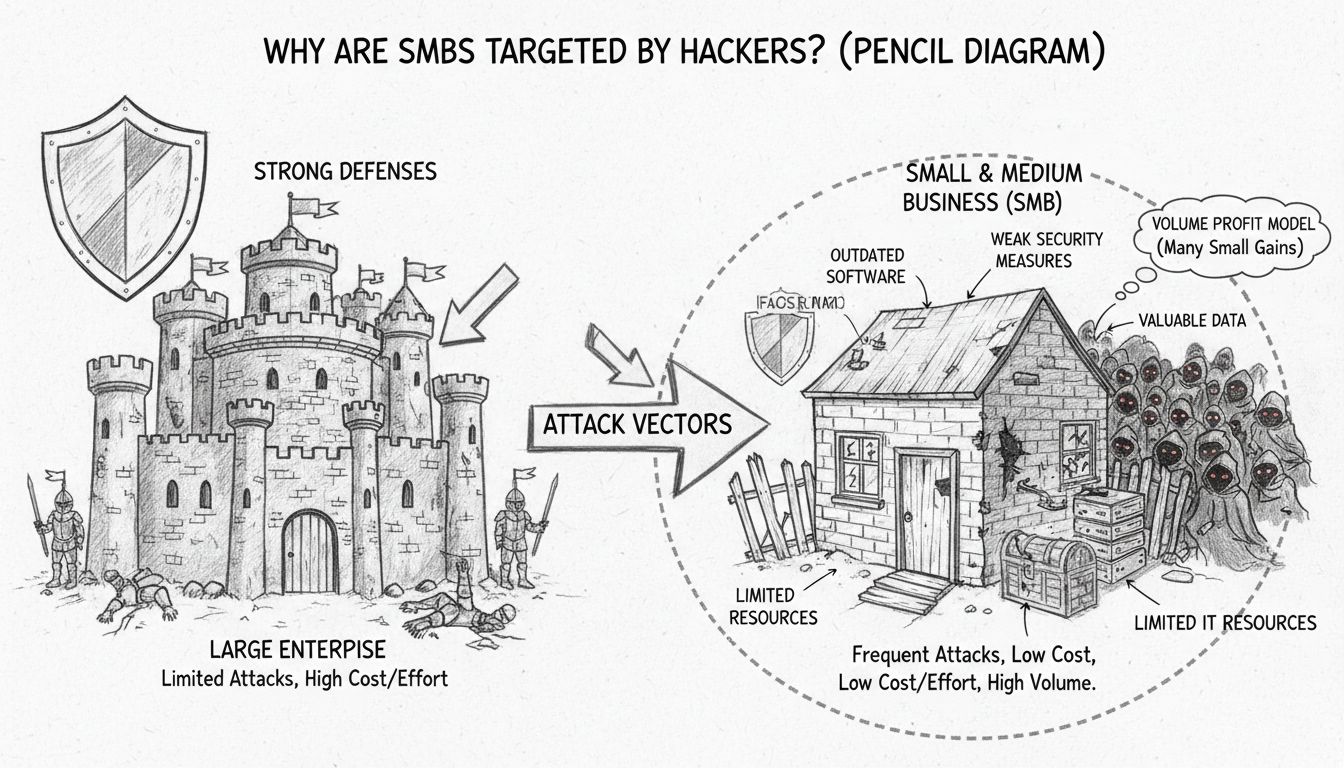

Les petites et moyennes entreprises sont devenues les principales cibles des cybercriminels ces dernières années, représentant un changement fondamental dans le paysage des menaces. Les statistiques sont alarmantes : selon le Comité des petites entreprises du Congrès américain, 71 % des violations de sécurité en ligne visent des entreprises de moins de 100 employés, tandis que d’autres recherches montrent que 46 % de toutes les violations informatiques concernent des entreprises de moins de 1 000 employés. Cette concentration des attaques sur les petites structures reflète un choix stratégique délibéré d’acteurs malveillants qui identifient les PME comme des cibles à la fois rentables et accessibles dans l’économie numérique.

Le ciblage des PME n’est ni aléatoire ni accidentel — il s’agit d’un modèle commercial calculé pour les cybercriminels. Contrairement à la croyance populaire selon laquelle les hackers s’attaquent uniquement aux entreprises du Fortune 500, la réalité est que les cybercriminels modernes opèrent selon un modèle de profit basé sur le volume. En attaquant simultanément des milliers de petites entreprises à l’aide d’outils automatisés et de campagnes massives de phishing, les attaquants peuvent accumuler d’importants revenus à partir de gains unitaires modestes. Cette approche présente un risque nettement moindre pour les criminels par rapport au ciblage d’entreprises de grande taille fortement défendues, qui attirent l’attention des forces de l’ordre et des médias.

La principale raison pour laquelle les PME sont ciblées est directement liée à leur infrastructure informatique limitée et à leurs faibles budgets de sécurité. 47 % des entreprises de moins de 50 employés n’ont aucun budget dédié à la cybersécurité, et 51 % des petites entreprises n’ont mis en place aucune mesure de cybersécurité. Cette absence d’infrastructure de sécurité dédiée crée un environnement où des vecteurs d’attaque basiques réussissent avec une fréquence inquiétante. La plupart des PME fonctionnent avec un personnel informatique minimal — souvent une ou deux personnes à temps partiel pour gérer tous les besoins technologiques — ne laissant aucune capacité pour la surveillance de la sécurité, la détection des menaces ou la réponse aux incidents.

La limitation des ressources va au-delà du personnel et touche également les investissements technologiques. Les petites entreprises ne peuvent généralement pas se permettre des solutions de sécurité de niveau entreprise, des systèmes avancés de détection des menaces ou des centres d’opérations de sécurité disponibles 24/7. Beaucoup se contentent de logiciels antivirus grand public ou d’outils gratuits, insuffisants pour détecter des menaces sophistiquées. Un tiers des petites entreprises de 50 employés ou moins comptent sur des solutions de cybersécurité grand public gratuites, qui sont fondamentalement inadéquates pour protéger les systèmes critiques et les données sensibles. Ce fossé technologique crée une vulnérabilité exploitable que les cybercriminels recherchent activement.

Une vulnérabilité critique dans les environnements PME réside dans l’utilisation de logiciels obsolètes et non mis à jour. Les petites entreprises fonctionnent fréquemment avec des systèmes et applications anciens qui ne reçoivent plus de mises à jour de sécurité, soit parce que le logiciel n’est plus pris en charge, soit par manque de compétences techniques pour gérer les correctifs. Plus de 80 % des cyberattaques réussies auraient pu être évitées grâce à des correctifs et mises à jour logicielles en temps voulu, pourtant beaucoup de PME ne mettent pas en place ne serait-ce que des processus de gestion des correctifs basiques. Cela crée une fenêtre d’opportunité pour les attaquants, qui exploitent des vulnérabilités connues, déjà divulguées et utilisées à mauvais escient.

Le défi est accentué par la complexité des environnements informatiques actuels. Les petites entreprises s’appuient de plus en plus sur des services cloud, des applications tierces et des systèmes intégrés nécessitant chacun une gestion indépendante des mises à jour. Sans stratégie centralisée ou mécanismes automatisés, des failles de sécurité critiques s’accumulent. Les cybercriminels scannent activement ces systèmes non corrigés à l’aide de scanners de vulnérabilités automatisés, identifiant les cibles présentant des failles connues. Le rapport Verizon Data Breach Investigations a révélé que l’exploitation de vulnérabilités comme vecteur d’accès initial a presque triplé ces dernières années, preuve que les attaquants misent de plus en plus sur les systèmes non à jour pour pénétrer les réseaux des PME.

L’erreur humaine reste le maillon le plus faible de l’infrastructure de sécurité des PME. 82 % des violations de données impliquent un facteur humain, que ce soit via le phishing, le vol d’identifiants ou des attaques d’ingénierie sociale. Les petites entreprises n’ont en général pas de programme complet de sensibilisation à la sécurité, exposant les employés à des techniques d’ingénierie sociale sophistiquées. Les salariés des entreprises de moins de 100 employés subissent 350 % d’attaques d’ingénierie sociale en plus que ceux des grandes entreprises, alors qu’ils reçoivent très peu de formation pour les reconnaître et y réagir.

Les statistiques sur l’efficacité du phishing sont particulièrement inquiétantes pour les PME. 33,2 % des utilisateurs non formés échoueront à un test de phishing avant d’avoir reçu une formation, et les petites entreprises reçoivent le taux le plus élevé d’emails malveillants ciblés, soit un sur 323 emails. Cela signifie qu’un salarié de PME recevant en moyenne 121 emails par jour verra environ un message malveillant tous les trois jours. Sans formation adéquate, les employés deviennent des complices involontaires dans les violations, en cliquant sur des liens suspects, en téléchargeant des pièces jointes infectées ou en révélant des identifiants à des attaquants se faisant passer pour des fournisseurs ou dirigeants de confiance.

Du point de vue d’un cybercriminel, les PME représentent une cible optimale en termes d’analyse risque/rendement. Si les gains unitaires sont modestes — de 5 000 à 50 000 $ par incident —, le revenu global issu de l’attaque simultanée de milliers de PME dépasse ce qui pourrait être obtenu en ciblant une seule grande entreprise. Cette approche basée sur le volume répartit le risque sur de nombreuses cibles, réduisant la probabilité qu’une attaque déclenche une réaction significative des autorités ou des médias pouvant compromettre l’opération criminelle.

Le calcul est simple : si un cybercriminel parvient à compromettre 100 petites entreprises et à extorquer 5 000 $ à chacune via un ransomware ou une extorsion, le revenu total de 500 000 $ est atteint avec bien moins d’efforts et de risques qu’en s’attaquant à une entreprise du Fortune 500. De plus, les PME disposent rarement des ressources financières ou juridiques pour poursuivre en justice, ce qui diminue encore les risques pour l’attaquant. 75 % des PME ne pourraient pas poursuivre leur activité si elles étaient victimes d’un ransomware, les rendant plus susceptibles de payer la rançon plutôt que de tenter de se relever autrement.

Les petites entreprises détiennent d’importantes quantités de données précieuses recherchées par les cybercriminels. 87 % des PME possèdent des données clients susceptibles d’être compromises lors d’une attaque, telles que numéros de carte bancaire, numéros de sécurité sociale, coordonnées bancaires, numéros de téléphone ou adresses. Ces données ont une valeur monétaire directe sur le dark web, où identifiants et informations personnelles sont achetés et vendus. Au-delà de la valeur directe des données clients, les PME détiennent souvent de la propriété intellectuelle, des dossiers financiers ou des informations stratégiques pouvant intéresser concurrents ou acteurs étatiques.

De plus, les PME sont fréquemment fournisseurs, prestataires ou partenaires de grandes entreprises. Les cybercriminels comprennent désormais qu’en compromettant une PME, ils peuvent obtenir un accès à des cibles plus importantes. Un piratage d’un prestataire ayant accès au réseau d’une entreprise du Fortune 500 permet aux attaquants de pénétrer les systèmes de cette dernière. Ce vecteur d’attaque par la chaîne d’approvisionnement est de plus en plus courant, 15 % des violations impliquant des réseaux tiers ou fournisseurs. La PME n’est alors qu’un point d’entrée commode vers une victime plus lucrative.

| Type d’attaque | Prévalence chez les PME | Impact principal | Coût typique |

|---|---|---|---|

| Ransomware | 32-37 % des violations | Chiffrement des systèmes, arrêt activité | 5 000–50 000 $+ |

| Phishing/Ingénierie sociale | 68-85 % des violations | Vol d’identifiants, accès non autorisé | 8 300–46 000 $ médian |

| Malware/Vol de données | 50 % des malwares PME | Exfiltration de données, compromission | 10 000–100 000 $+ |

| Attaques DDoS | Tendance à la hausse | Indisponibilité site/service | 5 000–25 000 $ |

| Menaces internes | Élément non malveillant 68 % | Perte de données, non-conformité | 10 000–50 000 $ |

Les conséquences financières des cyberattaques sur les PME sont graves, voire catastrophiques. 95 % des incidents de cybersécurité dans les PME coûtent entre 826 et 653 587 $, avec une perte médiane par incident d’environ 8 300 $ aux États-Unis, bien que ce chiffre varie selon la gravité. Selon IBM, le coût moyen d’une fuite de données pour les entreprises de moins de 500 employés dépasse 3,3 millions de dollars, en incluant les coûts directs, l’arrêt d’activité, la remise en état et les amendes réglementaires. Ces montants représentent plusieurs années de bénéfices pour beaucoup de PME, rendant la reprise impossible sans aide extérieure ou assurance.

Au-delà des pertes immédiates, les cyberattaques entraînent des perturbations opérationnelles prolongées. 50 % des PME déclarent qu’il leur a fallu 24 heures ou plus pour se remettre d’une attaque, et 51 % ont subi une indisponibilité de leur site web de 8 à 24 heures. Pour les entreprises dépendantes des ventes ou services en ligne, même une courte interruption équivaut à une perte de chiffre d’affaires significative. Les dommages réputationnels s’ajoutent à ces pertes, 55 % des consommateurs affirmant qu’ils seraient moins enclins à continuer avec une entreprise ayant subi une violation. Cette perte de clientèle peut durer des mois ou des années, impactant durablement les revenus.

L’écart entre la vulnérabilité et la préparation des PME est frappant. 59 % des dirigeants de PME n’ayant aucune mesure de sécurité pensent que leur entreprise est trop petite pour être ciblée, malgré des preuves accablantes du contraire. Ce faux sentiment de sécurité encourage une dangereuse complaisance, les dirigeants négligeant la mise en place de mesures de base. De plus, 36 % des PME se disent “pas du tout concernées” par les cyberattaques, montrant que de nombreuses campagnes de sensibilisation n’atteignent pas le public visé.

Les lacunes se retrouvent aussi dans les contrôles spécifiques : seules 17 % des PME chiffrent leurs données, alors que le chiffrement est l’un des moyens les plus efficaces de protéger contre le vol de données. De même, 20 % des PME ont mis en place une authentification multifacteur, alors que cela permettrait de bloquer 99,9 % des attaques automatisées. Ces taux d’adoption faibles reflètent à la fois un manque de sensibilisation et la complexité perçue de la mise en œuvre. Les dirigeants de PME manquent souvent d’expertise technique pour évaluer et déployer des solutions, et ne perçoivent pas toujours l’intérêt d’investir dans des mesures préventives.

Le paysage des menaces continue d’évoluer de façon à toucher particulièrement les PME. L’intelligence artificielle et le machine learning sont utilisés pour générer des emails de phishing plus convaincants, détecter plus vite des failles et automatiser les attaques à grande échelle. Les plateformes de ransomware-as-a-service ont démocratisé les attaques, permettant à des criminels peu expérimentés de lancer des offensives de niveau professionnel. Les attaques par la chaîne d’approvisionnement se multiplient, les PME servant de plus en plus de point d’entrée vers de plus grandes organisations.

L’essor des tactiques de double extorsion — où les attaquants chiffrent les données et menacent de les publier — accentue la pression sur les PME pour céder au chantage. 51 % des PME victimes d’un ransomware paient la rançon, souvent parce que le coût de la remise en état dépasse celui de la demande. Ce comportement alimente l’incitation économique des cybercriminels à continuer à cibler les PME, créant un cercle vicieux où chaque attaque réussie en appelle d’autres.

Le ciblage des petites et moyennes entreprises par les cybercriminels résulte de décisions économiques rationnelles d’acteurs qui identifient les PME comme des cibles rentables et faciles d’accès. La combinaison de ressources informatiques limitées, de logiciels obsolètes, de formation insuffisante des employés et de données précieuses crée un environnement où les attaques réussissent fréquemment et à moindre risque. Les conséquences financières et opérationnelles sont sévères, menaçant la continuité et la survie de l’entreprise.

Les dirigeants de PME doivent prendre conscience que l’idée d’être “trop petit pour être ciblé” est fondamentalement erronée et dangereuse. Les preuves montrent sans ambiguïté que les PME ne sont pas des victimes accidentelles mais la cible principale de la cybercriminalité. Mettre en place des contrôles de base — formation des employés, authentification multifacteur, mises à jour régulières, sauvegardes, programmes de sensibilisation — peut réduire considérablement le taux de succès des attaques. Pour les entreprises manipulant des données sensibles ou évoluant dans des secteurs réglementés, des mesures plus complètes telles que tests de pénétration, audits de sécurité et services de sécurité managés deviennent des investissements indispensables à la continuité et à la gestion des risques.

PostAffiliatePro fournit un logiciel de gestion d'affiliation sécurisé et conforme, conçu pour protéger les données de votre entreprise et les informations de vos clients. Notre plateforme inclut des fonctionnalités de sécurité intégrées, des mises à jour régulières et la conformité aux normes du secteur pour garder votre réseau d'affiliation à l'abri des cybermenaces.

Découvrez pourquoi les PME sont les principales cibles des cybercriminels, les vulnérabilités auxquelles elles font face et comment protéger votre.

71 % des violations de sécurité en ligne ciblent les entreprises comptant moins de 100 employés. Découvrez sept moyens essentiels d’éliminer ou de prévenir....

Découvrez les fonctionnalités de sécurité indispensables à rechercher chez un hébergeur web : SSL/TLS, protection DDoS, WAF, sauvegardes quotidiennes.

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.