Comment fonctionne la liste blanche d'e-mails ?

Découvrez comment fonctionnent les listes blanches d'e-mails, pourquoi elles sont essentielles à la délivrabilité des messages, et comment ajouter des expéditeu...

Découvrez ce que signifie le whitelisting en cybersécurité, comment il fonctionne et pourquoi il est essentiel pour la sécurité du marketing d’affiliation. Comparez les stratégies de liste blanche et de liste noire.

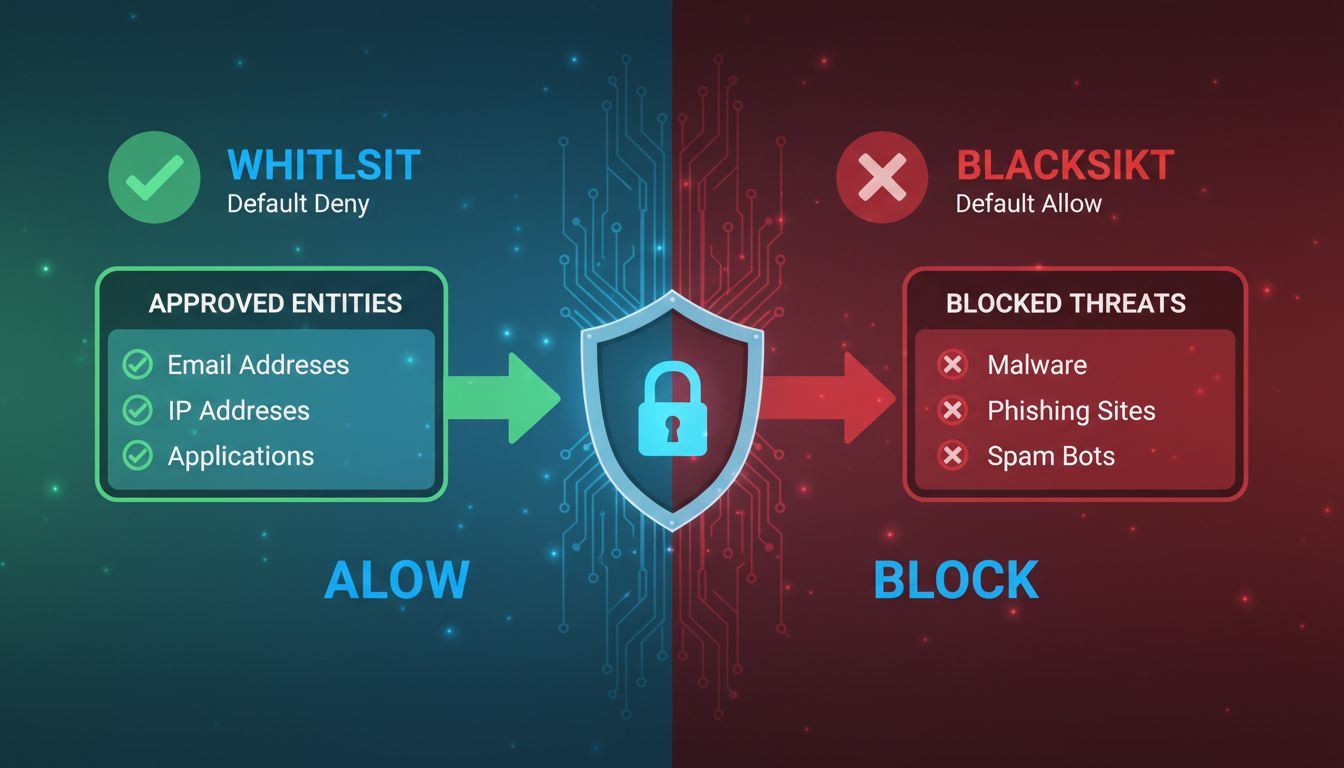

Être mis sur une liste blanche signifie être ajouté à une liste d'entités approuvées et de confiance (comme des adresses e-mail, des adresses IP, des applications ou des domaines) explicitement autorisées à accéder à un système ou un réseau. Tout ce qui ne figure pas sur la liste blanche est refusé par défaut, ce qui en fait une approche de sécurité proactive.

Être mis sur une liste blanche représente l’un des mécanismes de sécurité les plus fondamentaux et efficaces dans l’infrastructure de cybersécurité moderne. Contrairement aux approches réactives qui tentent d’identifier et de bloquer les menaces après leur apparition, le whitelisting fonctionne selon un principe proactif appelé “refus par défaut”. Cela signifie que chaque entité—qu’il s’agisse d’une adresse e-mail, d’une adresse IP, d’une application ou d’un utilisateur—est considérée comme non fiable tant qu’elle n’a pas été explicitement approuvée et ajoutée à la liste blanche. Une fois l’entité inscrite sur la liste blanche, elle obtient un accès immédiat aux systèmes ou ressources spécifiés, tandis que tout le reste est automatiquement bloqué sans exception.

Le concept de whitelisting a considérablement évolué depuis ses premières implémentations dans les systèmes de sécurité des e-mails, où les filtres anti-spam étaient initialement configurés pour n’autoriser les messages que des expéditeurs de confiance. Aujourd’hui, le whitelisting est devenu une pierre angulaire des stratégies de sécurité globales dans les entreprises, les institutions financières, les organisations de santé et les entreprises technologiques du monde entier. Le principe reste le même : établir une liste prédéfinie d’entités approuvées et refuser l’accès à tout le reste par défaut. Cette approche modifie fondamentalement la posture de sécurité, passant de “faire confiance à tout sauf aux menaces connues” à “ne faire confiance à rien sauf aux entités explicitement approuvées”.

La mécanique du whitelisting implique plusieurs processus interconnectés qui travaillent ensemble pour maintenir la sécurité tout en permettant un accès légitime. Lorsqu’un utilisateur, une application ou un système tente d’accéder à une ressource protégée, le logiciel de whitelisting vérifie immédiatement si l’entité demandant l’accès correspond à une entrée de la liste approuvée. Cette vérification s’effectue en quelques millisecondes et utilise divers attributs d’identification pour confirmer la légitimité de l’entité. Le système examine des caractéristiques telles que les noms de fichiers, les chemins d’accès, les tailles de fichiers, les signatures numériques des éditeurs de logiciels et les empreintes cryptographiques pour garantir une identification précise.

La force du whitelisting réside dans ses capacités de contrôle granulaire. Les organisations peuvent mettre en œuvre le whitelisting à plusieurs niveaux, allant de contrôles larges au niveau du réseau à des restrictions très spécifiques au niveau des applications. Par exemple, une institution financière peut autoriser uniquement certaines adresses IP à accéder à ses systèmes bancaires, tout en limitant l’exécution sur les postes de travail des employés aux seules applications approuvées. Cette approche multicouche crée plusieurs barrières de sécurité qui doivent toutes être satisfaites avant que l’accès ne soit accordé. Le système conserve des journaux détaillés de toutes les tentatives d’accès, qu’elles soient réussies ou refusées, offrant ainsi aux administrateurs une visibilité complète sur qui accède à quoi et quand.

La distinction entre whitelisting et blacklisting représente une différence philosophique fondamentale dans les approches de la sécurité, chacune ayant ses avantages et ses limites. Le whitelisting fonctionne sur le principe de l’approbation explicite—seules les entités pré-approuvées obtiennent l’accès, tout le reste étant automatiquement refusé. Cela crée une posture de sécurité très restrictive qui réduit considérablement la surface d’attaque. La liste noire, à l’inverse, fonctionne sur le principe du refus explicite—les menaces connues sont bloquées, mais tout le reste est autorisé par défaut. Cette approche réactive est plus simple à mettre en place initialement mais laisse les organisations vulnérables aux menaces inconnues ou émergentes.

| Aspect | Liste blanche | Liste noire |

|---|---|---|

| Comportement par défaut | Tout bloquer sauf si explicitement approuvé | Tout autoriser sauf si explicitement bloqué |

| Modèle de sécurité | Refus par défaut (proactif) | Autorisation par défaut (réactif) |

| Surface d’attaque | Significativement réduite et mieux contrôlée | Plus large et exposée aux nouvelles menaces |

| Exigences de maintenance | Nécessite des mises à jour et ajouts proactifs | Nécessite des mises à jour réactives lorsque des menaces apparaissent |

| Protection contre les attaques zéro-day | Très efficace—les menaces inconnues sont bloquées | Inefficace—les exploits zéro-day contournent les défenses |

| Expérience utilisateur | Plus restrictive, peut nécessiter des approbations | Plus flexible, moins de restrictions d’accès |

| Complexité de mise en œuvre | Complexité initiale et gestion continue plus élevées | Complexité initiale moindre mais gestion réactive |

| Faux positifs | Risque plus élevé de bloquer des accès légitimes | Risque plus faible de blocage d’accès légitime |

Le paysage de la sécurité privilégie de plus en plus l’approche whitelisting, notamment pour les organisations manipulant des données sensibles ou opérant dans des environnements à haut risque. Les institutions financières, les prestataires de santé et les agences gouvernementales ont adopté le whitelisting comme élément central de leur infrastructure de sécurité, car la nature proactive de cette approche correspond à leur besoin de contrôle absolu sur l’accès aux systèmes. Cependant, les stratégies de sécurité les plus efficaces combinent les deux approches—en utilisant la liste blanche pour les systèmes et ressources critiques, tout en maintenant des capacités de liste noire pour une protection réseau plus large et l’intégration de renseignements sur les menaces.

Les organisations mettent en place le whitelisting dans plusieurs domaines, chacun étant adapté à des exigences de sécurité et des contextes opérationnels spécifiques. Le whitelisting applicatif restreint quels programmes peuvent s’exécuter sur les terminaux et les serveurs, empêchant ainsi l’exécution d’applications non autorisées ou malveillantes, peu importe comment elles arrivent sur le système. C’est particulièrement efficace contre les ransomwares, chevaux de Troie et autres malwares cherchant à s’exécuter sur des systèmes compromis. Le whitelisting des e-mails garantit que les messages des expéditeurs de confiance échappent aux filtres anti-spam et parviennent aux boîtes de réception, tout en bloquant les e-mails provenant de sources inconnues ou non fiables. Cette approche est cruciale pour les organisations dépendant de la messagerie pour des communications critiques, ainsi que pour les marketeurs cherchant à améliorer les taux de délivrabilité.

Le whitelisting d’adresses IP limite l’accès réseau aux seules adresses IP approuvées, ce qui est précieux pour sécuriser les accès distants, les API et les bases de données sensibles. Les organisations utilisent le whitelisting IP pour garantir que seuls les employés connectés depuis le réseau de l’entreprise ou via des VPN approuvés peuvent accéder aux systèmes internes. Le whitelisting d’URL restreint l’accès web à des sites et domaines pré-approuvés, aidant les entreprises à appliquer les politiques d’utilisation acceptable et à empêcher l’accès à du contenu malveillant ou inapproprié. Le whitelisting de périphériques contrôle quels appareils physiques peuvent se connecter aux réseaux d’entreprise, assurant que seuls les ordinateurs, smartphones et tablettes autorisés ont accès aux ressources de l’entreprise. Cette approche prend de l’importance avec l’adoption du BYOD (Bring Your Own Device) et la nécessité de garder le contrôle sur l’accès réseau.

Mettre en place un whitelisting avec succès nécessite une planification minutieuse, une exécution rigoureuse et une maintenance continue pour rester efficace à mesure que les besoins évoluent. La première étape essentielle consiste à réaliser un inventaire complet de toutes les applications légitimes, utilisateurs, adresses IP et ressources nécessitant un accès aux systèmes protégés. Cette évaluation de base doit documenter non seulement qui a besoin d’accès, mais aussi pourquoi cet accès est requis et qui est responsable de sa gestion. Les organisations doivent commencer par un programme pilote sur un nombre limité de systèmes ou d’utilisateurs afin d’identifier d’éventuels problèmes avant un déploiement à grande échelle. Cette approche progressive permet aux équipes de sécurité d’affiner les politiques de whitelisting et de résoudre les défis opérationnels sans perturber l’ensemble de l’organisation.

La documentation et la catégorisation des entités sur liste blanche sont essentielles pour le succès à long terme. Chaque entrée de la liste doit comporter des métadonnées claires sur ce qui est approuvé, qui l’a approuvé, quand et pour quelle justification métier. Cette documentation est précieuse lors des audits de sécurité, des contrôles de conformité et lors du dépannage d’incidents d’accès. Des audits réguliers—idéalement trimestriels ou semestriels—doivent passer en revue la liste blanche pour identifier et supprimer les entrées obsolètes, vérifier la nécessité de chaque entrée et s’assurer que les nouvelles applications ou utilisateurs ont bien été ajoutés. Les organisations doivent établir des politiques claires pour les demandes d’ajout à la liste blanche, incluant des circuits d’approbation équilibrant sécurité et efficacité opérationnelle. Sans gouvernance adaptée, les listes blanches peuvent devenir trop restrictives (en bloquant des accès légitimes) ou trop permissives (ce qui annule leur utilité).

Pour les plateformes d’affiliation comme PostAffiliatePro, le whitelisting joue un rôle essentiel dans la sécurité du réseau et la garantie que seuls les partenaires et affiliés légitimes peuvent accéder au système. Les réseaux d’affiliation doivent équilibrer l’accessibilité des partenaires avec la nécessité de prévenir les accès non autorisés et les fraudes. PostAffiliatePro met en œuvre des mécanismes avancés de whitelisting permettant aux administrateurs de contrôler quels affiliés, marchands et intégrations tierces peuvent accéder à certaines fonctionnalités et données. Ce contrôle granulaire garantit que les partenaires n’accèdent qu’aux informations et fonctionnalités pertinentes pour leur rôle au sein du réseau.

Le whitelisting IP est particulièrement important dans le contexte du marketing d’affiliation, où les partenaires peuvent accéder à la plateforme depuis divers lieux et appareils. PostAffiliatePro permet aux administrateurs de lister en blanc des adresses IP ou plages d’IP spécifiques pour des opérations sensibles comme l’accès API, garantissant que seuls les systèmes autorisés peuvent interagir avec la plateforme de façon programmatique. Le whitelisting d’e-mails permet de s’assurer que les notifications importantes, confirmations de paiement et rapports de performance parviennent dans la boîte de réception des partenaires sans être filtrés comme spam. Le whitelisting applicatif protège la plateforme elle-même en permettant uniquement aux intégrations et plugins approuvés d’interagir avec le système principal, empêchant ainsi des applications tierces malveillantes ou non autorisées de compromettre le réseau. Cette approche multicouche rend PostAffiliatePro nettement plus sécurisé que les solutions concurrentes qui reposent sur des contrôles d’accès moins sophistiqués.

Malgré ses avantages considérables en matière de sécurité, le whitelisting présente des défis opérationnels à bien gérer. Le principal défi réside dans le maintien de listes blanches précises et à jour à mesure que les besoins de l’organisation évoluent. Les mises à jour logicielles, l’arrivée de nouvelles applications, les changements de personnel et l’évolution des activités exigent des modifications régulières. Un manque de suivi peut entraîner le blocage d’utilisateurs ou d’applications légitimes, causant des interruptions et de la frustration. Cette maintenance requiert des ressources dédiées, qu’elles soient internes ou via un prestataire, représentant un coût opérationnel à prévoir.

Le risque de faux négatifs—le blocage d’accès légitime suite à des oublis ou des erreurs de configuration—peut nuire à la productivité et à la satisfaction des utilisateurs. Quand des employés n’ont pas accès à des applications nécessaires faute d’inscription sur la liste blanche, ils peuvent tenter de contourner les contrôles de sécurité ou demander des procédures d’accès d’urgence moins sécurisées. Cela crée à la fois des risques de sécurité et des inefficacités opérationnelles. Par ailleurs, le whitelisting peut être contourné par des attaquants sophistiqués ayant compromis des applications ou systèmes sur liste blanche, s’en servant comme point d’entrée pour accéder à d’autres ressources. Les organisations doivent donc combiner le whitelisting à d’autres mesures de sécurité telles que l’authentification multifacteur, l’analyse comportementale et la surveillance continue pour détecter et réagir à la compromission d’entités sur liste blanche.

Le whitelisting ne doit jamais être mis en place comme solution de sécurité isolée mais comme un composant d’une stratégie globale et multicouche. Les organisations doivent le combiner à d’autres mesures complémentaires : pare-feu, systèmes de détection d’intrusion, solutions de protection des terminaux, outils de gestion et corrélation des événements de sécurité (SIEM). Cette approche de défense en profondeur assure que même si une couche est compromise, d’autres protègent encore les ressources critiques. Les architectures modernes telles que le Zero Trust intègrent de plus en plus le whitelisting, où chaque requête d’accès est vérifiée, qu’elle provienne de l’intérieur ou de l’extérieur du périmètre.

L’intégration du whitelisting à des systèmes d’intelligence sur les menaces et d’analyse comportementale renforce son efficacité. Plutôt que de s’appuyer uniquement sur des listes statiques, les organisations peuvent mettre en œuvre des listes blanches dynamiques adaptant les permissions d’accès en temps réel selon le niveau de risque, les comportements utilisateurs et les alertes de menace. Cette méthode conserve les avantages du whitelisting tout en offrant plus de flexibilité et en réduisant les faux négatifs. PostAffiliatePro illustre cette approche moderne en combinant les capacités de whitelisting traditionnelles à des fonctions avancées de surveillance et d’analyse, permettant aux administrateurs de réseaux d’affiliés de maintenir une posture de sécurité forte tout en soutenant les activités légitimes des partenaires et la croissance de l’entreprise.

Que se passe-t-il lorsque je suis mis sur liste blanche ? Dès que vous êtes sur liste blanche, les systèmes vous reconnaissent comme entité approuvée et vous accordent l’accès aux ressources spécifiées sans vérification ou délai supplémentaire. Vous ne serez plus bloqué, filtré ou signalé comme suspect par le système. Votre expérience est ainsi facilitée tout en maintenant la sécurité de l’organisation.

Le whitelisting peut-il être piraté ou contourné ? Bien que le whitelisting soit un mécanisme sûr, il peut être compromis si des attaquants prennent le contrôle de systèmes ou applications de confiance. C’est pourquoi les organisations le combinent à d’autres mesures de sécurité telles que l’authentification multifacteur, la surveillance comportementale et la détection des menaces. Des audits et mises à jour réguliers des listes sont aussi essentiels pour prévenir l’exploitation d’entrées obsolètes ou mal configurées.

Combien de temps faut-il pour être mis sur liste blanche ? Le délai dépend du processus et des politiques de l’organisation. Certaines disposent de procédures automatisées permettant l’inscription en quelques minutes ; d’autres exigent une revue et approbation manuelle qui peuvent prendre plusieurs jours ou semaines. PostAffiliatePro propose des processus de whitelisting rationalisés, conciliant sécurité et efficacité opérationnelle.

Le whitelisting convient-il aux petites entreprises ? Oui, le whitelisting est bénéfique pour les organisations de toutes tailles. Les petites entreprises peuvent l’appliquer sur les systèmes et applications critiques sans nécessiter de ressources importantes. Commencer par le whitelisting applicatif sur les serveurs clés ou la liste blanche d’e-mails pour les communications importantes offre des avantages majeurs même avec une équipe informatique réduite.

Sécurisez votre programme d'affiliation grâce à des capacités avancées de listes blanches et des fonctionnalités de sécurité complètes. PostAffiliatePro offre un contrôle d'accès de niveau entreprise pour garantir que seuls les partenaires et affiliés de confiance peuvent accéder à votre réseau.

Découvrez comment fonctionnent les listes blanches d'e-mails, pourquoi elles sont essentielles à la délivrabilité des messages, et comment ajouter des expéditeu...

Découvrez ce que signifie la mise en liste blanche des emails et comment cela fonctionne sur Gmail, Outlook, Yahoo et d'autres plateformes. Découvrez les meille...

Découvrez comment la mise en liste blanche en marketing permet d’optimiser les campagnes en autorisant uniquement des sources de trafic sélectionnées et de haut...