Sécurité

Post Affiliate Pro prend la cybersécurité très au sérieux. Découvrez les mesures de sécurité que nous utilisons pour protéger vos données contre les pirates....

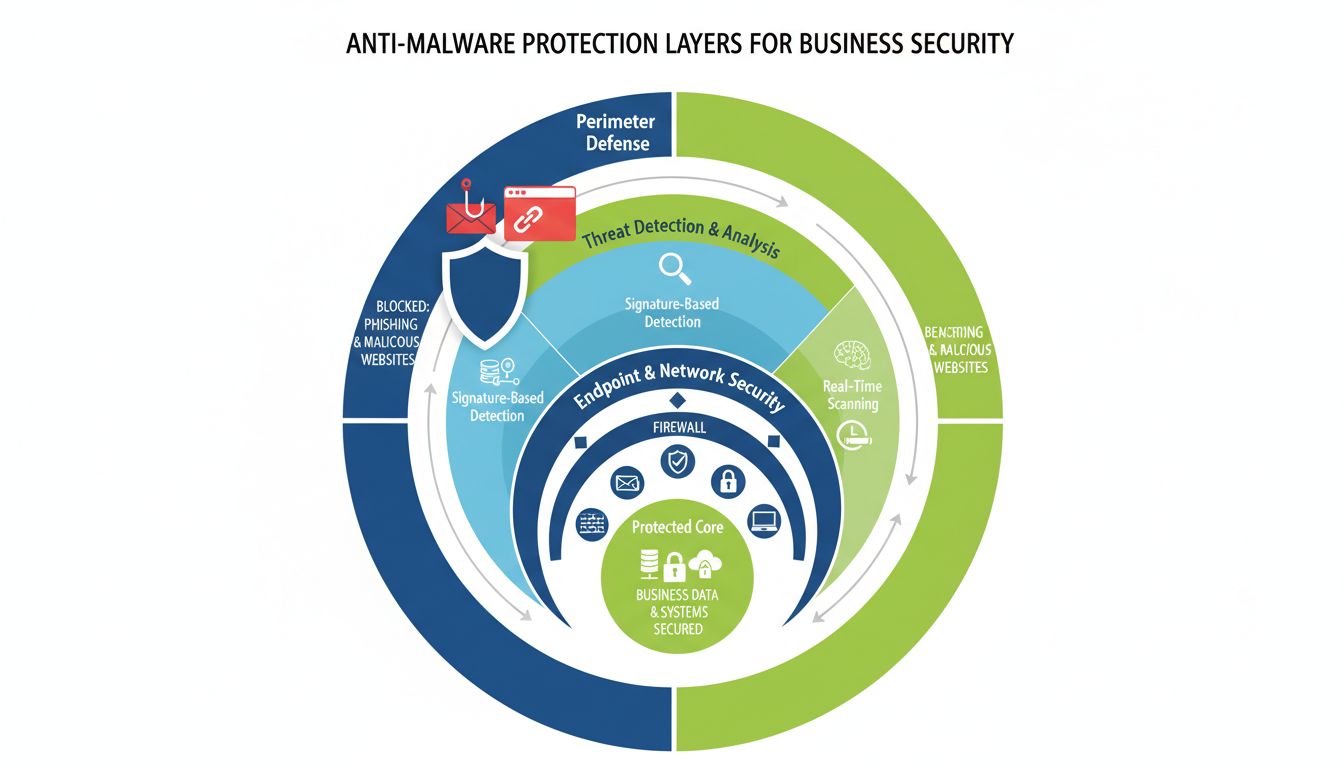

Découvrez comment l’anti-malware protège votre entreprise contre les logiciels malveillants, les attaques de phishing et les compromissions réseau. Découvrez les méthodes de détection, les stratégies de prévention et les meilleures pratiques pour la sécurité des entreprises.

L’anti-malware protège votre entreprise en détectant et bloquant les logiciels malveillants grâce à la détection par signature, l’analyse comportementale et la surveillance en temps réel. Il prévient les attaques de phishing, les infections par ransomware et le vol de données tout en réduisant les risques de compromission du réseau et d’interruption des opérations.

Les logiciels anti-malware constituent une couche défensive essentielle dans l’infrastructure de cybersécurité des entreprises modernes. En 2025, avec une augmentation de 21 % des cyberattaques par rapport à l’année précédente et des menaces toujours plus sophistiquées, comprendre comment l’anti-malware protège votre entreprise est devenu indispensable pour toute organisation traitant des données sensibles. L’anti-malware n’est pas un simple outil, mais une solution de sécurité globale qui combine plusieurs technologies de détection et de prévention afin d’identifier, bloquer et supprimer les logiciels malveillants avant qu’ils ne puissent compromettre vos systèmes, voler des données ou perturber vos opérations.

L’importance de la protection anti-malware va bien au-delà de la simple suppression de virus. Les solutions anti-malware modernes protègent contre une grande variété de menaces, notamment les ransomwares, spywares, chevaux de Troie, vers, adwares, rootkits et malwares sans fichier. Chacune de ces menaces agit différemment et nécessite des stratégies spécifiques de détection et de suppression. En mettant en place une protection anti-malware robuste, les entreprises peuvent réduire considérablement leur exposition aux cybermenaces, assurer la continuité de leurs activités, préserver la confiance de leurs clients et garantir la conformité avec les réglementations de protection des données telles que le RGPD et l’HIPAA.

Les solutions anti-malware modernes utilisent plusieurs méthodologies de détection qui fonctionnent de concert pour identifier les menaces à différents stades d’une attaque. La détection basée sur les signatures est l’approche traditionnelle, où le logiciel anti-malware maintient une base de données complète des signatures de malwares connus — chaînes de données ou caractéristiques uniques permettant d’identifier des menaces déjà répertoriées. Lors de l’analyse des fichiers, le logiciel les compare à cette base de données et signale toute correspondance comme étant potentiellement malveillante. Cette méthode est très efficace contre les menaces connues, mais nécessite des mises à jour régulières pour rester efficace face aux nouveaux variants.

L’analyse comportementale est une approche plus avancée qui surveille l’activité du système, les accès aux fichiers et le comportement des processus pour identifier les actions suspectes qui s’écartent du fonctionnement habituel. Plutôt que de se limiter à la comparaison de signatures, l’analyse comportementale examine la manière dont les programmes interagissent avec le système d’exploitation, les fichiers qu’ils accèdent et les connexions réseau qu’ils établissent. Cette méthodologie est particulièrement précieuse pour détecter les attaques zero-day et les nouveaux malwares sans signature connue. Lorsqu’un programme adopte des comportements typiques de malwares — comme tenter de chiffrer rapidement un grand nombre de fichiers ou accéder à des zones sensibles du système sans autorisation — l’analyse comportementale le signale pour une enquête ou une suppression automatique.

L’analyse heuristique combine les deux approches en examinant les caractéristiques du code et les comportements révélant une intention malveillante. Cette technique permet d’identifier des versions modifiées de malwares connus et de repérer de nouvelles menaces partageant des schémas comportementaux avec des familles de malwares établies. L’intelligence artificielle et l’apprentissage automatique ont considérablement renforcé les capacités heuristiques, permettant aux solutions anti-malware modernes d’analyser d’immenses ensembles de données de renseignement sur les menaces et de détecter des schémas complexes révélant des attaques inédites.

Le sandboxing constitue un autre mécanisme de détection essentiel en exécutant les fichiers suspects dans un environnement virtuel isolé du système d’exploitation réel. Cet environnement confiné permet aux analystes de sécurité d’observer le comportement du malware sans mettre en danger l’intégrité des systèmes de production. Le malware pense généralement avoir un accès complet au système alors qu’il agit en réalité dans des limites strictes, révélant ainsi ses véritables intentions avant de causer des dommages. Certains malwares avancés reconnaissent les environnements sandboxés et masquent leur comportement malveillant, c’est pourquoi les solutions modernes combinent le sandboxing à d’autres méthodes de détection.

Les courriels de phishing représentent l’un des principaux vecteurs d’accès pour les malwares, étant à l’origine d’environ 23 % des incidents de sécurité en 2024. La protection anti-malware traite cette menace grâce à plusieurs mécanismes agissant à différents niveaux du réseau. L’analyse de sécurité des emails examine les messages entrants et leurs pièces jointes avant qu’ils n’atteignent les boîtes de réception, identifiant les contenus malveillants, les liens suspects et les fichiers infectés. Les solutions avancées de sécurité des emails s’intègrent aux moteurs anti-malware pour détecter non seulement les signatures connues, mais aussi les comportements suspects des pièces jointes et les caractéristiques des tentatives de phishing.

Le filtrage d’URL et la protection web empêchent les utilisateurs de visiter accidentellement des sites malveillants hébergeant des malwares ou des pages de vol d’identifiants. Ces solutions maintiennent des bases de données en temps réel de domaines malveillants connus et utilisent l’analyse comportementale pour repérer les nouveaux sites de phishing. Lorsque des utilisateurs tentent d’accéder à des URLs signalées, les solutions anti-malware bloquent l’accès ou affichent des avertissements pour permettre un choix éclairé. Cette protection va au-delà des navigateurs traditionnels et inclut les liens dans les emails, les plateformes de messagerie instantanée et d’autres canaux où des URLs malveillantes peuvent apparaître.

La prévention du vol d’identifiants est une fonction anti-malware essentielle, car des identifiants volés permettent aux attaquants d’étendre leur accès et de lancer des attaques secondaires. Les solutions anti-malware surveillent la présence de keyloggers, d’outils de capture d’écran et d’autres logiciels malveillants cherchant à intercepter les informations d’authentification. En empêchant le fonctionnement de ces outils, l’anti-malware protège contre la compromission de comptes et les déplacements latéraux dans les réseaux.

L’analyse en temps réel est une capacité fondamentale de l’anti-malware qui fonctionne en permanence en arrière-plan, surveillant les fichiers, applications et processus à mesure qu’ils s’exécutent. Contrairement aux analyses planifiées qui se lancent à intervalles prédéfinis, la protection en temps réel assure une détection et une réponse immédiates aux menaces. Lorsque des utilisateurs téléchargent des fichiers, installent des applications ou accèdent à des ressources réseau, l’analyse en temps réel examine ces éléments avant qu’ils ne puissent s’exécuter ou accéder à des données sensibles. Cette approche proactive réduit considérablement la fenêtre d’opportunité pour qu’un malware s’installe durablement ou exfiltre des données.

Les solutions EDR (Endpoint Detection and Response) prolongent la protection en temps réel en collectant des télémétries détaillées sur chaque appareil et en analysant ces données à la recherche d’indicateurs de compromission. Les systèmes EDR conservent un historique de l’activité des systèmes, permettant aux équipes de sécurité de mener des investigations, détecter des menaces passées inaperçues et identifier des malwares ayant échappé à la détection initiale. Cette capacité d’analyse forensique est précieuse pour comprendre l’étendue d’une attaque et mettre en œuvre des mesures correctives.

Les attaques par ransomware ont beaucoup évolué, avec 92 % des incidents d’extorsion en 2024 impliquant un chiffrement de fichiers et 60 % comportant une exfiltration de données. Les solutions anti-malware proposent une protection spécialisée contre les ransomwares via plusieurs mécanismes. La détection comportementale identifie les schémas de chiffrement de fichiers caractéristiques des ransomwares. Lorsqu’un processus tente de chiffrer rapidement un grand nombre de fichiers — un signe typique d’activité ransomware — les solutions anti-malware bloquent automatiquement l’opération et mettent en quarantaine le processus malveillant.

La surveillance de l’intégrité des fichiers suit les modifications apportées aux fichiers système critiques et aux données des utilisateurs, alertant les administrateurs en cas de changement non autorisé pouvant indiquer une activité de ransomware. Le contrôle d’accès limite les processus autorisés à modifier des fichiers dans les répertoires sensibles, empêchant les ransomwares de chiffrer les sauvegardes ou des données vitales. Ces défenses en couches minimisent l’impact des ransomwares et permettent une reprise rapide.

| Méthode de protection | Capacité de détection | Temps de réponse | Efficacité contre | Limitations |

|---|---|---|---|---|

| Détection par signature | Menaces connues uniquement | Immédiat | Familles de malwares établies | Nécessite des mises à jour fréquentes ; inefficace contre les zero-days |

| Analyse comportementale | Menaces connues et inconnues | Temps réel | Malwares avancés, zero-days | Peut générer des faux positifs |

| Analyse heuristique | Variants modifiés et nouveaux | Temps réel | Variants de malwares, menaces polymorphes | Nécessite un ajustement pour réduire les faux positifs |

| Sandboxing | Menaces avancées | Retardé (temps d’analyse) | Malwares sophistiqués, furtifs | Certains malwares détectent l’environnement sandbox |

| Apprentissage automatique/IA | Schémas complexes | Temps réel | Schémas d’attaque inédits | Nécessite de grands ensembles de données d’apprentissage |

| EDR/surveillance comportementale | Menaces post-exécution | Temps réel | Malwares sans fichier, attaques “living-off-the-land” | Nécessite des analystes qualifiés pour l’investigation |

Les organisations ayant mis en œuvre des solutions anti-malware complètes bénéficient d’avantages considérables allant au-delà de la simple prévention des menaces. La continuité opérationnelle s’améliore fortement lorsque les infections sont évitées ou rapidement contenues, évitant ainsi les interruptions coûteuses liées à la remédiation des systèmes. Le délai médian d’exfiltration en 2024 était d’environ deux jours, mais dans près d’un cas sur cinq, l’exfiltration de données survenait en moins d’une heure, démontrant l’importance cruciale de la détection et de la réponse rapide que l’anti-malware offre.

La protection financière s’étend sur plusieurs plans. Les demandes initiales d’extorsion lors de ransomwares ont augmenté de près de 80 % en 2024 pour atteindre une médiane de 1,25 million de dollars, ce qui rend la prévention bien plus rentable que le paiement de rançons ou la gestion d’incidents. L’anti-malware empêche ces attaques de réussir dès le départ. La conformité réglementaire devient beaucoup plus simple lorsque l’organisation peut démontrer la mise en œuvre de contrôles anti-malware conformes aux standards du secteur. Les réglementations sur la protection des données telles que le RGPD, l’HIPAA et le PCI-DSS exigent toutes la mise en place de mesures techniques adaptées, et les solutions anti-malware fournissent des preuves documentées des efforts de conformité.

La protection de la réputation est un autre avantage commercial majeur. Lorsqu’un client apprend que ses données ont été compromises par une attaque de malware, il est fréquent qu’il se tourne vers un concurrent. En empêchant les infections réussies, les organisations maintiennent la confiance de leur clientèle et évitent les dommages réputationnels durables liés à une violation publique de la sécurité.

Une protection anti-malware efficace ne se résume pas à l’installation d’un logiciel ; elle exige une approche globale et multicouche. Les plates-formes de protection des terminaux (EPP) doivent être déployées sur tous les appareils : postes de travail, ordinateurs portables, mobiles et serveurs. Ces solutions assurent une protection cohérente, quel que soit le lieu de travail ou l’appareil utilisé. La protection au niveau réseau via des pare-feu et des systèmes de prévention d’intrusion ajoute une couche supplémentaire, bloquant les flux malveillants avant qu’ils n’atteignent les terminaux.

Les solutions de sécurité email et web protègent contre les vecteurs de diffusion de malwares les plus courants. Les plateformes avancées de sécurité email intègrent plusieurs technologies de détection afin d’identifier les tentatives de phishing, pièces jointes malveillantes et attaques de vol d’identifiants. Les solutions de filtrage web empêchent l’accès à des sites malveillants connus et bloquent les attaques par téléchargement furtif.

La gestion des correctifs est un contrôle complémentaire crucial, car de nombreux malwares exploitent des vulnérabilités connues dans des logiciels obsolètes. En maintenant les correctifs et mises à jour de sécurité à jour, les organisations éliminent de nombreux vecteurs d’attaque exploités par les malwares. La formation à la sécurité des employés traite l’élément humain, en apprenant au personnel à reconnaître le phishing, éviter les téléchargements suspects et adopter des comportements sûrs sur Internet. L’erreur humaine reste l’une des principales causes d’infection, rendant la sensibilisation indispensable à toute stratégie de protection.

Les capacités de sauvegarde et de restauration garantissent que, même si des fichiers sont chiffrés par un malware, l’organisation peut restaurer des données propres et minimiser les pertes. Les sauvegardes doivent être isolées des systèmes de production afin d’éviter leur chiffrement par un malware. La planification de la réponse aux incidents prépare l’organisation à réagir rapidement lors de la détection d’un malware, limitant ainsi les dégâts et accélérant la reprise.

Le paysage de la cybersécurité continue d’évoluer, avec des attaquants développant des techniques d’évasion toujours plus sophistiquées. Les malwares alimentés par l’IA s’adaptent rapidement et échappent aux méthodes de détection traditionnelles en modifiant leur comportement selon l’environnement. Les solutions anti-malware modernes contrent cette menace grâce à des algorithmes d’apprentissage automatique capables d’analyser d’immenses ensembles de données et d’identifier des schémas d’attaque inédits.

Les malwares sans fichier opèrent exclusivement en mémoire vive, utilisant des outils système légitimes comme PowerShell pour exécuter des commandes malveillantes sans écrire de fichiers sur le disque. Cette approche contourne les antivirus classiques qui s’appuient sur l’analyse des fichiers. Les solutions anti-malware avancées détectent ces menaces via l’analyse comportementale et la surveillance de la mémoire, identifiant les activités de processus suspectes et les modifications système non autorisées.

Les malwares visant le cloud et le SaaS ciblent les plateformes collaboratives et applications cloud où la protection traditionnelle des terminaux ne s’applique pas toujours. Les solutions anti-malware modernes étendent leur protection au cloud grâce à des intégrations API et des agents cloud natifs surveillant l’activité au sein des applications SaaS.

La protection anti-malware constitue une exigence fondamentale pour la cybersécurité des entreprises modernes. En combinant la détection par signature, l’analyse comportementale, l’examen heuristique et les capacités d’apprentissage automatique, les solutions anti-malware offrent une défense globale contre la diversité des menaces auxquelles les organisations font face en 2025. Cette protection va bien au-delà de la suppression des virus : elle inclut la prévention des ransomwares, la défense contre le phishing, la prévention du vol de données et l’assurance de la continuité opérationnelle.

Les organisations qui adoptent des stratégies anti-malware complètes — combinant protection des terminaux, sécurité réseau, filtrage email, formation des employés et planification de la réponse aux incidents — réduisent significativement leur exposition aux cybermenaces tout en garantissant la continuité de leurs activités et la conformité réglementaire. Alors que les attaquants continuent de perfectionner leurs méthodes, les solutions anti-malware doivent évoluer en parallèle, intégrant des technologies de détection avancées et du renseignement sur les menaces pour garder une longueur d’avance. L’investissement dans une protection anti-malware robuste se traduit par des incidents évités, des interruptions limitées, des données clients protégées et une réputation préservée.

PostAffiliatePro associe un suivi d’affiliation avancé à des fonctionnalités de sécurité de niveau entreprise pour protéger vos opérations commerciales et les données de vos clients. Notre plate-forme inclut une protection intégrée contre les activités malveillantes, la détection de fraude et le traitement sécurisé des transactions afin de garantir que votre réseau d’affiliation reste sûr et conforme.

Post Affiliate Pro prend la cybersécurité très au sérieux. Découvrez les mesures de sécurité que nous utilisons pour protéger vos données contre les pirates....

Découvrez les stratégies essentielles de protection de l'entreprise, notamment la planification de secours, l'assurance, la diversification des sources de reven...

Découvrez pourquoi les sauvegardes régulières sont indispensables à la sécurité des entreprises. Apprenez comment les sauvegardes dans le cloud et hors site pro...