Pourquoi les petites et moyennes entreprises sont-elles ciblées par les hackers ?

Découvrez pourquoi les PME sont des cibles privilégiées des cybercriminels. Apprenez-en plus sur les défenses faibles, les données précieuses et comment PostAff...

Découvrez pourquoi les PME sont les principales cibles des cybercriminels, les vulnérabilités auxquelles elles font face et comment protéger votre.

Les petites et moyennes entreprises (PME) sont devenues la cible principale des cybercriminels, et la raison est simple : elles représentent la combinaison parfaite d’opportunité et de faiblesse. Ces organisations détiennent généralement des données clients précieuses, des informations financières et de la propriété intellectuelle—des actifs que les pirates peuvent monétiser rapidement. Cependant, contrairement aux grandes entreprises dotées d’équipes de sécurité dédiées et de systèmes de défense sophistiqués, les PME manquent souvent des ressources nécessaires pour protéger efficacement ces actifs. 71 % de toutes les violations de données ciblent des entreprises de moins de 100 employés, alors que beaucoup d’entre elles fonctionnent avec des systèmes obsolètes, un personnel informatique minimal et quasiment aucune stratégie de cybersécurité formelle. Le fossé entre la valeur des données des PME et la robustesse de leurs défenses crée une cible irrésistible. Plus inquiétant encore, 51 % des PME n’ont mis en place aucune mesure de cybersécurité, laissant leurs réseaux quasiment grands ouverts aux attaquants. Cet écart de vulnérabilité n’est pas fortuit—il résulte directement du manque de ressources informatiques, de contraintes budgétaires et d’un défaut de formation des employés aux bonnes pratiques de sécurité. Pour les hackers, les PME représentent une cible facile : une forte récompense pour un effort minimal.

D’un point de vue purement économique, attaquer les PME est beaucoup plus avantageux pour les cybercriminels que de cibler de grandes entreprises. Alors qu’une grande entreprise peut disposer de systèmes de sécurité sophistiqués nécessitant des mois de pénétration, une PME peut souvent être compromise en quelques heures ou jours. Les attaquants fonctionnent selon un modèle de volume : plutôt que de consacrer beaucoup de temps et de ressources à pirater une seule entreprise du Fortune 500, ils peuvent compromettre des dizaines de petites entreprises dans le même laps de temps, générant des profits cumulatifs importants. L’incitation financière est forte car le rapport risque/récompense favorise largement l’attaquant. Considérez l’économie :

| Cible de l’attaque | Effort requis | Gain potentiel | Niveau de risque | Rentabilité |

|---|---|---|---|---|

| Grande entreprise | 6-12 mois | 500 K$-5 M$ | Très élevé | Modérée |

| Entreprise intermédiaire | 2-4 mois | 100 K$-500 K$ | Élevé | Bonne |

| Petite entreprise | 1-7 jours | 10 K$-100 K$ | Faible | Excellente |

| Plusieurs PME (10) | 2-3 semaines | 100 K$-1 M$ | Faible | Excellente |

Ce tableau illustre pourquoi les attaquants ont déplacé leur attention vers les petites structures. La combinaison d’un accès rapide, de gains raisonnables et d’un risque minimal de détection fait des PME les cibles les plus rentables de l’économie cybercriminelle.

La réalité financière de la plupart des PME crée un terrain idéal pour les cyberattaques réussies. Alors que les grandes entreprises consacrent 10 à 15 % de leur budget informatique à la cybersécurité, les PME dépensent généralement moins de 5 %, et beaucoup n’y consacrent rien du tout. Cette disparité signifie que les petites entreprises fonctionnent souvent avec des logiciels obsolètes, des systèmes non mis à jour et une infrastructure de sécurité minimale. Beaucoup de PME n’emploient qu’une seule personne pour l’informatique ou externalisent à un prestataire gérant plusieurs clients, reléguant la sécurité au second plan. Le coût moyen de mise en place de solutions de sécurité de niveau entreprise—pare-feux, systèmes de détection d’intrusion, plateformes SIEM—peut dépasser 50 000 $ par an, une dépense prohibitive pour des structures aux marges réduites. Les PME dépensent en moyenne 1 500 à 5 000 $ par an pour la cybersécurité, contre 10 millions ou plus pour une grande entreprise. Ce fossé financier se traduit directement par une vulnérabilité accrue : systèmes d’exploitation obsolètes, logiciels non patchés, absence de sauvegardes et aucun suivi dédié de la sécurité. Lorsque les contraintes budgétaires forcent les PME à arbitrer entre investissement dans la croissance et investissement dans la sécurité, la sécurité est presque toujours sacrifiée—jusqu’à ce qu’une violation impose une correction douloureuse.

Si la technologie joue un rôle dans la cybersécurité, l’élément humain reste le maillon le plus faible des défenses de la plupart des PME. Les employés sont souvent la porte d’entrée des attaquants, et les PME manquent généralement de ressources pour leur offrir une formation complète à la sécurité. Les chiffres sont parlants :

L’impact est considérable : les employés de PME subissent 350 % d’attaques informatiques en plus que leurs homologues de grandes entreprises, car les attaquants savent que ces travailleurs reçoivent peu de formation à la sécurité. Un seul clic sur un lien malveillant ou l’ouverture d’une pièce jointe infectée peut compromettre tout un réseau. Contrairement aux grandes structures qui organisent des formations régulières et mettent en place des contrôles d’accès stricts, les PME fonctionnent souvent sur la confiance et la commodité, autorisant l’utilisation d’appareils personnels, l’accès à distance sans authentification adéquate et le partage d’identifiants. Cette vulnérabilité humaine est souvent plus facile à exploiter que les failles techniques, faisant de la sensibilisation des employés l’un des aspects les plus critiques—et les plus négligés—de la cybersécurité en PME.

Les hackers ont découvert que les PME remplissent une autre fonction précieuse au-delà de l’exploitation directe : elles servent de passerelles vers des cibles plus grandes et plus lucratives. Beaucoup de petites entreprises agissent comme fournisseurs ou prestataires de services pour de grandes entreprises, créant des relations de confiance et des connexions réseau. Les attaquants exploitent ces relations en compromettant d’abord la PME, puis en utilisant cet accès pour infiltrer l’organisation plus importante. Cette stratégie d’attaque par la chaîne d’approvisionnement est de plus en plus courante et d’une efficacité redoutable. Un hacker peut passer des semaines à tenter de percer le réseau défendu d’une entreprise du Fortune 500, pour finalement réussir en quelques heures en compromettant un petit fournisseur ayant un accès direct aux systèmes de l’entreprise. La violation SolarWinds de 2020 en est un exemple frappant : les attaquants ont compromis le mécanisme de mise à jour d’une société de logiciels, infectant ensuite des milliers de clients entreprises. Pour les PME, cela signifie qu’elles ne sont pas seulement des cibles pour leurs propres données—elles le sont aussi à cause des connexions précieuses qu’elles entretiennent. Un petit cabinet comptable, un consultant informatique ou un prestataire logistique peut détenir les clés pour accéder à des organisations bien plus grandes. Cette double menace rend les PME attractives, quel que soit leur propre volume de données, car les attaquants les considèrent comme des tremplins dans une campagne plus vaste.

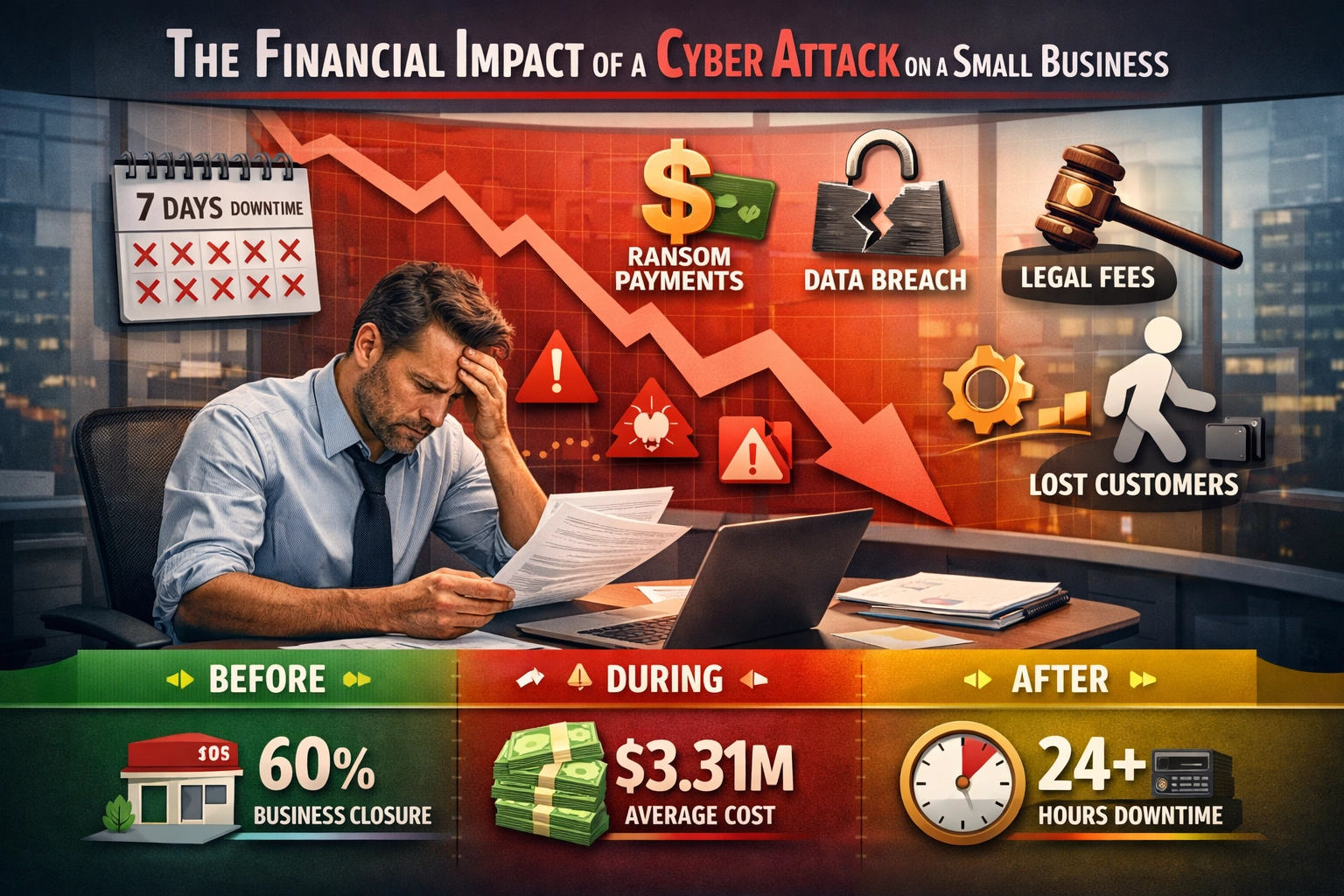

Les conséquences financières d’une violation de cybersécurité peuvent être catastrophiques pour les PME, souvent fatales à l’entreprise elle-même. Contrairement aux grandes entreprises qui peuvent absorber les pertes et se remettre d’une attaque, les petites structures manquent généralement des réserves financières pour survivre à l’impact cumulé des coûts directs, de l’arrêt d’activité et des dégâts réputationnels. Le coût moyen d’une violation de données pour une PME est de 3,31 millions de dollars, soit plusieurs années de bénéfices pour beaucoup de petites structures. Au-delà des coûts directs de réparation, d’investigation et de notification, les PME affrontent d’importantes dépenses indirectes : perte de productivité, baisse du chiffre d’affaires, et coût de mise à niveau de la sécurité. 60 % des PME victimes d’une violation majeure ferment dans les six mois, incapables de se remettre financièrement ou de regagner la confiance des clients. L’éventail des coûts est large—95 % des incidents coûtent entre 826 $ et 653 587 $—, mais même le bas de la fourchette peut ruiner une petite entreprise. Les amendes réglementaires aggravent la facture : le RGPD peut entraîner des amendes jusqu’à 4 % du chiffre d’affaires annuel, tandis que les violations HIPAA coûtent de 100 $ à 50 000 $ par dossier exposé. Les dégâts réputationnels sont tout aussi lourds, les clients perdant confiance et allant voir ailleurs. Pour les PME, la question n’est pas de savoir si elles peuvent se permettre d’investir dans la cybersécurité—mais si elles peuvent se permettre de ne pas le faire.

Les PME font face à une multitude de cyberattaques, chacune exploitant des failles spécifiques dans leurs défenses. Les attaques par ransomware visent des organisations de moins de 1 000 employés dans 82 % des cas, faisant des PME les victimes principales de ce type d’attaque particulièrement destructeur. Le ransomware chiffre les fichiers et systèmes de l’organisation, les rendant inaccessibles jusqu’au paiement d’une rançon—souvent de 5 000 à 500 000 $ ou plus. Les malwares constituent une autre menace majeure, avec 18 % de toutes les attaques de logiciels malveillants ciblant les PME, pour voler des données, surveiller l’activité ou permettre un accès persistant aux attaquants. Les attaques de phishing restent le point d’entrée le plus courant, utilisant des e-mails trompeurs pour inciter les employés à révéler des identifiants ou télécharger des fichiers malveillants. Les attaques DDoS (déni de service distribué) submergent les sites web et services des PME de trafic, provoquant des pannes et des dégâts réputationnels. Les injections SQL exploitent les failles des applications web pour accéder aux bases de données contenant les informations clients et financières. Chacun de ces types d’attaques est particulièrement efficace contre les PME car elles ne disposent pas des systèmes sophistiqués de détection et de réponse déployés par les grandes entreprises. Une grande structure peut détecter et contenir une infection ransomware en quelques heures ; une PME ne découvre l’attaque qu’une fois les fichiers chiffrés et la demande de rançon affichée. La variété des menaces oblige les PME à se défendre contre de multiples vecteurs en même temps, un défi qui dépasse les capacités de la plupart des petites équipes informatiques.

L’une des idées fausses les plus dangereuses chez les PME est la croyance que « nous sommes trop petits pour intéresser les hackers ». Ce faux sentiment de sécurité pousse les dirigeants à négliger les investissements en cybersécurité et à ignorer les signaux d’alerte. 59 % des PME sans mesure de cybersécurité pensent que leur taille les protège, une croyance en contradiction directe avec les faits montrant que les PME sont les principales cibles. Cette méprise vient d’une mauvaise compréhension du mode d’action des cybercriminels : les attaquants ne choisissent pas soigneusement leurs cibles en fonction de la taille ; ils utilisent des outils automatisés pour scanner les réseaux et exploiter toute faiblesse repérée. Une petite entreprise avec un serveur non patché est aussi attractive pour un attaquant qu’une grande entreprise avec la même faille—voire plus, car elle est moins susceptible d’avoir des systèmes de détection. La mentalité « nous sommes trop petits » crée un cercle vicieux : pensant ne pas être à risque, les dirigeants n’investissent pas dans la sécurité ; faute d’investissement, la vulnérabilité augmente ; et parce qu’elles sont vulnérables, ces entreprises deviennent des cibles. Ce faux sentiment de sécurité est d’autant plus dangereux qu’il empêche les PME de prendre même les mesures de base—mises à jour logicielles, mots de passe forts, formation au phishing—qui réduiraient significativement leur risque. La réalité est que la taille n’est pas une protection ; c’est une raison de plus d’être ciblé.

Au-delà de la menace directe des cyberattaques, les PME font face à une pression réglementaire croissante pour mettre en place des mesures de cybersécurité adéquates. Des réglementations comme le RGPD (Règlement Général sur la Protection des Données), la HIPAA (Health Insurance Portability and Accountability Act), la PCI-DSS (norme de sécurité des données de l’industrie des cartes de paiement) et d’autres exigences sectorielles imposent des standards stricts et des sanctions sévères en cas de non-conformité. Une violation exposant des données clients peut entraîner des amendes réglementaires bien supérieures au coût de la violation elle-même : le RGPD prévoit jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires mondial annuel, le montant le plus élevé étant retenu. Pour les PME gérant des données de santé, les violations HIPAA entraînent des sanctions civiles de 100 $ à 50 000 $ par dossier exposé. Les exigences PCI-DSS s’appliquent à toute entreprise acceptant les paiements par carte, imposant des contrôles de sécurité spécifiques et des audits réguliers. Ces exigences réglementaires créent une double charge pour les PME : investir dans la sécurité pour se protéger des attaques, et investir dans la conformité pour éviter les sanctions. Beaucoup de PME manquent d’expertise pour naviguer dans ces exigences complexes, ce qui mène à des situations de non-conformité involontaire exposant à des amendes même sans violation. Le paysage réglementaire évolue constamment, avec de nouvelles exigences régulières, rendant de plus en plus difficile la conformité sans ressources dédiées ou expertise externe.

Si le paysage des menaces pour les PME est indéniablement complexe, les organisations peuvent réduire considérablement leur risque grâce à des investissements stratégiques et aux bons outils. Pour les entreprises exploitant des réseaux d’affiliation ou des programmes partenaires, la sécurité devient encore plus cruciale, ces réseaux gérant des données sensibles de partenaires, des informations de commissions et des détails clients. PostAffiliatePro comprend ce défi unique et a intégré la sécurité au cœur de sa plateforme pour protéger les réseaux d’affiliation et leurs écosystèmes. Une stratégie de défense complète doit inclure l’authentification multi-facteurs (exigeant plusieurs formes de vérification avant d’accorder l’accès), le chiffrement des données (protégeant les informations sensibles en transit et au repos) et la surveillance continue (détectant en temps réel toute activité suspecte). Pour les réseaux d’affiliation, PostAffiliatePro propose des fonctionnalités de sécurité intégrées protégeant les données des partenaires, empêchant les accès non autorisés et garantissant la conformité réglementaire. L’approche de la plateforme inclut des contrôles d’accès basés sur les rôles, l’audit des logs, des connexions API sécurisées et des mises à jour régulières—des fonctionnalités qui coûteraient des dizaines de milliers de dollars à une PME si elles devaient être développées en interne. En choisissant une plateforme partenaire qui fait de la sécurité une priorité, les PME peuvent bénéficier d’une protection de niveau entreprise sans le budget associé. La clé d’une cybersécurité efficace n’est pas la perfection, mais la mise en place de défenses en couches qui rendent votre organisation plus difficile et coûteuse à attaquer que vos concurrents. Pour les PME actives dans l’affiliation, PostAffiliatePro apporte cette base essentielle, permettant aux dirigeants de se concentrer sur la croissance tout en assurant la sécurité de leur réseau partenaire.

Ne laissez pas votre entreprise devenir une statistique de plus. PostAffiliatePro offre une gestion d'affiliation sécurisée avec des fonctionnalités de sécurité intégrées pour protéger votre réseau et les données de vos partenaires.

Découvrez pourquoi les PME sont des cibles privilégiées des cybercriminels. Apprenez-en plus sur les défenses faibles, les données précieuses et comment PostAff...

71 % des violations de sécurité en ligne ciblent les entreprises comptant moins de 100 employés. Découvrez sept moyens essentiels d’éliminer ou de prévenir....

Découvrez les fonctionnalités de sécurité indispensables à rechercher chez un hébergeur web : SSL/TLS, protection DDoS, WAF, sauvegardes quotidiennes.

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.