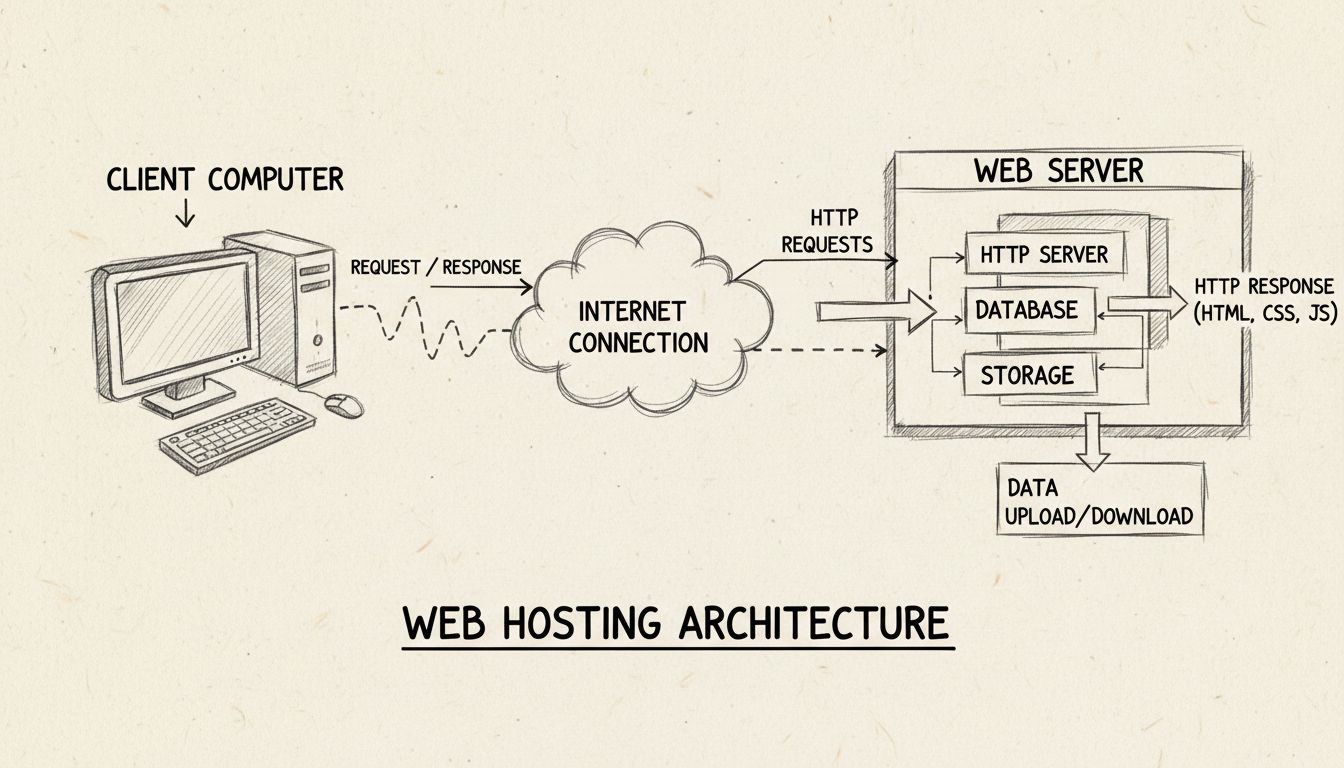

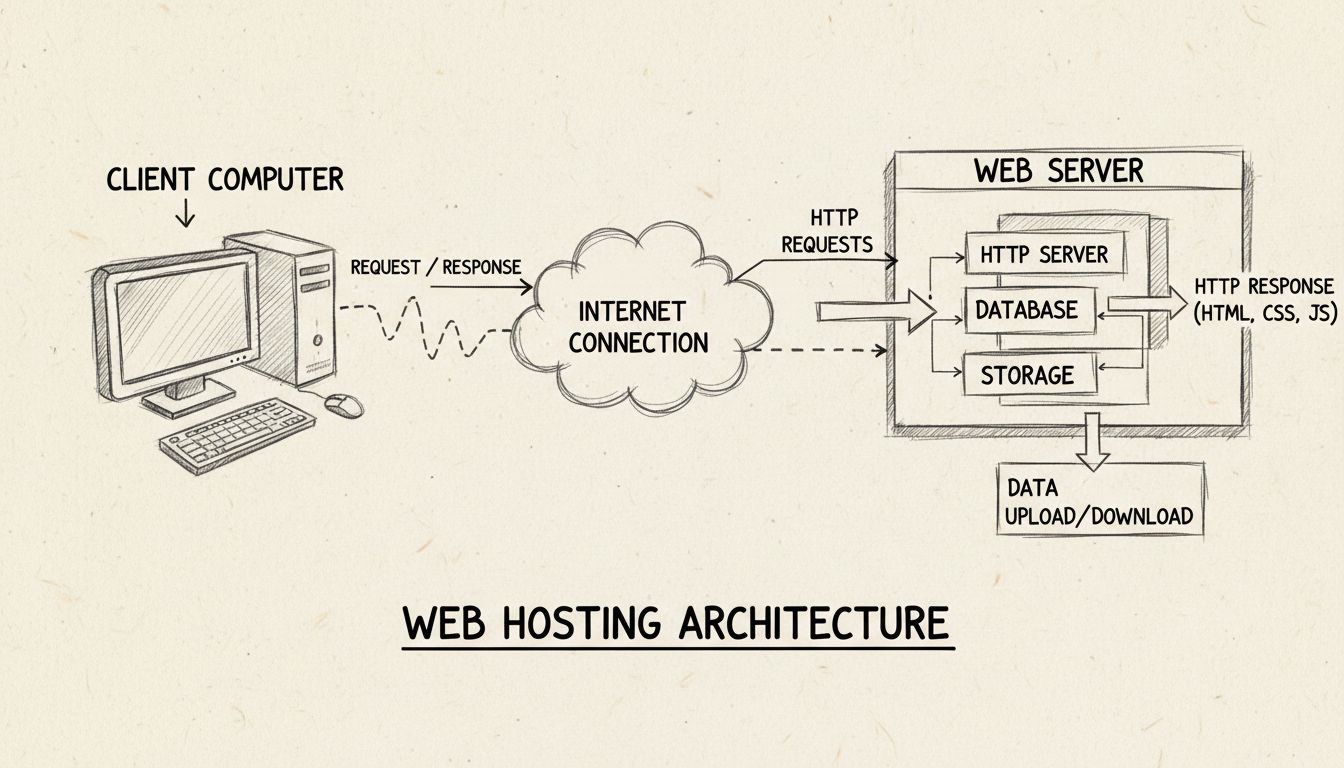

Que fait un hébergeur web ? Guide complet des services d’hébergement web

Découvrez le rôle des hébergeurs web, leur fonctionnement et leur importance pour votre présence en ligne. Explorez les types d’hébergement, les fonctionnalités...

Découvrez les fonctionnalités de sécurité indispensables à rechercher chez un hébergeur web : SSL/TLS, protection DDoS, WAF, sauvegardes quotidiennes.

La sécurité de l’hébergement web regroupe l’ensemble des dispositifs et infrastructures visant à protéger les sites, les données et les informations des utilisateurs contre les cybermenaces et accès non autorisés. L’environnement numérique est devenu de plus en plus hostile, les pirates lançant en moyenne une attaque toutes les 39 secondes, et les petites entreprises représentant 43 % des cibles. Les conséquences d’une sécurité insuffisante sont graves et durables : environ 60 % des entreprises victimes d’une violation majeure des données cessent leur activité dans les six mois. Les exemples sont nombreux, des géants de la distribution perdant des millions de données clients aux petits sites e-commerce complètement mis hors ligne par des attaques de ransomware. Comprendre ces menaces est la première étape essentielle pour mettre en place une stratégie de sécurité robuste pour votre hébergement web.

SSL (Secure Sockets Layer) et son successeur TLS (Transport Layer Security) sont des protocoles cryptographiques qui chiffrent les données transmises entre le navigateur de l’utilisateur et votre serveur web, créant un tunnel sécurisé qui protège les informations sensibles contre l’interception. HTTPS, version sécurisée du HTTP, repose sur des certificats SSL/TLS pour établir cette connexion chiffrée, et les navigateurs modernes affichent désormais des avertissements de sécurité pour tout site non-HTTPS, rendant l’implémentation du SSL indispensable à la fois pour la confiance des utilisateurs et le référencement. Google a confirmé que le HTTPS est un critère de classement, ce qui signifie qu’un site sans chiffrement adéquat risque de perdre en visibilité. Let’s Encrypt a révolutionné le secteur en proposant des certificats SSL gratuits avec renouvellement automatique, supprimant ainsi le coût comme frein à l’adoption de la sécurité. Le tableau ci-dessous présente les différents types de certificats SSL disponibles :

| Type de certificat SSL | Fonctionnalités | Coût | Idéal pour |

|---|---|---|---|

| Let’s Encrypt | Gratuit, renouvellement automatique, validité 90 jours | Gratuit | La plupart des sites |

| SSL standard | Validation de domaine, validité 1 an | 50–150 $/an | Petites entreprises |

| Validation étendue | Vérification organisationnelle, barre verte | 200–500 $/an | E-commerce |

Le choix du certificat dépend de votre modèle d’activité et des attentes de vos clients, les sites e-commerce bénéficiant particulièrement des signaux de confiance offerts par la validation étendue.

Les attaques par déni de service distribué (DDoS) submergent les serveurs de votre site avec d’énormes volumes de trafic provenant de sources multiples, rendant votre site inaccessible aux utilisateurs légitimes et causant des pertes financières et d’image importantes. Ces attaques prennent plusieurs formes : les attaques de couche 3 ciblent l’infrastructure du réseau en inondant de paquets de données, tandis que les attaques de couche 7 exploitent les vulnérabilités applicatives en imitant le comportement d’utilisateurs légitimes, ce qui les rend plus sophistiquées et difficiles à détecter. Une protection DDoS efficace repose sur une approche multi-niveaux combinant filtrage du trafic, limitation du débit et analyse comportementale pour distinguer trafic légitime et malveillant. Les meilleurs hébergeurs disposent de systèmes de détection capables d’identifier et de contrer une attaque en quelques secondes, évitant ainsi toute interruption prolongée. Des exemples concrets comme l’attaque sur Dyn en 2016, qui a perturbé des géants comme Twitter et Netflix, illustrent pourquoi la protection DDoS est devenue incontournable pour toute présence sérieuse en ligne.

Un pare-feu d’application web (WAF) est un outil de sécurité spécialisé qui s’intercale entre les visiteurs de votre site et votre serveur, analyse le trafic entrant et bloque les requêtes malveillantes avant qu’elles n’atteignent votre application. Les WAF examinent les requêtes HTTP/HTTPS selon un ensemble de règles de sécurité prédéfinies, permettant au trafic légitime de passer tout en filtrant les schémas d’attaques connus et comportements suspects. Ces pare-feux sont particulièrement efficaces pour prévenir les attaques courantes : injection SQL (insertion de code malveillant dans les requêtes), cross-site scripting ou XSS (injection de scripts dans les pages web), et le trafic de bots visant à aspirer des données ou lancer des attaques automatisées. Les WAF modernes exploitent l’intelligence artificielle et l’apprentissage automatique pour adapter en temps réel leurs règles de détection face aux nouvelles menaces, sans intervention manuelle. En mettant en place un WAF, vous ajoutez une couche supplémentaire de sécurité protégeant votre code applicatif, même si des failles existent dans le développement de votre site.

Les systèmes de sauvegarde automatisés sont votre assurance contre la perte de données due à des cyberattaques, des pannes matérielles, des catastrophes naturelles ou des erreurs humaines, en garantissant que votre site et vos données clients peuvent être restaurés rapidement et complètement. La fréquence et la durée de conservation des sauvegardes déterminent votre capacité à vous remettre d’un incident avec un minimum de perte de données et d’interruption. Une stratégie complète de sauvegarde doit inclure :

Le stockage hors site est crucial, car les sauvegardes stockées sur le même serveur que vos données principales sont vulnérables aux mêmes menaces ; les hébergeurs réputés disposent d’emplacements de sauvegarde géographiquement répartis pour se prémunir contre les sinistres régionaux. La rapidité de restauration est tout aussi importante : une sauvegarde qui prend des heures à être restaurée peut coûter des milliers d’euros en perte de chiffre d’affaires et de confiance client, d’où l’importance de temps de récupération inférieurs à 5 minutes. Enfin, tester régulièrement vos procédures de sauvegarde et de restauration est fondamental : de nombreuses entreprises découvrent trop tard que leurs sauvegardes étaient corrompues ou incomplètes, les rendant inutilisables en cas de crise.

Un support disponible 24/7 est indispensable pour un hébergement web sécurisé, car les incidents de sécurité et problèmes critiques peuvent survenir à tout moment et causer des dégâts exponentiels s’ils ne sont pas traités immédiatement. Les hébergeurs premium disposent d’équipes dédiées à la sécurité qui surveillent les systèmes en continu, interviennent en quelques minutes et fournissent des conseils experts en remédiation et prévention. La qualité du support varie fortement selon les fournisseurs : les meilleurs offrent plusieurs canaux de contact (chat, téléphone, email), des techniciens capables de traiter des problèmes complexes et des procédures documentées pour limiter les dégâts et accélérer la reprise. Lors de l’évaluation du support d’un hébergeur, renseignez-vous sur les délais moyens de réponse en cas d’incident de sécurité, les qualifications des équipes et la présence de dispositifs de surveillance proactive, et non uniquement réactive. La différence entre une intervention en 15 minutes ou en 4 heures lors d’une faille de sécurité peut transformer un incident mineur en catastrophe.

Les vulnérabilités de sécurité sont découvertes en permanence, et les hébergeurs doivent appliquer immédiatement les correctifs à leur infrastructure, logiciels et outils pour éviter l’exploitation par des attaquants à l’affût de systèmes non patchés. La gestion des correctifs est un processus continu qui doit concilier urgence de la sécurité et stabilité du service ; les meilleurs fournisseurs automatisent l’application des mises à jour critiques sans interruption ni intervention manuelle. Les programmes de divulgation responsable encouragent les chercheurs à signaler les failles de façon confidentielle, laissant ainsi le temps de développer et de déployer des correctifs avant qu’elles ne soient exploitées. La protection « zero-day », soit contre les failles inconnues du public, repose sur des systèmes de détection avancés sachant identifier des comportements suspects même sans signature connue. En optant pour un hébergeur engagé dans la mise à jour régulière de ses outils et la gestion proactive des vulnérabilités, vous garantissez à votre site une protection optimale contre les menaces émergentes.

En environnement mutualisé, où plusieurs sites partagent le même serveur physique, l’isolation des comptes est cruciale pour éviter qu’une faille sur un site n’impacte les autres clients. Les hébergeurs modernes utilisent des technologies de conteneurisation telles que LXC (Linux Containers) et les chroot jails pour créer des environnements isolés où chaque compte fonctionne indépendamment, avec un accès restreint aux ressources système et aux fichiers des autres comptes. La séparation au niveau du noyau vient renforcer cette sécurité, empêchant un attaquant ayant compromis un compte d’élever ses privilèges pour accéder au système ou à d’autres comptes. Ces technologies d’isolation sont si efficaces qu’elles forment la base de l’informatique en nuage, où des milliers de clients partagent la même infrastructure en toute sécurité. Lors de votre choix d’hébergeur, vérifiez la présence de mécanismes d’isolation à plusieurs niveaux et la régularité des tests pour rendre les brèches inter-comptes quasi impossibles.

Les certifications de conformité sectorielles prouvent qu’un hébergeur a passé avec succès des audits indépendants et respecte des standards de sécurité répondant ou dépassant les exigences réglementaires, apportant ainsi une preuve objective de leur engagement. L’ISO 27001 est la norme internationale pour la gestion de la sécurité de l’information, imposant documentation, audits réguliers et amélioration continue. La conformité SOC 2 atteste qu’un fournisseur a été audité sur la sécurité, la disponibilité, l’intégrité, la confidentialité et la vie privée, avec des rapports détaillés à la clé. La conformité PCI DSS est obligatoire pour tout hébergeur traitant des données bancaires et impose un contrôle strict des accès, du chiffrement et de la gestion des vulnérabilités. La conformité RGPD est indispensable pour les clients européens, imposant consentement explicite, notification rapide des failles et mesures robustes de protection des données. Les hébergeurs de confiance font réaliser régulièrement des tests d’intrusion par des experts indépendants, qui cherchent à exploiter les failles avant les pirates. Ces certifications et audits sont essentiels : ils assurent transparence et responsabilité, garantissant un niveau de sécurité réel au-delà des simples promesses.

Choisir un hébergeur sécurisé suppose de comparer plusieurs aspects : capacité de chiffrement, protection pare-feu, atténuation DDoS, système de sauvegarde, qualité du support et garantie de disponibilité. Le tableau suivant compare six hébergeurs web sécurisés leaders du marché :

| Fournisseur | SSL | WAF | DDoS | Sauvegardes | Support | Uptime | Prix |

|---|---|---|---|---|---|---|---|

| SiteGround | Oui | IA | Multi-niveaux | Quotidien | 24/7 | 99,99 % | 2,99–7,99 $/mois |

| Hostinger | Oui | Inclus | Oui | Quotidien | 24/7 | 99,9 % | 2,99–5,99 $/mois |

| Bluehost | Oui | SiteLock | Oui | Quotidien | 24/7 | 99,98 % | 2,95–13,95 $/mois |

| GreenGeeks | Oui | IA | Multi-niveaux | Nuit | 24/7 | 99,98 % | 2,95–9,95 $/mois |

| DreamHost | Oui | Sur mesure | Multi-niveaux | Quotidien | 24/7 | 99,96 % | 2,59–5,95 $/mois |

| InMotion | Oui | Applicatif | Edge+App | Nuit | 24/7 | 99,97 % | 2,99–5,99 $/mois |

SiteGround se distingue par son WAF basé sur l’IA et une garantie de disponibilité exceptionnelle, idéal pour les entreprises où sécurité et fiabilité sont prioritaires. Hostinger et DreamHost offrent les prix les plus compétitifs tout en maintenant des fonctionnalités de sécurité solides, parfaits pour les start-ups au budget limité. Bluehost bénéficie de SiteLock pour l’analyse et la suppression des malwares, tandis que GreenGeeks séduit les entreprises éco-responsables grâce à son engagement pour l’hébergement vert. InMotion combine protection DDoS au niveau edge et applicatif, assurant une défense complète contre les attaques sophistiquées. Votre choix doit correspondre à vos besoins, à votre budget et à vos perspectives de croissance.

Pour évaluer un hébergeur, faites une checklist afin de ne rien oublier d’essentiel : vérifiez l’inclusion ou l’accessibilité de certificats SSL/TLS à coût raisonnable, confirmez la présence d’un pare-feu d’application web actif, renseignez-vous sur la protection DDoS et ses modalités (incluse ou optionnelle). Demandez des détails sur les procédures de sauvegarde (fréquence, durée de conservation, délai de restauration garanti) et sollicitez des références clients ayant déjà traversé des incidents de sécurité. Les points d’alerte : absence de support 24/7, facturation de fonctionnalités de base comme le SSL, avis négatifs sur la réactivité du support, incapacité à expliquer clairement l’infrastructure et les certifications de sécurité. N’hésitez pas à contacter le support avec des questions techniques avant inscription : leur réactivité et leur expertise à ce stade sont révélatrices de la qualité du support que vous recevrez en tant que client.

Opter pour la solution d’hébergement la moins chère est un mauvais calcul : cela conduit souvent à une infrastructure sécuritaire obsolète, des logiciels non à jour et une équipe support incapable de gérer efficacement les incidents. Beaucoup de propriétaires de sites ignorent la sécurité, pensant que leur site est trop petit pour intéresser les hackers, alors que les attaques automatisées ciblent chaque jour des millions de sites à la recherche de la moindre faille. Ne pas tester régulièrement vos sauvegardes et procédures de restauration crée une fausse impression de sécurité : nombre d’organisations découvrent lors d’une crise que leurs sauvegardes sont corrompues, incomplètes ou non restaurables dans les délais promis. Négliger la qualité et la réactivité du support est une erreur majeure : même la meilleure infrastructure ne sert à rien si vous ne pouvez joindre un technicien compétent en cas d’urgence. Investissez dans un hébergement où la sécurité est centrale, testez régulièrement vos plans de secours, maintenez un dialogue ouvert avec votre hébergeur sur les pratiques de sécurité, et rappelez-vous que le coût d’une faille dépasse largement l’investissement dans une infrastructure solide.

SSL (Secure Sockets Layer) et TLS (Transport Layer Security) sont des protocoles cryptographiques qui chiffrent les données entre votre navigateur et le serveur web. TLS est la version plus récente et plus sécurisée de SSL. La plupart des sites modernes utilisent TLS, bien que le terme « certificat SSL » soit encore couramment utilisé pour désigner à la fois les certificats SSL et TLS. L’essentiel est que votre site utilise le chiffrement HTTPS, qui repose sur l’un de ces protocoles.

Les sauvegardes automatisées quotidiennes sont la norme dans l’hébergement web sécurisé. Elles garantissent qu’en cas de compromission ou de perte de données, vous pouvez restaurer votre site à l’état de la veille avec une perte minimale. Certains hébergeurs proposent des sauvegardes plus fréquentes (horaire ou à la demande), idéal pour les sites e-commerce ou à contenu évolutif. Vérifiez toujours que vos sauvegardes sont stockées hors site et restaurables rapidement.

Un pare-feu d’application web (Web Application Firewall, WAF) est un outil de sécurité qui s’intercale entre les visiteurs de votre site et votre serveur web, analyse le trafic entrant et bloque les requêtes malveillantes. Les WAF protègent contre des attaques courantes comme l’injection SQL, le cross-site scripting (XSS) et le trafic de bots. Les WAF modernes utilisent l’intelligence artificielle pour mettre à jour en temps réel leurs règles de détection sans intervention humaine.

Les incidents de sécurité et les problèmes critiques n’ont pas d’horaires. Un support disponible 24/7 vous permet d’obtenir immédiatement l’aide d’un expert en cas de problème, limitant ainsi les dommages et le temps de récupération. La différence entre un fournisseur qui réagit en 15 minutes ou en 4 heures peut transformer un incident mineur en perte de données majeure. Vérifiez toujours la qualité du support avant de choisir un hébergeur.

La protection DDoS (Distributed Denial of Service) empêche les attaquants de rendre votre site inaccessible en l’inondant de trafic provenant de multiples sources. Les attaques DDoS peuvent bloquer l’accès à votre site pour les vrais utilisateurs et causer d’importantes pertes financières. Une protection DDoS efficace combine filtrage du trafic, limitation du débit et analyse comportementale pour distinguer le trafic légitime du trafic malveillant.

Recherchez des hébergeurs disposant de certifications comme ISO 27001, SOC 2 ou la conformité PCI DSS. Ces certifications prouvent que le fournisseur a passé des audits rigoureux et maintient des standards élevés de sécurité. Vérifiez aussi qu’il propose des certificats SSL/TLS, un pare-feu d’application web, une protection DDoS, des sauvegardes quotidiennes, un support 24/7 et des mises à jour régulières. N’hésitez pas à interroger les fournisseurs sur leurs pratiques de sécurité et à demander des références clients.

L’isolation des comptes est une fonctionnalité de sécurité qui évite qu’un site compromis n’affecte les autres sites hébergés sur le même serveur. Les hébergeurs modernes utilisent des technologies de conteneurs (comme LXC) et des chroot jails pour créer des environnements isolés où chaque compte fonctionne indépendamment et sans accès aux fichiers des autres. Cette technologie est si efficace qu’elle constitue la base de l’informatique en nuage.

La conformité PCI DSS (Payment Card Industry Data Security Standard) est obligatoire uniquement si votre site traite directement les données de carte bancaire. Si vous utilisez un prestataire de paiement tiers comme Stripe ou PayPal, la conformité PCI DSS complète n’est généralement pas nécessaire. Toutefois, si vous stockez, traitez ou transmettez des données de cartes bancaires, votre hébergeur doit être conforme PCI DSS. Consultez toujours votre prestataire de paiement et un juriste pour connaître vos obligations précises.

Choisissez un hébergeur qui fait de la sécurité une priorité grâce au SSL/TLS, à la protection DDoS, au WAF, aux sauvegardes quotidiennes et à un support 24/7. PostAffiliatePro s’associe aux hébergeurs les plus sûrs pour garantir la protection de votre activité d’affiliation.

Découvrez le rôle des hébergeurs web, leur fonctionnement et leur importance pour votre présence en ligne. Explorez les types d’hébergement, les fonctionnalités...

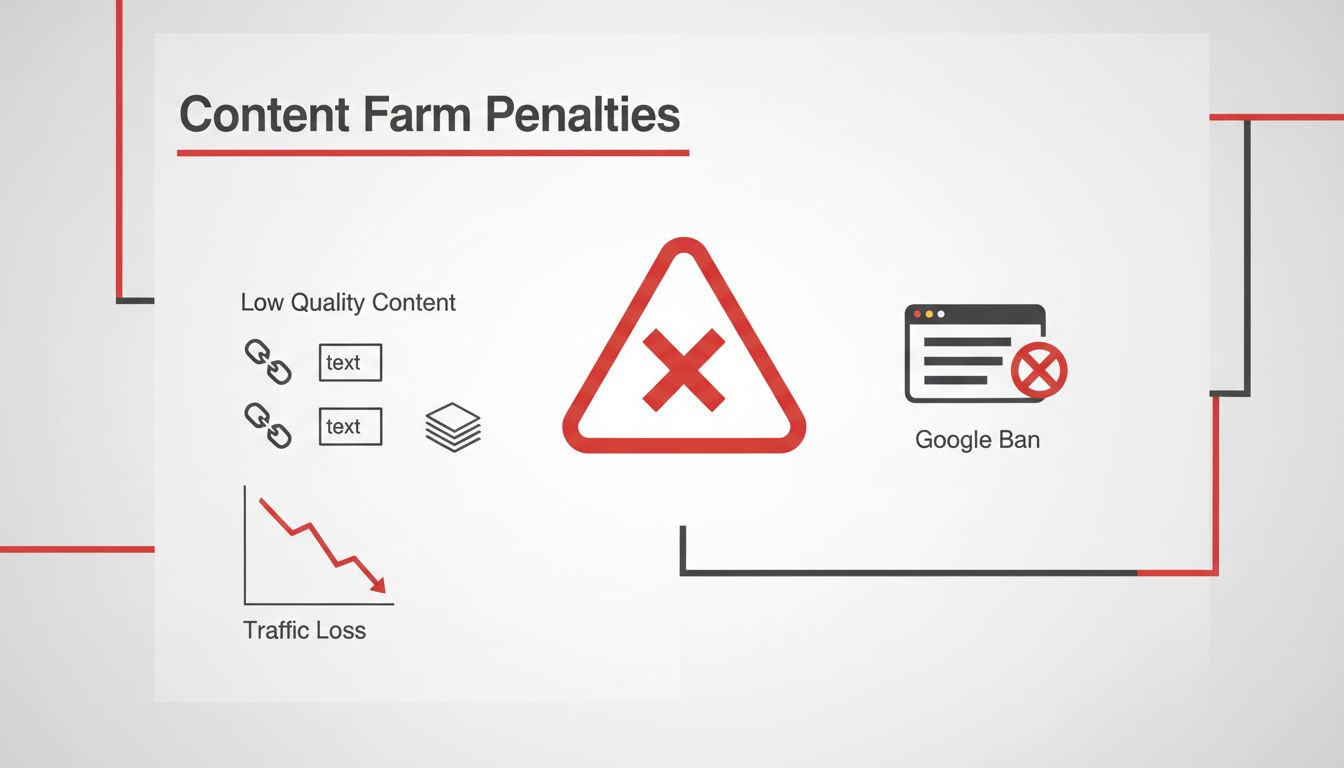

Découvrez les graves conséquences de l’utilisation de fermes de contenu, notamment les sanctions Google, la perte de trafic et la chute du classement dans les m...

Découvrez comment protéger votre site WordPress contre les attaques par force brute en mettant en place l’authentification à deux facteurs et en modifiant.